دليل شامل حول كيفية تأمين موقع WordPress الخاص بك.

نشرت: 2018-10-16يهتم معظم الأشخاص ، عندما يبدأون في تصميم مواقع الويب الخاصة بهم وتطويرها لأول مرة ، في المقام الأول بجعل الأشياء تعمل بالطريقة التي يرغبون فيها وجعل الموقع يبدو رائعًا. أمان WordPress ليس أحد اهتماماتهم الأساسية.

هذا مضحك لأن الجميع تقريبًا قد سمعوا أو قرأوا عن القرصنة ولكن عندما يتعلق الأمر بمواقعنا ، فإننا نتوقع بطريقة ما ألا يحدث ذلك لنا. لماذا يهتم المخترق بقسم صغير من أعمالنا المحلية ، أليس كذلك؟ خاطئ - ظلم - يظلم. أمان WordPress مهم للغاية ، وبالتالي ، يحتاج موقع WordPress الخاص بك إلى تأمينه وتثبيته بشكل كافٍ. دعونا نلقي نظرة على الأسباب!

لماذا وكيف يخترق المخترق موقعك؟

من المهم أن نفهم السبب وراء اختراق موقع الويب قبل أن نناقش طرق منع حدوثه. يمكن أن تكون هناك عدة أسباب وراء اهتمام المتسلل بموقعك على الويب ، حتى لو كان موقعًا تجاريًا صغيرًا أو حتى مدونة شخصية.

السببان الأساسيان لاختراق موقع ما هما - أحدهما ، لأسباب سياسية مثل تشويه مواقع الويب لطرح وتوزيع محتوى يدعم أيديولوجية أو مجموعة معينة.

يهدف الآخر إلى كسب المال من خلال وسائل احتيالية. كيف يتم ذلك ، يتم استخدام موقع الويب الذي تم الاستيلاء عليه كوسيط لتوزيع برامج ضارة ، وفي معظم الحالات ، لا يعرف مالك الموقع بهذا الأمر.

هذه هي السوق السوداء عبر الإنترنت التي تعمل من خلال المواقع المخترقة. موقع الويب الخاص بك لديه القدرة على أن يصبح طرفًا متورطًا في نشاط إجرامي!

أما الانعكاسات السلبية الأخرى إلى جانب هذه فهي:

الآن وقد حددنا بإيجاز سبب تعرض موقعك للاختراق ، فلنلقِ نظرة على كيفية عثور المخترق على موقعك المحدد واستهدافه من بين الملايين المتاحة عبر الإنترنت.

يجب أن يكون من غير المحتمل للغاية أن يستهدف أحد المتطفلين موقعك ، أليس كذلك؟ بعد كل شيء ، إنها مجرد قطرة في محيط المواقع الإلكترونية. حسنًا ، آسف لتفجير فقاعتك ولكن هذا خطأ!

لا يتم القرصنة يدويًا. يستخدم المتسللون روبوتات / برامج وظيفتها الوحيدة هي البحث عن مواقع الويب المعرضة للخطر. تعمل هذه البرامج عادةً على خوادم سحابية ، حيث يتم إعدادها وتدميرها حسب الحاجة ، ولا تترك أي أثر يذكر. لقد تم إنشاؤها لاكتشاف آلاف المواقع الإلكترونية كل ساعة. عند العثور على موقع ، يتم البحث عنه عن الثغرات الأمنية ، والتي يتم العثور عليها باستمرار في WordPress ومكوناته الإضافية. قد تكون ناجمة أيضًا عن أخطاء بشرية مثل استخدام كلمات مرور سهلة التخمين أو استضافة غير موثوقة أو غير موثوقة.

وبالتالي ، فإن تأمين موقع WordPress الخاص بك ليس خيارًا ولكنه ضرورة ونحن هنا لمساعدتك خلال هذه العملية!

دليلك لتأمين ووردبريس

بنهاية القائمة الطويلة للتدابير الأمنية التالية ، ستكون جاهزًا للحصول على موقع WordPress الخاص بك مضمونًا بالكامل. عندما يتعلق الأمر بتأمين مواقع الويب ، يجب اتخاذ تدابير أولية محددة من قبل الجميع.

هذه أشياء غير مهملة وغالبًا ما تكون بسيطة من شأنها أن تقطع شوطًا طويلاً وتحافظ على أمان WordPress الخاص بك بشكل معقول. ثم هناك مجموعة أخرى من الإجراءات لأولئك الذين يعانون من جنون العظمة بشأن أمان موقع الويب الخاص بك ولا يمانعون في بذل جهد إضافي للحفاظ على أمانه للغاية.

دعنا أولاً نناقش مجموعة الإجراءات السابقة ، أي مهام الأمان الضرورية التي يجب على جميع مالكي مواقع الويب إجراؤها:

قم بتغيير اسم المستخدم الافتراضي

واحدة من أسهل الطرق وأسرعها لتأمين WordPress الخاص بك هي تغيير اسم المستخدم الافتراضي "Admin" إلى شيء ليس من السهل تخمينه. من الناحية المثالية ، يجب عليك تغيير اسم المستخدم الخاص بالمسؤول أثناء تثبيت WordPress نفسه ، ولكن إذا لم تكن قد فعلت ذلك ، فيمكنك إما إعادة تسميته باستخدام phpMyAdmin أو عن طريق تشغيل برنامج نصي بلغة الاستعلام الموحدة في قاعدة البيانات الخاصة بك.

في كلتا الحالتين ، سيساعد اختراق أمان WordPress البسيط هذا موقع الويب الخاص بك على تفادي الكثير من محاولات القرصنة العشوائية.

استخدم كلمة مرور قوية ولا تعيد استخدامها عبر منصات مختلفة

من المعروف للمتسللين أننا كبشر نحاول الاحتفاظ بكلمات مرور آمنة ومتطابقة لأننا نميل إلى نسيانها. يعرف القراصنة كيفية الاستفادة من ذلك ، ولديهم عادةً قائمة بكلمات المرور الأكثر استخدامًا والتي سيحاولون تجربتها مرارًا وتكرارًا حتى يجدونها. تسمى هذه التقنية بالقسر الغاشم لكلمة المرور. لذا فإن الاحتفاظ بكلمة مرور آمنة ومعقدة يعد خطوة مباشرة نحو تأمين WordPress الخاص بك.

شيء آخر يجب مراعاته هو عدم إعادة استخدام كلمات المرور مطلقًا. ما تفعله إعادة استخدام كلمات المرور هو أنها تمنح المتسللين الوصول إلى جميع حساباتك المتبقية إذا تم اختراق أحدها. نعم ، قد يكون من المزعج والمزعج بالنسبة لك أن تتذكر العديد من كلمات المرور المختلفة والمعقدة ، ولكن لمساعدتك في ذلك ، يساعدك العديد من مديري كلمات المرور في السوق على تخزين كلمات المرور الخاصة بك والحفاظ عليها آمنة. نقترح استخدام هذه.

قم دائمًا بتشغيل أحدث إصدار من WordPress

من الضروري الحفاظ على تحديث WordPress الخاص بك لأنه ، مع كل تحديث أساسي ، يعمل WordPress على إصلاح مشكلات الأمان التي تم اكتشافها مؤخرًا. في كثير من الأحيان ، يقوم الأشخاص بتعطيل التحديثات الأساسية لـ WordPress لأن أحدث إصدار قد لا يكون متوافقًا مع بعض المكونات الإضافية. الشيء المهم الذي يجب تذكره هو أن موقع الويب الذي تم اختراقه يمثل مشكلة أكبر بكثير من المكون الإضافي المعطل مؤقتًا.

لا تغير جوهر ووردبريس

يعد تحرير ملفات المصدر الأساسية لـ WordPress فكرة رهيبة لأنه يزيل سهولة التحديث التلقائي لـ WordPress الخاص بك إلى أحدث إصدار ، والذي ناقشنا أهميته في النقطة السابقة. إذا قمت بتغيير جوهر WordPress ، فإن التحديث إلى الإصدار الأحدث سيجعلك تفقد هذه التغييرات.

إذن ماذا يجب أن تفعل إذا كنت ترغب في تغيير وظائف WordPress؟

كتابة البرنامج المساعد هو الجواب. يمنحك الحرية في فعل ما تريد دون الحاجة إلى التنازل عن جوهر WordPress.

الأمر نفسه ينطبق على السمات والإضافات أيضًا. ستؤدي أي محاولة لإجراء التغيير والتبديل الأساسي إلى فقدان القدرة على التحديث إلى أحدث إصدار. إجمالاً ، هناك دائمًا طرق أخرى للحصول على الوظائف التي تريدها وتغيير الجوهر ليس هو السبيل للذهاب.

تأكد من تحديث جميع المكونات الإضافية والسمات الخاصة بك

السبب وراء الحاجة إلى تحديث الإضافات والأفكار الخاصة بك هو نفس السبب وراء تحديث WordPress الخاص بك. تقع على عاتقك مسؤولية إبقائها محدثة إلى أحدث إصدار ، سواء قمت بذلك يدويًا أو تلقائيًا ، للحفاظ على موقعك في مأمن من هجمات الاختراق.

إذا كنت تستخدم المكونات الإضافية التي تم تنزيلها من WordPress.org ، فيمكنك تمكين التحديثات التلقائية في الخلفية ، وبالنسبة لأي تحديثات إضافية للمكونات الإضافية التجارية ، فسيتعين عليك التعامل معها من خلال آلية المكون الإضافي الخاصة بهم. تأكد أيضًا من الاحتفاظ بعضوية المكون الإضافي نشطة دائمًا للحصول على آخر التحديثات.

الآن عندما يتعلق الأمر بتحديث السمات الخاصة بك ، قد تقلق بشأن ما سيحدث لجميع التغييرات التي أجريتها على المظهر الخاص بك عند إجراء تحديث. ما يجب عليك فعله أثناء إجراء التغييرات على السمات هو القيام بذلك عبر "السمات الفرعية" بدلاً من إجراء تغييرات مباشرة على الموضوع الفعلي.

عند القيام بذلك ، يمكنك بسهولة تحديث السمات الخاصة بك إلى أحدث إصدار دون فقدان أي تغييرات قمت بإجرائها حتى الآن. للتحقق من السمات التي تتطلب تحديثات ، انتقل إلى "Appearance" ثم "Themes" في WordPress الخاص بك. يمكنك أيضًا تمكين التحديثات التلقائية في الخلفية بنفس الطريقة التي يتم بها مع المكونات الإضافية.

قم دائمًا بتنزيل المكونات الإضافية والسمات والنصوص فقط من مصدرها الرسمي

قد يكون من المغري الحصول على سمات ومكونات إضافية من مصادر غير رسمية بسعر أفضل أو مجانًا ، ولكن القيام بذلك ليس فكرة ذكية. هذا لأن الكثير من هذه السمات والإضافات المقرصنة يتم تعديلها بشكل خاطئ من قبل المتسللين لتكون بمثابة باب خلفي لهم لتنفيذ مخططاتهم الشريرة.

يجب أن تعتمد دائمًا على المواقع الآمنة للعثور على مكونات إضافية وسمات عالية الجودة للتأكد من أن WordPress الخاص بك آمن. أكثرها شيوعًا هو WordPress.org. المواقع الأخرى الموثوقة هي WordPress.com و ThemeForest.net و CodeCanyon.net وما إلى ذلك.

يجب أن يعمل موقعك دائمًا على أحدث إصدار من PHP

PHP هو المحرك الأساسي لـ WordPress ، ويأتي مع عدد غير قليل من تحديثات الإصدار.

ولكن وفقًا لصفحة Global WordPress Statistics ، فإن ما يقرب من 80٪ من عمليات تثبيت WordPress تعمل على إصدارات PHP التي لم تعد مدعومة! هذا مدعاة للقلق لأنه أولاً ، لا يستفيد موقع الويب الخاص بك من ميزات الأداء التي تأتي مع أحدث الإصدارات وهذا يؤدي أيضًا إلى عدم إصلاح أي ثغرات أمنية تم العثور عليها في الإصدار السابق.

هذا هو السبب في أنه من الضروري التأكد من تشغيل موقعك لأحدث إصدار من PHP.

أثناء تحديث نواة WordPress ، تعد المكونات الإضافية والسمات مهمة واضحة تمامًا. تعتمد تحديثات إصدار PHP في الغالب على خادم الاستضافة الخاص بك. هذا هو أحد الأسباب التي تجعل من الضروري اختيار خادم استضافة آمن . سيوفر لك أحدث إصدارات PHP مع تثبيت WordPress الخاص بك. سيكون لدى خدمة استضافة WordPress الآمنة فريقًا استباقيًا تتمثل مهمته في التحقق من أحدث الثغرات الأمنية التي يتعرض لها موقعك واتخاذ إجراءات للتخفيف منها.

قم بتحديث موقعك فقط من خلال الشبكات الموثوقة

من منا لا يحب استخدام الواي فاي المجاني في أماكن مثل المطار أو حتى في مقهى محلي ، أليس كذلك؟ لكن ضع في اعتبارك أن اتصالات Open Wifi هذه سهلة التجسس عليها. يجب تجنب الوصول إلى موقع مسؤول WordPress الخاص بك من خلال هذه الشبكة. وخصوصًا عندما يتعلق الأمر بتحديث موقع الويب الخاص بك ، استخدم دائمًا أنظمة موثوقة مثل تلك الموجودة في منزلك أو مكتبك.

استخدم مضاد فيروسات

إذا حدث وجود فيروس على سطح المكتب ، فيمكن أن ينتشر بسرعة عن طريق نسخ نفسه على موقع الويب الخاص بك. هذا مخطط تستخدمه الفيروسات عادةً لإصابة موقعك. يمكنه بعد ذلك التجسس والوصول إلى كلمات المرور الخاصة بك أو حتى بياناتك المصرفية والشخصية. لهذا السبب يجب عليك التأكد من أن محطة العمل الخاصة بك تستخدم برنامج مكافحة فيروسات موثوق ومحدث.

قم بتأمين موقعك باستخدام إضافات أمان WordPress

يتيح لك المكون الإضافي للأمان معرفة نقاط الضعف التي يتعرض لها موقعك ويقدم لك إرشادات حول كيفية إصلاحها. يعد استخدام المكون الإضافي طريقة مباشرة وآمنة لتأمين موقع WordPress الخاص بك ، ولا يتطلب منك سوى القليل جدًا من الجهد أو بدونه. يقومون بإجراء عمليات المسح ويعطيك مراجعة مفصلة لأي مشكلات يتم تتبعها داخل موقع الويب الخاص بك.

بعض مكونات الأمان الموثوقة هي Total Security و Vulnerable Plugin Checker و iThemes Security Pro و Plugin Inspector.

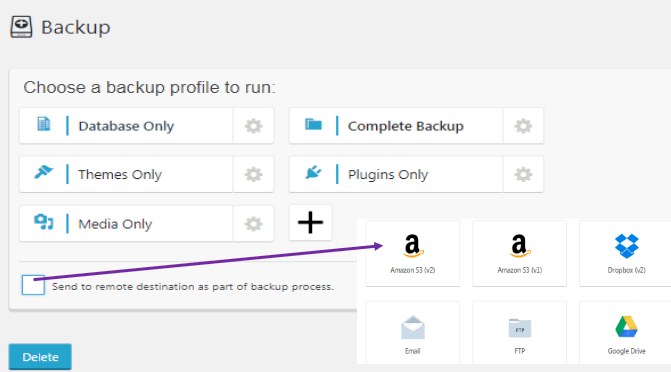

احتفظ بنسخة احتياطية من موقعك

إذا فشلت جميع الإجراءات المذكورة أعلاه ولا يزال أمان موقعك معرضًا للخطر ، فإن هذه الخطوة هي التي ستوفر لك.

من الضروري إنشاء وجدولة نسخ احتياطية لموقعك. تعد هذه النسخ الاحتياطية المخططة جزءًا لا غنى عنه من سياسة أمان الموقع لأنها تتأكد من أنه في حالة تعرض موقعك للاختراق ، فسيتم استعادته إلى إصدار قبل التلف بسهولة.

ليس فقط في حالة الاختراق ، ولكن أيضًا في حالة وقوع حادث مؤسف أو خطأ تقني ، فإن الحصول على نسخ احتياطية يضمن إمكانية استعادة موقعك وتشغيله مرة أخرى في أسرع وقت.

قائمة إجراءاتنا الأمنية الأساسية والأساسية تنتهي هنا!

لقد وصلنا الآن إلى الجزء الثاني حيث سنناقش نصائح أمان WordPress لمتعصبي الأمان لدينا. هذا مخصص للمسؤولين الذين يريدون طبقات حماية مختلفة لموقعهم على الويب.

تأكد من تعيين مفاتيح المصادقة السرية لـ WordPress

ستجد 8 مفاتيح أمان ومصادقة WordPress في ملف wp-config.php ، هذه ليست سوى متغيرات عشوائية تجعل من الصعب استنتاج كلمات مرور WordPress الخاصة بك عن طريق إضافة عنصر عشوائي إلى كيفية تخزينها في قاعدة البيانات.

دعونا نلقي نظرة على كيفية استخدامه.

ليس من المفترض أن تشارك هذه المفاتيح أو تجعلها عامة.

الحد من محاولات تسجيل الدخول

لقد تحدثنا بالفعل عن التأثير الغاشم وكيف يستخدمه المتسللون لمعرفة كلمة مرورك. يعد وضع آلية للحد من محاولات تسجيل الدخول أمرًا ضروريًا لهذا السبب بالذات.

لحسن الحظ ، هناك مكون إضافي يقوم بذلك نيابة عنك. يكتشف المكون الإضافي "Limit Login WordPress" العديد من المحاولات الخاطئة لإدخال كلمات المرور ويعطل المحاولات الإضافية لفترة زمنية محددة مما يؤدي إلى جهود غير ناجحة للقسر الغاشم ويؤدي إلى تحسين أمان موقعك.

تمكين المصادقة الثنائية

Two Factor Authentication أو 2FA هي طريقة فعالة للغاية لتأمين تسجيل الدخول إلى WordPress الخاص بك. عند تمكين المصادقة الثنائية (2FA) ، في كل مرة تقوم فيها بتسجيل الدخول إلى مسؤول WordPress الخاص بك ، سوف تحتاج إلى رمز أمان يستند إلى الوقت (فريد لكل مستخدم) بالإضافة إلى كلمة مرورك العادية. تنتهي صلاحية رمز الأمان هذا في غضون فترة وجيزة ، وهي عمومًا 60 ثانية.

هذا يجعل من الصعب للغاية على أي شخص الوصول إلى معلومات تسجيل الدخول الخاصة بك حتى لو كان لديهم بيانات اعتماد تسجيل الدخول الخاصة بك (لأنهم لن يمتلكوا رمز الأمان الحالي).

وبالتالي ، يعد تمكين المصادقة الثنائية (2FA) طريقة كاملة الإثبات لتقوية تسجيل الدخول الخاص بك والهروب من هجمات القوة الغاشمة على تفاصيل تسجيل الدخول الخاصة بك.

تعطيل تنفيذ PHP

عندما يحصل المتسللون على أي وصول إلى موقعك ، فإن أول ما يفعلونه هو تنفيذ PHP من داخل دليل. الشيء الذكي الذي يجب فعله هو تعطيل هذا تمامًا. بعد ذلك ، حتى إذا كانت بعض الثغرات الأمنية موجودة في موقع الويب الخاص بك على WordPress ، فإن هذه الحماية ستؤدي بشكل استباقي إلى تعطيل بقية جهود المخترق في إعاقة موقعك.

هذه خطوة قوية نحو أمان WordPress وقد تؤدي إلى كسر بعض السمات والإضافات التي قد تتطلب ذلك ، ولكن لا يزال من المستحسن تنفيذها في الدلائل الأكثر خطورة wp-include and uploads.

يمكنك تنفيذ هذه الحماية من خلال ملف htaccess الخاص بك عن طريق إضافة الكود التالي إليه:

تعطيل تحرير الملف

نحن عمومًا نعبث بالمكونات الإضافية وملفات السمات بينما لا نزال في المراحل الأولى من إنشاء موقع ويب لأنه افتراضيًا ، يُسمح لمشرفي WordPress بتعديل ملفات PHP. ومع ذلك ، بمجرد تطوير موقعنا على الويب ، سيكون لدينا استخدام قليل جدًا لخيار التحرير هذا.

وبالتالي ، يُنصح بتعطيل تحرير الملفات لمسؤولي WordPress بمجرد تشغيل موقع الويب وتشغيله. هذا لأنه حتى إذا تمكن أحد المتطفلين من تسجيل الدخول إلى موقعك ، فسيكون خاليًا من امتيازات التحرير ولن يتمكن من تغيير الملفات لتنفيذ مخططاته الشريرة. لتعطيل تحرير الملف ، أدخل الأمر التالي في ملف wp-config.php: حدد ('DISALLOW_FILE_EDIT' ، صحيح) ؛

افصل بين قواعد بيانات WordPress الخاصة بك

إذا قمت بإنشاء جميع مواقعك في نفس قاعدة البيانات وحتى تعرض أحدها للاختراق ، فإن جميع مواقع WordPress الأخرى المستضافة على نفس قاعدة البيانات معرضة أيضًا لخطر الاختراق. أثناء تثبيت WordPress الخاص بك ، يجب عليك دائمًا إنشاء قاعدة بيانات جديدة ومنحها اسم قاعدة بيانات وقاعدة بيانات وكلمة مرور منفصلة. تأكد من اختلافها عن أي مواقع أو معلومات تسجيل دخول أخرى تستخدمها.

ما يفعله هذا هو أنه إذا تم اختراق أحد مواقعك ، فستتوقف العدوى عن الانتشار إلى أماكنك الأخرى حتى على نفس حساب الاستضافة المشترك.

إذا لم يكن قيد الاستخدام ، فقم بتعطيل XML-RPC

يمكن لأي تطبيق الوصول إلى WordPress الخاص بك من خلال شيء يعرف باسم API (واجهة برمجة التطبيقات). لشرح ذلك لك بعبارات مباشرة ، يستخدم أحد أمثلة XML-RPC تطبيق هاتفك لتحديث موقعك. هناك أيضًا مكونات إضافية محددة تستخدم وظيفة XML-RPC.

ومع ذلك ، إذا كنت لا تستخدم أي تطبيق تابع لجهة خارجية وكنت متأكدًا من عدم استخدام أي من مكونات WordPress الإضافية لموقع الويب الخاص بك من خلال XML-RPC ، فمن الحكمة تعطيله لأنه يمكن استخدام XML-RPC كأداة لاختراق موقعك موقع.

قم بتأمين ملف wp-config.php الخاص بك

يعد ملف wp-config.php أحد أكثر البيانات أهمية التي تخزن الكثير من إعدادات التكوين الضرورية مثل تفاصيل تسجيل الدخول إلى قاعدة البيانات الخاصة بك ، وتجزئة أملاح كلمة المرور ، وما إلى ذلك. لن ترغب في أن يتطفل أحد هنا ، وبالتالي ، إجراءات الأمان لحماية ملف تكوين WordPress المهم هذا يجب أن يؤخذ.

إذا لم تقم بتعطيل تنفيذ PHP (تمت مناقشته في النقطة 15) ، أضف هذا الأمر إلى ملفات htaccess الخاصة بك:

قم بتثبيت جدار الحماية

لتبسيط الأمر ، تمنع الكرات النارية البرمجية دخول الأشياء أو تمنعها من الخروج. في هذه الحالة ، تساعد في منع المتسللين من الاقتراب من موقع الويب الخاص بك (أو الطرف الموجود على موقع الويب الخاص بك). تحتاج إلى استخدام جدار حماية تطبيقات الويب (WAF) ، ويعد جدار الحماية "ModSecurity" أحد أكثر جدران الحماية التي يمكن الاعتماد عليها والمفتوحة المصدر والمتوفرة بشكل عام مع خدمات استضافة WordPress مجانًا.

يمكنك معرفة ما إذا كانت خدمة الاستضافة الخاصة بك تقدم هذا أم لا ، وإذا كان الأمر كذلك ، فيمكنك الاستفادة منه وتمكينه.

من الناحية المثالية ، يجب أيضًا استخدام جدار حماية شبكة توصيل المحتوى (CDN) لتحسين أداء موقعك من خلال تقديم موارد وفيرة بسرعة. تحمي شبكات CDN أيضًا موقع الويب الخاص بك من العديد من مشكلات أمان WordPress.

إيقاف الإبلاغ عن أخطاء PHP

يعد الإبلاغ عن الأخطاء مفيدًا في وقت تطوير موقع ويب لأنه يجعلك على دراية بالأخطاء ويمكنك إصلاحها على الفور. ولكن عندما يتم تمكين الإبلاغ عن الأخطاء على موقع ويب قائم وحياة ، فإنه يعمل بمثابة أدلة مهمة للغاية للمتسللين ويجعل عملهم أكثر راحة مما ينبغي. يمكن لتقارير الأخطاء أن تقدم معلومات حيوية لأي شخص يبحث عنها.

وبالتالي ، فإن تعطيل الإبلاغ عن أخطاء PHP بمجرد تشغيل الموقع يضمن تقليل مخاطر أمان WordPress على الأقل الناتجة عن الكشف عن المعلومات الحساسة المتعلقة بموقعك على الويب. لتعطيل الإبلاغ عن أخطاء PHP ، قم بإجراء تغييرات على ملف php.ini كما هو مذكور أدناه:

استخدم تسجيل الأمان لمراقبة أمان WordPress الخاص بك

تساعدك مشاهدة سجلاتك في معرفة الهجمات التي تحدث على موقعك وتجهيزك لإيقافها. إنها طريقة جيدة لتحسين أمان WordPress الخاص بك. لإعطاء مثال بسيط ، إذا اكتشفت أن غالبية محاولات القرصنة تأتي من منطقة معينة ، ربما لا يلبيها موقع الويب الخاص بك ، يمكنك حظر تلك المنطقة باستخدام جدار الحماية الخاص بك. يُنصح باستخدام البرنامج المساعد لتدقيق الأمان للاحتفاظ بسجلات تدقيق منتظمة.

هذا كل شئ!

مع هذا ، وصلنا إلى نهاية دليلنا الطويل والشامل لتأمين موقع WordPress الخاص بك بشكل كامل. ليس هناك شك في أن قائمة التحقق هذه قد تكون مربكة بعض الشيء بالنسبة لك إذا لم تفكر كثيرًا في ضمان موقع الويب الخاص بك من قبل. لكن الشيء الجيد هو أن معظم هذه الخطوات لن تتطلب منك الكثير من الجهد لتنفيذها ، ومع مرور الوقت ، ستصبح جزءًا منتظمًا من روتين صيانة WordPress الخاص بك. لكي نكون منصفين ، لن يسحب معظمكم جميع الخطوات المذكورة أعلاه ، ولا بأس بذلك. ولكن كلما اتخذت المزيد من هذه الإجراءات الأمنية ، كلما كان موقعك أكثر أمانًا. القليل من الجهد الإضافي منك الآن سيقطع شوطًا طويلاً!