حقن Nosql - ثغرة أمنية خطيرة في تطبيق الويب

نشرت: 2022-11-17إن حقن Nosql هو نوع من الثغرات الأمنية لتطبيقات الويب حيث يكون المهاجم قادرًا على تنفيذ تعليمات برمجية ضارة عن طريق إدخالها في قاعدة بيانات nosql. يمكن القيام بذلك من خلال عدد من الوسائل ، مثل إدخال المستخدم الذي لم يتم التحقق من صحته بشكل صحيح أو عن طريق استغلال خلل في رمز التطبيق. بمجرد أن يقوم المهاجم بحقن الكود الخاص به بنجاح ، يمكنه الوصول إلى البيانات الحساسة أو تعديلها أو حذفها. يمكن أن تكون هجمات حقن Nosql ضارة جدًا بالمؤسسة لأنها يمكن أن تؤدي إلى فقد البيانات أو سرقتها ، فضلاً عن الإضرار بالسمعة.

هناك عدة أنواع من الثغرات الأمنية التي يمكن استغلالها في هجوم الحقن ، وهي من أخطر أنواع الثغرات. يعد ضعف تعقيم المدخلات عاملاً أساسيًا في هجمات الحقن. لا تُستخدم استعلامات SQL في قواعد بيانات NoSQL (المعروفة أيضًا بقواعد البيانات غير العلائقية). علاوة على ذلك ، يمكن أن يمثل الفشل في تعقيم مدخلات المستخدم تهديدًا خطيرًا. نظرًا لعدم وجود حاجة لإنشاء قاعدة بيانات علائقية كاملة ، يمكن لقواعد بيانات NoSQL التحجيم أفقيًا بسهولة بفضل التجزئة التلقائية. بدون الحاجة إلى تعريف مخطط ، يمكن إضافة البيانات إلى قاعدة البيانات ، مما يسمح لها بالعمل وفقًا لدورات رشيقة سريعة. يمكن استخدام حقن MongoDB لاستهداف تطبيقات الويب MEAN (MongoDB و Express و Angular و Node).

بالنسبة لتطبيقات الويب ، يتم استخدام قواعد بيانات NoSQL ، مثل MongoDB ، بشكل متكرر. قد تطلب صفحة ويب ، على سبيل المثال ، بيانات اعتماد حساب المستخدم باستخدام نموذج ويب. باستخدام كود حقن NoSQL ، بما في ذلك كود JavaScript ، يمكنك الوصول إلى تنفيذ هذا الرمز. يجب عليك القيام بذلك من أجل تعقيم البيانات بشكل صحيح قبل استخدامها في الاستعلام.

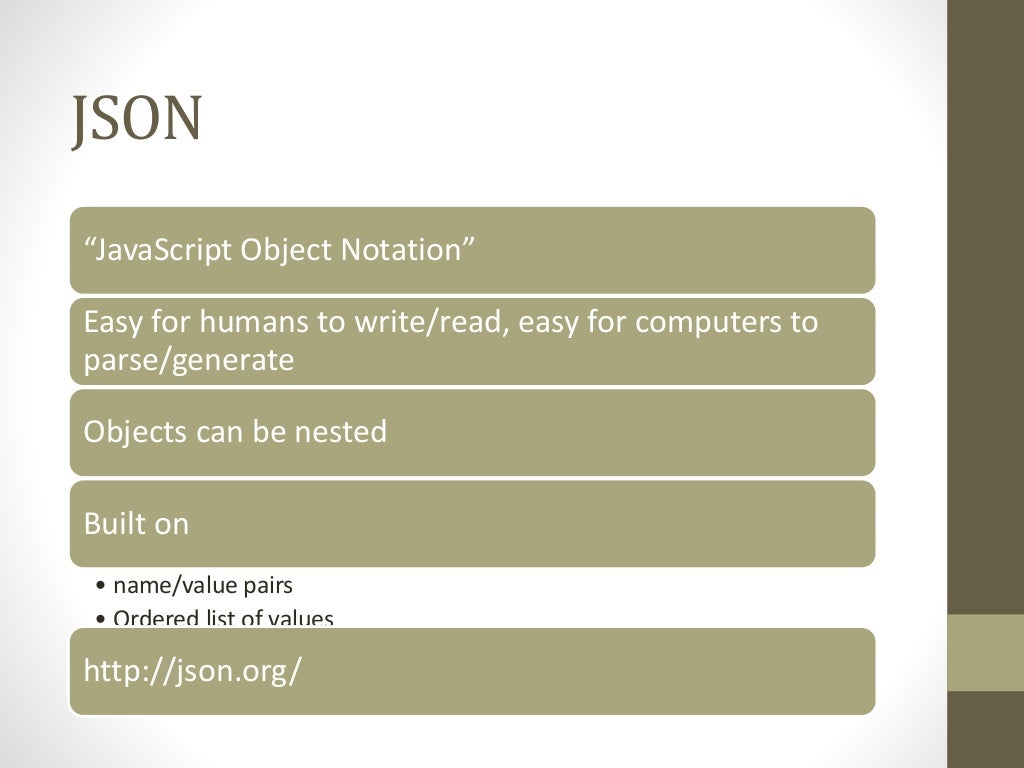

ما هي قاعدة بيانات NoSQL؟ بدلاً من استخدام الأعمدة والصفوف لتخزين البيانات في قاعدة بيانات علائقية ، تقوم تقنية قاعدة بيانات NoSQL بتخزين البيانات في مستندات JSON. النقطة المهمة هي أن NoSQL أكثر من مجرد SQL ؛ إنها أيضًا "ليست SQL فقط" بدلاً من "لا يوجد SQL على الإطلاق".

ما هو الحقن في قاعدة البيانات؟

الحقن عبارة عن تقنية تستخدم لإدخال تعليمات برمجية ضارة في قاعدة البيانات. يمكن استخدام هذا الرمز لتعديل البيانات أو حذف البيانات أو حتى إنشاء مستخدمين جدد. تعتبر الحقن مصدر قلق أمني رئيسي لأي موقع يعتمد على قاعدة بيانات.

يمكن للمهاجم الحصول على حقوق إدارية لقاعدة بيانات من خلال مهاجمتها بنجاح ؛ في حالات أخرى ، يمكن للمهاجم الوصول إلى قوائم المستخدمين أو جداول كاملة أو قاعدة بيانات كاملة. من الأهمية بمكان مراعاة إمكانية فقدان ثقة العميل في حالة سرقة المعلومات الشخصية مثل أرقام الهواتف والعناوين ومعلومات بطاقة الائتمان قبل حساب التكلفة المحتملة لـ SQLi. نظرًا لأن حقن SQL تعتمد على استجابة الخادم والأنماط السلوكية ، فإنها تكون أبطأ في التنفيذ ولكنها قد تكون أكثر خطورة. عند تمكين ميزات معينة على خادم قاعدة البيانات الذي يستخدمه تطبيق الويب ، يكون المهاجمون قادرين فقط على تنفيذ هذا النوع من الهجوم. يمكن أيضًا تغيير أمر المهاجم عن طريق تصفية الأحرف بشكل غير صحيح. تعرض جهاز نقل الملفات (FTA) ، وهو منتج تصنعه شركة Accellion ، لهجوم غير عادي. تستخدم اتفاقيات التجارة الحرة على نطاق واسع في المؤسسات في جميع أنحاء العالم لنقل الملفات الكبيرة والحساسة.

تتأثر حاليًا العديد من المؤسسات التي استخدمت جهاز FTA بهجوم سلسلة التوريد Accellion. تم دمج العديد من جدران الحماية الخاصة بتطبيقات الويب مع حلول الأمان الأخرى. تستخدم Imperva التعرف على التوقيع وسمعة IP وتقنيات الأمان الأخرى لاكتشاف وحظر عمليات حقن SQL باستخدام WAF الخاص بها. يستخدم WAF تقنيات التعهيد الجماعي بالإضافة إلى تقنيات التعهيد الجماعي لضمان انتشار التهديدات الجديدة بسرعة عبر قاعدة المستخدمين بأكملها.

تعد هجمات حقن SQL طريقة فعالة للوصول إلى البيانات الحساسة للغاية. يتطلب هجوم حقن SQL الناجح من المهاجم تحديد موقع إدخال ضعيف داخل تطبيق ويب أو صفحة ويب. عندما يحتوي تطبيق أو صفحة ويب على ثغرة أمنية في إدخال SQL ، فإنه يستخدم إدخال المستخدم مباشرة في استعلام SQL لتحديد الحالة الحالية لقاعدة البيانات. يمكن استخدام جدران الحماية لمنع هذه الهجمات عن طريق حظر أنواع معينة من حركة المرور. يمكن لجدار الحماية أيضًا المساعدة في الحماية من هجمات حقن SQL عن طريق حظر حركة المرور التي تنتقل إلى طبقة OSI 7.

لماذا يستخدم المخترقون حقن SQL؟

حقن SQL هو طريقة لاستغلال العيوب في موقع ويب أو تطبيق كمبيوتر عن طريق إدخال البيانات. يمكن استخدام أوامر SQL لإدخال الحقول مثل عمليات تسجيل الدخول أو مربعات البحث أو حقول التسجيل ، على سبيل المثال. يمكن الوصول إلى نظام ويمكن الكشف عن البيانات المخزنة بداخله باستخدام تسلسلات التعليمات البرمجية المعقدة.

هل نصقل في مأمن من هجمات الحقن؟

قواعد بيانات NoSQL ليست محصنة ضد هجمات الحقن ، لكنها عمومًا أكثر مقاومة لها من قواعد البيانات العلائقية. هذا لأن قواعد بيانات NoSQL لا تستخدم SQL ، وبالتالي لا تستخدم نفس النوع من لغة الاستعلام المعرضة لهجمات الحقن. بالإضافة إلى ذلك ، تحتوي قواعد بيانات NoSQL عادةً على ضوابط أكثر صرامة بشأن نوع البيانات التي يُسمح بتخزينها فيها ، مما يمكن أن يساعد في منع حقن البيانات الضارة.

يشار إلى قواعد البيانات غير العلائقية وأنظمة تخزين البيانات التي لا تستخدم لغة استعلام SQL بقواعد بيانات NoSQL. في السنوات الأخيرة ، ظهر في السوق عدد من قواعد بيانات NoSQL ، بما في ذلك MongoDB و CassandraDB و CouchDB و Riak. نظرًا لأن استعلامات NoSQL لا يتم تنفيذها في قواعد بيانات NoSQL هذه (ليست SQL / ليس SQL فقط) ، فهي أيضًا عرضة لهجمات الحقن. يطلب المطورون أحدث الإصدارات من قواعد البيانات حديثة التطور هذه. بصفتك مطورًا ، من المهم فهم اللغة المستخدمة لتجنب التركيبات الضعيفة. عند إنشاء استعلامات قاعدة البيانات ، يجب أن يتجنب رمز التطبيق إدخالات المستخدم المعقمة. تحتوي قواعد البيانات غير التابعة لـ SQL ، مثل MongoDB ، على ميزات مضمنة تتجنب JavaScript في استعلامات قاعدة البيانات ، ولكن إذا كان JavaScript أمرًا لا مفر منه ، فإن التحقق من الصحة مطلوب.

إيجابيات وسلبيات قواعد بيانات Nosql

يمكن أن تحدث هجمات حقن SQL في MongoDB ، وهي قاعدة بيانات NoSQL. يستطيع المهاجم إدخال أوامر SQL ضارة في استعلام قاعدة البيانات من أجل الوصول إلى خادم قاعدة البيانات. MongoDB عرضة لعيوب حقن SQL بالإضافة إلى عيوب حقن SQL التي تسمح بالوصول إلى البيانات غير المصرح بها. على الرغم من حقيقة أن MongoDB ليس محصنًا ضد هذه الأنواع من الهجمات ، فإن استخدام مكتبة التعقيم مثل MongoDB يمكن أن يساعدك في الدفاع ضدها. نظرًا لقدرتها على تخزين كميات كبيرة من البيانات دون الحاجة إلى الاعتماد على قاعدة بيانات مركزية ، أصبحت قواعد بيانات NoSQL أكثر شيوعًا. لكن هذه الشعبية لها ثمن ؛ قواعد بيانات NoSQL ليست آمنة مثل قواعد البيانات التقليدية. على سبيل المثال ، لا يتم تضمين حماية حقن SQL في أي منهما ، لأنها تفتقر إلى نفس مستوى الأمان. علاوة على ذلك ، فإن قواعد بيانات NoSQL غير قادرة على استخدام أدوات التشفير الخارجية ، مما يعرضها لخطر سرقة البيانات. على الرغم من هذه المخاطر ، لا تزال قواعد بيانات NoSQL الحديثة أداة قيمة لتخزين كميات كبيرة من البيانات. إنها تدعم معاملات ACID ويمكن حمايتها بمجموعة متنوعة من الإجراءات الأمنية ، مثل تخزين كلمات المرور. على الرغم من حقيقة أن قواعد بيانات NoSQL ليست محصنة ضد الهجمات ، إلا أنها توفر مزايا مهمة عندما يتعلق الأمر بتخزين البيانات وأمانها.

هل لدى Mongodb حقنة؟

لا يحتوي Mongodb على حقن SQL لأنه يستخدم JSON و BSON بدلاً من لغة SQL. بالإضافة إلى ذلك ، فإن لغة استعلام mongodb أكثر تقييدًا من لغة SQL ، مما يزيد من صعوبة إدخال تعليمات برمجية ضارة.

إن قابلية تطوير MongoDB ، على عكس قواعد بيانات NoSQL الأخرى ، تجعلها واحدة من أكثر قواعد البيانات شيوعًا. يعتمد تطبيق الويب الخاص بـ MongoDB على أوامر لجلب البيانات وعرضها. MongoDB ، مثل أي قاعدة بيانات أخرى ، عرضة لهجمات حقن SQL. ستتعرف قاعدة البيانات على المعلومات التي طلبها الاستعلام الضار وستعيدها إلى المهاجم كما لو كانت أي استعلام آخر. يمكن أن يؤدي ذلك إلى استفادة المهاجم من تصحيح الإدخال غير الصحيح. في كثير من الحالات ، يكون للمهاجم حق الوصول إلى الخادم إذا تم استخدام إدخال غير صالح في هجوم DDoS. يعد إنشاء الاستعلام الآمن باستخدام MongoDB أمرًا بسيطًا مثل استخدام ميزات الأمان المضمنة. ومع ذلك ، إذا كانت JavaScript مطلوبة في استعلام ما ، فيجب عليك دائمًا اتباع أفضل الممارسات.

كيفية حماية قاعدة بيانات Mongodb من هجمات حقن SQL

يقوم المهاجمون بحقن كود SQL ضار في تطبيق ويب من أجل الوصول إلى معلومات حساسة أو لاستغلال الثغرات الأمنية في التطبيق. نظرًا لأن مخطط قاعدة البيانات الخاص به يعتمد على Microsoft SQL Server ، فإن MongoDB عرضة لهجمات حقن SQL. تستخدم MongoDB تنسيق بيانات JSON ، مما يجعل من الممكن شن هجوم. يتم استخدام تنسيق JSON بشكل شائع لنقل البيانات في تطبيقات الويب ، لذا فإن حقن كود JSON في تطبيقات MEAN قد يسمح بهجمات الحقن على قاعدة بيانات MongoDB. يعد حقن SQL أحد أكثر عيوب أمان الويب شيوعًا ، ولكن يمكن استخدامه أيضًا لتجاوز المصادقة على التطبيقات. على الرغم من حقيقة أن DynamoDB هي قاعدة بيانات NoSQL ، إلا أنها لا تزال عرضة لهجمات حقن SQL ، والتي لا تتطلب PartiQL.

ما هو حقن SQL وكيف يعمل؟

حقن SQL هو أسلوب إدخال رمز قد يؤدي إلى تدمير قاعدة البيانات الخاصة بك. يعد حقن SQL أحد أكثر تقنيات اختراق الويب شيوعًا. حقن SQL هو وضع التعليمات البرمجية الضارة في عبارات SQL ، عبر إدخال صفحة الويب. كيف يعمل حقن SQL؟ يقوم المهاجم بإدراج تعليمات برمجية ضارة في تطبيق ويب سيئ التصميم ، من أجل الوصول إلى البيانات التي لا ينبغي أن يكون لديهم إمكانية الوصول إليها. عادةً ما يتم إدخال الشفرة الخبيثة في حقول الإدخال التي تكون عرضة لإدخال التعليمات البرمجية. يقوم المهاجم بعد ذلك بإرسال التعليمات البرمجية الضارة إلى تطبيق الويب ، والذي يقوم بعد ذلك بتنفيذ التعليمات البرمجية. إذا تم تنفيذ الرمز ، يمكن للمهاجم الوصول إلى البيانات الحساسة ، مثل كلمات المرور وأرقام بطاقات الائتمان والمزيد. يمكنهم أيضًا إدراج البيانات أو حذفها أو تحديثها في قاعدة البيانات الخاصة بك.

ليس من الجيد الادعاء بأن PreparedStatement فقط هو الذي يوفر دفاعًا جيدًا. يجب أن تحتوي جميع عناصر وقت التشغيل على ميزة المعلمات (؟) ، والتي يجب تمكينها أيضًا. لا يجب تعيين وصول نوع DBA والمسؤول إلى خادم قاعدة البيانات إلى حساب تطبيق. نتيجة لذلك ، إذا تم اختراق أحد التطبيقات ، فلن يتمكن المهاجمون من الوصول إلى قاعدة البيانات.

حقن SQL هو ثغرة أمنية يمكن للقراصنة استغلالها للوصول إلى البيانات الحساسة. يمكن للمهاجم استخدامه للحصول على وصول غير مصرح به إلى البيانات أو التلاعب بها بطرق قد تكون مستحيلة في العادة. الثغرة الأمنية الخاصة بحقن SQL هي ثغرة يمكن استغلالها من قبل المهاجم لحقن البيانات مباشرة في استعلام SQL من موقع ويب. تسمح هذه الثغرة الأمنية للمهاجمين بالوصول إلى المعلومات التي لا ينبغي لهم الوصول إليها.

هجمات حقن SQL: كيفية منعها

تعد هجمات حقن SQL من أكثر أنواع هجمات تطبيقات الويب شيوعًا. يمكن أن يشكل وجودهم خطرًا على المعلومات الحساسة ، وهذا هو سبب صعوبة منعهم. قم دائمًا بمراجعة موقع الويب الخاص بك بحثًا عن أي ثغرات أمنية قد تكون موجودة في حقن SQL . يمكنك المساعدة في اكتشاف هذه الثغرات وإصلاحها باستخدام أداة أمان مثل WebSecurityChecker.

أداة حقن Nosql

هجوم حقن NoSQL هو نوع من هجوم الحقن الذي يستهدف قواعد بيانات NoSQL. يتم استخدام قواعد بيانات NoSQL بشكل متزايد بواسطة تطبيقات الويب لتخزين البيانات. ومع ذلك ، فإن قواعد البيانات هذه غالبًا لا تكون محمية بشكل جيد مثل قواعد بيانات SQL التقليدية ، مما يجعلها عرضة للهجوم.

في هجوم حقن NoSQL ، يقوم المهاجم بإدخال تعليمات برمجية ضارة في تطبيق ويب يتفاعل مع قاعدة بيانات NoSQL. يمكن أن يخدع هذا الرمز قاعدة البيانات لتنفيذ إجراءات غير مقصودة ، مثل إعادة بيانات غير صحيحة أو الكشف عن معلومات حساسة.

قد يكون من الصعب جدًا اكتشاف هجمات حقن NoSQL ومنعها. ومع ذلك ، هناك بعض الخطوات التي يمكن لمطوري الويب اتخاذها للمساعدة في حماية تطبيقاتهم ، مثل استخدام الاستعلامات ذات المعلمات والتحقق من صحة الإدخال.

Nosqli هي أداة بسيطة لحقن nosql مصممة خصيصًا لغرض إنشاء ملفات nosql. يهدف هذا التطبيق إلى توفير واجهة سطر أوامر سريعة ودقيقة وسهلة الاستخدام ، بالإضافة إلى السرعة والدقة والسرعة. أعتزم إضافة إمكانيات الاستخراج إلى Mongodb في المستقبل ، حيث اكتشفته حاليًا فقط. إذا كنت تريد البحث في ميزات أو خيارات تكوين أخرى ، فيرجى إرسال طلب سحب أو مشكلة. يمكننا ترخيص الكود الخاص بنا طالما أن مشروع النصلي مفتوح المصدر ، مما يعني أنه سيكون متاحًا دائمًا للتنزيل.