أهم 7 تدابير للأمن السيبراني يجب تنفيذها في عام 2021: احمِ نفسك من التهديدات قبل أن تأتي في طريقك

نشرت: 2021-04-30في هذا اليوم وهذا العصر ، يجب أن يؤخذ الأمن السيبراني على محمل الجد. على مدى السنوات القليلة الماضية ، شهدنا زيادة في كل من الهجمات الإلكترونية واللوائح والأساليب الجديدة التي يجب تنفيذها لمكافحتها. ومع ذلك ، في معظم المواقع ، يمكنك تنزيل gb whatsapp apk دون رفع أي علامات حمراء.

تركزت معظم هذه الهجمات و / أو الانتهاكات حول الحصول على بيانات شخصية يمكن استخدامها بعد ذلك لشيء حميد مثل حملات التسويق المستهدفة أو شيء أكثر خطورة مثل بيع بياناتك في السوق السوداء.

في أسوأ السيناريوهات ، يمكن أن يؤدي ذلك إلى سرقة الهوية ، حيث يسيء المتسللون استخدام بياناتك لتحقيق مكاسب مالية خاصة بهم أو حتى لأغراض إجرامية. تحميك حماية نفسك من هذه التهديدات من الاضطرار إلى مواجهة فواتير بطاقات الائتمان الفلكية أو حتى أوامر القبض عليك.

هل أنت قلق بشأن # الأمن السيبراني الخاص بك؟ في هذه المقالة يتم سرد بعض من أفضل التدابير التي يمكن للمرء تنفيذها لتحسينها!

انقر على تويتربطبيعة الحال ، في حين أن جمع البيانات الشخصية هو التهديد الأبرز ، إلا أنه ليس التهديد الوحيد بأي حال من الأحوال. ستعمل هجمات DDoS على زيادة تحميل موقعك بحركة مرور زائفة ، وبالتالي تعطيل وصول المستخدمين الحقيقيين إلى المحتوى الخاص بك. أقدم نسبيًا ولكنها لا تزال قيد الاستخدام هي أيضًا أنواع مختلفة من راصدات لوحة المفاتيح والفيروسات وأحصنة طروادة. تستند جميعها إلى برنامج مثبت بطريقة أو بأخرى على جهاز الكمبيوتر الخاص بك. سيقوم هذا البرنامج إما بتسجيل جميع البيانات التي تدخلها من خلال لوحة المفاتيح والماوس ، أو النسخ المتماثل إلى أجل غير مسمى حتى يصبح جهاز الكمبيوتر الخاص بك غير صالح للعمل ، أو السماح للقراصنة بالوصول المباشر إلى بياناتك التي يمكن نسخها أو تعديلها أو حذفها بعد ذلك.

كل ما يدور حول الأمن السيبراني مرتبط ارتباطًا جوهريًا. بينما يطور المتسللون طرقًا جديدة للوصول إلى البيانات ، لا ينبغي عليهم ذلك ، يطور خبراء الأمن طرقًا جديدة لإيقافهم. إنها دورة لا تنتهي أبدًا حيث يحاول كلا وجهي العملة الحصول على اليد العليا ولكنهم لا ينجحون أبدًا ، على الأقل ليس على المدى الطويل.

نظرًا لأننا إلى جانب الأخيار ، فقد اتبعنا بعضًا من أفضل الطرق لحماية بياناتك وبيانات المستخدمين لديك.

1. استخدم شبكات VPN

ربما تكون قد شاهدت إعلانات حول الويب تحذرك من مخاطر التصفح دون حماية VPN. عادة ، ما عليك سوى إلقاء نظرة عليها والاستمرار في ما تفعله ، لكن هذه التحذيرات ليست حميدة كما تعتقد.

بادئ ذي بدء ، دعنا نغطي ماهية الشبكات الافتراضية الخاصة.

شبكة VPN ، أو شبكة افتراضية خاصة ، بدون أن تكون تقنية للغاية ، تخفي عنوان IP الخاص بك ، وإنشاء اتصال شبكة خاص من اتصال عام ، وبالتالي ضمان عدم الكشف عن الهوية والخصوصية. يزيل هذا المفتاح بأمان العديد من المخاطر المذكورة أعلاه التي قد تواجهها من البرامج الضارة.

تتمثل إحدى المشكلات الكبيرة في شبكات VPN في وجود العديد من الحلول التي توفر الخدمة ، لذلك من الصعب حقًا معرفة الأفضل بالنسبة لك ؛ ضع في اعتبارك أنه لا يوجد حل شامل ، ولكن بدلاً من ذلك ، من المرجح أن تكون أفضل حالًا إذا كنت تستهدف خدمة تركز على شيء محدد تبحث عنه أيضًا.

لحسن الحظ ، هناك موقع ويب يجمع جميع مزودي خدمة VPN ذوي الصلة في مكان واحد ، ويقوم بفرزهم وترتيبهم لمنحك بيانات كافية لاتخاذ قرار مستنير - VPNSurfers.

بصراحة ، VPNSurfers هي قائمة تعيد توجيهك إلى الخدمات ؛ ومع ذلك ، فإن الأمر أكثر من ذلك بكثير. ستحصل على إمكانية الوصول إلى المراجعات والمقارنات والخدمات التي تم تصنيفها حسب المكانة لتسهيل التنقل. يتم تقديم مراجعات Snippet لكل خدمة مميزة على الموقع ، مع إضافة المزيد من المراجعات المتعمقة للخدمات الشائعة.

إذا كنت لا تريد أن تهتم بقراءة المراجعات وتفضل نظامًا عامًا أكثر توجهاً نحو التصنيفات ، فلا تقلق لأن كل شيء يتم تقييمه بطريقة مألوفة من فئة الخمس نجوم.

من ناحية أخرى ، فإن المراجعات المتعمقة تتعمق حقًا ، وجميعها منظمة بنفس الطريقة (على غرار قسم الأسئلة الشائعة) ، وتصل إلى جميع النقاط نفسها قبل الوصول إلى النتيجة النهائية. هذا المفهوم يجعل من السهل حقًا مقارنة جميع الميزات الرئيسية بنفسك ، ولكن حتى هذا ليس ضروريًا إذا كنت لا تريد التخطي ذهابًا وإيابًا بين علامات التبويب / النوافذ لأنك ستجد مقارنات جاهزة جاهزة وتنتظر.

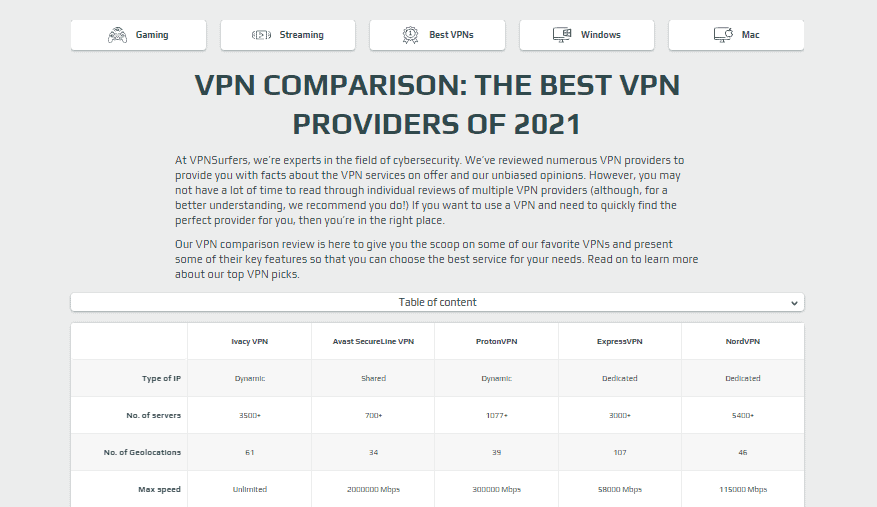

تقدم المقارنات جدولاً مفصلاً مقدمًا للوصول السريع والسهل إلى البيانات التي تبحث عنها على الأرجح بينما في نفس الوقت ، مرة أخرى ، توفر تحليلًا أكثر تعمقًا لأولئك المتعطشين لتلك البيانات الإضافية.

أخيرًا ، يتم تصنيف جميع الخدمات بشكل ملائم إلى أقسام. على سبيل المثال لا الحصر ، تتضمن هذه الأقسام أفضل شبكات VPN ذات الميزانية المحدودة ، وأفضل حلول VPN للشركات ، وأفضل شبكات VPN جديدة ، وأفضل شبكات VPN للألعاب ، والمزيد. نظرًا لأن قاعدة البيانات كبيرة ، فإن وجود عوامل تصفية محددة مسبقًا يمكن أن يوفر لك الوقت الذي يمكنك بعد ذلك قضاءه في البحث عن الخدمات داخل القسم المخصص ، دون إضاعة وقتك في مجموعة كاملة.

لإظهار مدى أهمية شبكات VPN المجانية للخدمات الأخرى في مجال الأمن السيبراني ، يوجد قسم مكافحة الفيروسات ؛ بتعبير أدق ، قسم يشرح مدى جودة تفاعل برامج مكافحة الفيروسات المختلفة مع VPN الذي تختاره. مرة أخرى ، ينقسم القسم إلى جزأين - يوضح الأول مدى جودة عمل VPN مع برامج مكافحة الفيروسات ، بينما يمنحك الثاني معاينة لبعض خدمات مكافحة الفيروسات الأكثر شيوعًا.

2. تجنب شبكة Wi-Fi العامة

نظرًا لارتباطه الوثيق بشبكات VPN ، نحتاج إلى التحدث عن شبكات Wi-Fi العامة. أول شيء يفعله معظمنا عندما نأتي إلى موقع جديد هو طلب كلمة مرور Wi-Fi دون التفكير كثيرًا في الأمر. هذه ليست أفضل فكرة. لا تدع وجود كلمة مرور يخدعك. على الرغم من أن شبكة Wi-Fi العامة محمية بكلمة مرور ، فإنها عادةً ما تكون المكان المثالي للهجمات الضارة - يمكن لأي شخص الاتصال بنفس الشبكة ، ومن الصعب تحديد مصدر الهجوم.

نظرًا لأن استخدام Wi-Fi لا يزال أفضل طريقة للاتصال بالويب من أي خطة بيانات قد تكون لديك ، فمن الصعب جدًا التوصية بعدم استخدام شبكة Wi-Fi عامة على الإطلاق - وهذا ليس واقعياً. بدلاً من ذلك ، نعود إلى شبكات VPN التي سبق ذكرها.

نظرًا لأنها تقوم أساسًا بتحويل الاتصالات العامة إلى اتصالات خاصة (أو على الأقل توفر الوهم بالقيام بذلك) ، فإن الشبكات الافتراضية الخاصة هي الأداة المثالية لمكافحة التهديدات الأكثر شيوعًا المرتبطة بشبكات Wi-Fi العامة.

3. استخدم كلمات مرور قوية ومصادقة ثنائية

سوف نعترف جميعًا بأن التسجيل في موقع جديد أكثر من مملة لأن كلمة المرور تتطلب منك استخدام الأحرف الصغيرة والكبيرة والأرقام والرموز والكتابة الهيروغليفية والأمثال اللاتينية ولغة المايا المنسية منذ فترة طويلة - بدون المساحات. بمرور الوقت ، أصبحت متطلبات كلمة المرور أكثر تفصيلاً. ومع ذلك ، يتم وضع هذه المتطلبات لسبب وحيد هو حماية بياناتك (الخاصة والشخصية). يوصى باستخدام كلمات مرور عشوائية أو حتى عبارات كاملة وتغييرها كل ثلاثة أشهر على الأقل لضمان أفضل النتائج. حاول أيضًا ألا تستخدم نفس كلمة المرور في كل خدمة وكل جهاز لديك - نعم ، إنها أسهل ، لكنها يمكن أن تقودك إلى مشكلة في الخط.

خطوة فوق كلمة المرور المفردة (بغض النظر عن مدى تعقيدها) هي المصادقة ذات العاملين.

قبل ذلك ، عندما كانت الهواتف الذكية تُشاهد فقط في عروض SF ، تم استخدام الرموز المميزة للمصادقة ذات العاملين ، بشكل حصري تقريبًا من قبل البنوك. الآن ، مع الوصول إلى الأجهزة والإنترنت بأسعار معقولة في كل مكان تقريبًا ، يتم تنفيذ المصادقة الثنائية بسهولة من خلال العديد من التطبيقات التي نستخدمها يوميًا.

4. حافظ على تحديث برنامج (مكافحة الفيروسات) الخاص بك

هذا هو في الأساس لا يحتاج إلى تفكير. كما ذكرنا سابقًا ، المتسللون وخبراء الأمن في حلقة مفرغة يحاولون التفوق على بعضهم البعض. في كل مرة تظهر فيها بعض البرامج الضارة الجديدة ، بعد فترة ليست بالطويلة ، تنبثق أيضًا رقعة تحمي من البرامج الضارة.

لنفترض أنك لا تقوم بانتظام بتحديث برنامج مكافحة الفيروسات والبرامج الخاصة بك بشكل عام ، في هذا الشأن. في هذه الحالة ، سوف تتخلف عن الركب في تلك الدائرة وبالتالي تترك الباب مفتوحًا على مصراعيه للتطفل. لحسن الحظ ، فإن معظم البرامج في الوقت الحاضر ، بدءًا من أنظمة التشغيل على جميع الأجهزة وحتى تطبيقات مكافحة الفيروسات وكل شيء بينهما ، تحتوي على تحديثات تلقائية. عند تشغيل هذه الميزة ، لن تضطر إلى تتبع جميع التحديثات التي تم إصدارها حديثًا ؛ على الأكثر ، ستتم مطالبتك بالمصادقة على التثبيت ، ولكن في أغلب الأحيان ، تتم العملية في الخلفية دون علمك بذلك.

5. استخدام جدران الحماية

تشبه إلى حد كبير برامج مكافحة الفيروسات ، تعمل جدران الحماية بشكل رائع كخط دفاع أول ضد أي شيء يمكن أن يلقي عليك. في بعض الحالات ، سيتم إخطارك بأن البرامج الضارة تحاول الوصول إلى بياناتك ، وفي حالات أخرى ، سيتم حظر هذا البرنامج تمامًا.

تأتي جدران الحماية الافتراضية من عدة أماكن - يحتوي كل من Windows و macOS على جدار حماية متكامل يمكنك من خلاله تغيير الإعدادات لتوفير حماية أكثر أو أقل. بالإضافة إلى ذلك ، يجب أن يحتوي جهاز التوجيه الخاص بك أيضًا على جدار حماية مدمج لحماية الشبكة عند المصدر.

الجانب السيئ من جدران الحماية هو تأثيرها على الأداء. نظرًا لأنهم يقومون بفحص كل شيء يأتي في طريقهم ، فستواجه أحيانًا المزيد من الضغط على جهاز الكمبيوتر الخاص بك ، مما يجعل كل شيء أبطأ مما سيكون عليه بدون جدار حماية. لا يزال ، بطريقة ما ، هذا ثمن ضئيل يجب دفعه مقابل الأمان الإضافي.

كما تتوقع ، كلما زادت قوة اتصالك بالإنترنت وأجهزتك ، قل شعورك بأن كل شيء يتباطأ.

6. النسخ الاحتياطي للبيانات الخاصة بك

يجب عليك دائما الاحتفاظ بنسخة احتياطية من عملك. ربما لا يوجد شخص واحد بيننا لم يتم إخباره بذلك مرة واحدة على الأقل. لسوء الحظ بالنسبة لنا ، من الصعب التعلم من أخطاء شخص آخر ، وعادةً ، علينا أن نفقد بعض البيانات قبل أن نستيقظ.

يجب إجراء النسخ الاحتياطية على السحابة ، لسهولة الوصول إليها في أي مكان أنت ، وعلى محركات الأقراص الفعلية غير المتصلة بالويب لمزيد من الأمان. لن يحميك الاحتفاظ بنسخ احتياطية بشكل مباشر من أي هجوم محتمل ولكنه سيجعل التعامل معه أسهل بكثير. حتى لو اضطررت في النهاية إلى كسر كل شيء والبدء من جديد ، فسيكون ذلك أبسط وأسرع بكثير بسبب البيانات التي قمت بنسخها احتياطيًا.

يمكنك إعداد نسخ احتياطية تلقائية تنقل بياناتك إلى السحابة ، أو يمكنك نقل البيانات يدويًا إلى محرك أقراص ثابت خارجي ، على سبيل المثال - هناك العديد من الطرق لإجراء عملية النسخ الاحتياطي ، ولكن لا يمكن رفض شيء واحد ؛ إنها إحدى الخطوات الحاسمة التي يمكنك اتخاذها لتحسين الأمن السيبراني الخاص بك.

7. متابعة الأخبار الحالية في مجال الأمن السيبراني

هذا المقياس الأخير هو أيضًا الأكثر انتشارًا. لن تعرف أفضل البرامج لاستخدامها إذا كنت لا تعرف ما هي التهديدات. بالطبع ، لا أحد يتوقع منك أن تصبح فجأة خبيرًا معتمدًا من خلال قراءة مقال أو مقالين ، ولكن لضمان حمايتك ، ستحتاج إلى قراءة هذه الموضوعات والقيام بذلك من منظور كلا الجانبين.

سيكون أول شيء هو معرفة التهديدات التي يتم تداولها على الويب في لحظة معينة. والثاني هو معرفة البرامج التي تم تطويرها استجابة لهذه التهديدات وتنفيذها وفقًا لذلك.

لا تتطلب بعض هذه الأساليب أي إجراء مباشر من جانبك. من ناحية أخرى ، يمنح البعض الآخر مزيدًا من الوصول إلى أحد المتسللين ولكنهم يتطلبون نوعًا من الإجراءات منك. شيء على غرار التخلي عن بياناتك في رسالة بريد إلكتروني للتصيد الاحتيالي و / أو فتح ملفات غير آمنة. في تلك الحالات ، يمكن أن تكون التداعيات خطيرة وبعيدة المدى (ترك أنظمة التشغيل بأكملها في حالة غير وظيفية في سيناريوهات أسوأ الحالات). لذا ، فإن معرفة التهديدات الأكثر استخدامًا في أي وقت هو أمر لا يقدر بثمن.

ملخص

يتم ابتكار أساليب هجوم جديدة كل يوم ، ومن المؤكد أن الكثير من الحماية التي ستحتاج إليها أصبحت آلية في الوقت الحاضر ، ولكن لا تزال هناك بعض الإجراءات التي سيتعين عليك اتخاذها يدويًا من أجل الحماية الكاملة.

من المهم أن تظل في الطليعة ، حتى لا تصاب بالصدمة وتجد بياناتك مفقودة ، أو الأسوأ من ذلك ، مسروقة.

لقد أدرجنا بعضًا من أبسط الطرق وأكثرها فاعلية لمنع حدوث أي شيء من هذا القبيل ، وكلها تستحق النظر فيها ، خاصةً إذا كان شيئًا غير مؤلم مثل الاطلاع على قائمة واختيار أفضل خيار لنفسك ، مثل ستفعل ذلك باستخدام قاعدة بيانات VPNSurfers.