أمان WordPress: حسِّن أمان موقعك من خلال هذه الخطوات

نشرت: 2018-05-23على الويب ، يتم تشغيل أكبر عدد من مواقع الويب على منصة WordPress. هذا يعني أن WordPress يتحكم في الويب. يجذب انتباه العناصر الخبيثة على الويب. لذلك ، تحظر Google ما يقرب من 20 ألف موقع ويب للبرامج الضارة و 50 ألف موقع للتصيد الاحتيالي كل عام.

في مثل هذا السيناريو الكئيب ، يصبح أمان الموقع أمرًا حيويًا. حوادث الهجمات المسجلة هي الأعلى على منصة WordPress بسبب ارتفاع عدد مواقع الويب التي تعمل برمز WordPress. لذلك ، أود اليوم أن أسلط الضوء على بعض الخطوات العملية التي من شأنها أن تساعدك على تأمين موقع WordPress الخاص بك.

تأمين دخول مستخدمي موقع WordPress الخاص بك

في الحياة الواقعية ، عندما نريد تأمين مبنى مثل المنزل أو المكتب أو المصنع ، فإننا ننظر أولاً إلى نقاط الوصول حيث يمكن أن تحاول العناصر المؤذية أو الضارة الحصول على دخول. يجب تطبيق نفس الإستراتيجية لتأمين موقع WordPress الخاص بك.

الآن ، دعنا نقيم نقاط الدخول المحتملة عبر المتسللين أو يمكن للمستخدمين المقصودين السيئين الوصول إلى الواجهة الخلفية أو الكود المصدري. بشكل افتراضي ، ينتهي عنوان URL للوصول إلى الواجهة الخلفية لـ WordPress بـ:

/wp-login.php أو / wp-admin /

لذلك ، تحتاج إلى اتخاذ الخطوات المناسبة لمنع دخول المستخدمين غير المرغوب فيهم إلى صفحة الواجهة الخلفية لـ WordPress.

قم بتغيير عنوان URL لتسجيل الدخول

إذا كنت أحد مطوري WordPress ، فأنت تعرف بالفعل كيفية تغيير عنوان URL الافتراضي للواجهة الخلفية للموقع ، ولكن بالنسبة للمستخدمين المحترفين أو نوع المستخدمين من نوع DIY ، يمكن لمكوِّن إضافي أو ملحق أمان متقدم تمكينك من القيام بذلك. وبالتالي ، يمكنك التغيير

- /wp-login.php إلى /Your-Domain-Name-login.php

- / wp-admin / أو / Your-Domain-Name-admin /

- /wp-login.php؟action=register أو / تسجيل اسم المجال الخاص بك

وبالتالي ، يمكن أن يساعدك هذا النوع من عناوين URL المخصصة في الحماية من هجمات القوة الغاشمة بشكل كبير.

غير اسم المستخدم

بشكل افتراضي ، يقوم معظم مطوري WordPress بتعيين الكلمة الرئيسية "Admin / admin" كاسم مستخدم. إنه يجعل مهمة المتسللين والمستخدمين غير المرغوب فيهم سهلة الوصول إلى الواجهة الخلفية لموقع WordPress الخاص بك وعليهم استخدام Guess Work Database (GWDb) فقط لتخمين كلمة المرور.

إذا قمت بتغيير اسم المستخدم الافتراضي الخاص بك إلى شيء لا يمكن التنبؤ به مثل عنوان بريدك الإلكتروني ، فيمكنك تقليل تهديد المهاجمين وبرامجهم.

تغيير كلمة المرور

تمامًا مثل اسم المستخدم ، تكون كلمة المرور دائمًا تحت التهديد. هناك العديد من الطرق لحماية أنشطة التخمين الخاصة بكلمة المرور. على سبيل المثال ، استخدام كلمة مرور معقدة للغاية مع مجموعة من الأحرف الصغيرة والأحرف الكبيرة والأرقام والرموز.

ومع ذلك ، فإن الاتجاهات الحديثة للمصادقة الثنائية هي طريقة ممتازة وثابتة لتأمين الوصول إلى الواجهة الخلفية الخاصة بك لجميع مستويات المستخدمين. الهواتف المحمولة / الهواتف الذكية هي أجهزة يدوية للوصول إلى OTP (كلمة مرور لمرة واحدة) لمصادقة نظام 2FA.

إعداد القفل والحظر

لمنع محاولات القوة الغاشمة وتنفيذ إغلاق أو حظر عناوين IP هذه ، هناك العديد من المكونات الإضافية والبرامج المتاحة للتعرف على المحاولات المتكررة لتسجيل الدخول أو التسجيل. تتيح لك المكونات الإضافية تعيين عدد من المحاولات الفاشلة وتوفير ميزات أخرى لمنع الواجهة الخلفية لموقع الويب الخاص بك من الوصول غير المصرح به.

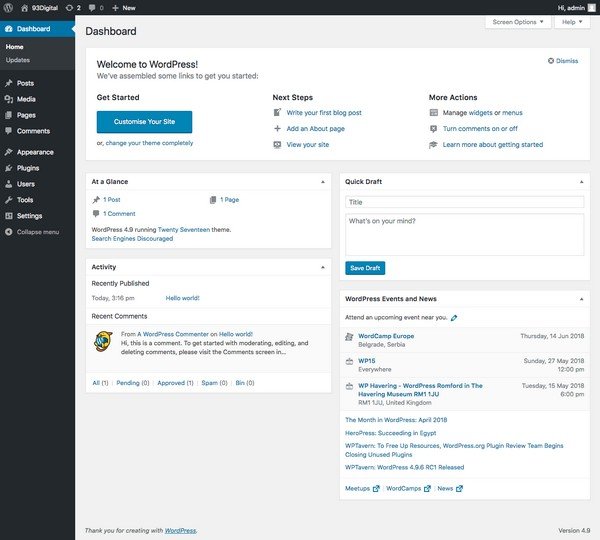

تأمين لوحة تحكم المسؤول لموقع WordPress الخاص بك

بالنسبة لمستخدمي الواجهة الخلفية لـ WordPress ، فإن لوحة القيادة هي الجزء الأكثر جاذبية والأكثر استخدامًا من الواجهة الخلفية. يوفر جميع الأدوات والخيارات لإدارة موقع الويب بالكامل من الاستخدام الافتراضي إلى التخصيص. إذا اخترق أي شخص لوحة القيادة بنجاح ، فسيثبت ذلك أكبر انتصار للمتسللين والأكثر ضررًا لأصحاب مواقع الويب.

لذلك ، يجب أن نتخذ تدابير خاصة للوحة تحكم مشرف WordPress . فيما يلي بعض الإجراءات التي يمكن أن نأخذها في الاعتبار من الآن فصاعدًا.

اعتني بدليل "wp-admin"

يتم وضع كل شيء في دليل wp-admin الذي يسمح لك بإدارة مواقع الويب بالكامل بما في ذلك الموارد والملفات. لذلك ، فإن منع الوصول غير المصرح به إلى الدليل يعني التخلص من معظم الأسوأ مقدمًا.

هناك بعض المكونات الإضافية التي طورها مجتمع WordPress لجعل الدليل محميًا بكلمة مرور. وبالتالي ، يتعين على مستخدمي WordPress المشرفين استخدام كلمتين من كلمات المرور المختلفة للوصول إلى لوحة القيادة. واحد لصفحة تسجيل الدخول والآخر للوحة القيادة. تقوم هذه المكونات الإضافية تلقائيًا بإنشاء ملف [.htpasswd] ثم تشفير كلمة المرور وتهيئة أذونات الملف.

أضف المستخدمين الإداريين بعناية كافية

بصرف النظر عن المشرف المتميز الذي يتمتع بجميع امتيازات الواجهة الخلفية ، يمكن للمستخدمين الآخرين أيضًا الوصول إلى الواجهة الخلفية بمستويات مختلفة من الوصول إلى ميزات ووظائف الواجهة الخلفية. الوصول المستند إلى الدور إلى الواجهة الخلفية ممكن ، ويمكنك منحهم أسماء مستخدمين مختلفة بالإضافة إلى كلمات المرور التي تعتقد أنها الأكثر أمانًا.

مراقبة الملفات الهامة في دليل المسؤول

يمكنك استخدام بعض المكونات الإضافية لمراقبة الأنشطة المشبوهة لجميع المستخدمين الإداريين لاتخاذ إجراءات في الوقت الفعلي عند اكتشاف تهديدات أمنية.

تشفير البيانات

إذا كنت قد نفذت شهادة مقبس الأمان (SSL) التي تستخدم أحدث تقنيات التشفير لحماية بياناتك المخزنة والمتبادلة ، فيمكنك منع حدوث أي خطأ بينهما وتأمين مناطق إدارة WP بالكامل بالإضافة إلى موقع الويب.

تأمين قاعدة بيانات موقع WordPress الخاص بك

تعتمد منصة WordPress بشكل كبير على قاعدة البيانات لأن جميع أصول موقع الويب يتم تخزينها في قواعد البيانات بتنسيقات جدولية في الغالب في أنواع قواعد البيانات SQL ، سواء كانت نصوصًا أو صورًا أو رمز تخطيط أو محتوى وسائط متعددة وأي شيء في موقع WordPress له مكان في قاعدة البيانات.

لحماية قواعد البيانات من حقن SQL والهجمات الإلكترونية الأخرى ، يمكنك حماية قاعدة البيانات الخاصة بك من خلال الإجراءات التالية.

تعيين كلمة المرور لقاعدة البيانات

يمكنك تعيين كلمة مرور قوية لقاعدة البيانات الخاصة بك وتقييد الوصول إلى قاعدة البيانات حتى دور المشرف المتميز ، لذا يمكن تقليل العبث بقاعدة البيانات أو احتمالات الأخطاء.

تغيير بادئة WP

إذا كنت تنوي تثبيت موقع WordPress على الويب ، فقد تواجه إعدادًا لجدول قاعدة البيانات ، وهو بادئة جدول WP. بشكل افتراضي هو wp- وعليك تغييره لمنع حقن SQL مثل هجمات قاعدة البيانات. يمكنك تغييره من wp- إلى اسم المجال الخاص بك كبادئة مخصصة.

خذ نسخة احتياطية منتظمة من قاعدة البيانات

قد يكون لديك نسخة احتياطية منتظمة للموقع بالكامل أم لا ، ولكن ترتيب النسخ الاحتياطي لقاعدة البيانات يمكن أن يخلصك من فقدان البيانات الذي يحدث بسبب العديد من الأسباب المعروفة وغير المعروفة. اليوم لدينا مكونات إضافية للنسخ الاحتياطي بامتيازات خاصة لأخذ نسخة احتياطية من قاعدة البيانات بتردد مختلف .

تأمين استضافة موقع WordPress الخاص بك

تعد استضافة موقع ويب اليوم أمرًا بالغ الأهمية لنجاحه لأن محركات البحث تتطلب استضافة مثالية ملائمة لتحسين محركات البحث (SEO) لتلبية متطلبات التصنيف الخاصة بها. وبالمثل ، يعتمد مستخدمو موقع الويب بما في ذلك مستخدمي الواجهة الخلفية ومستخدمي الواجهة الأمامية وتحسين الأداء وتحسين التحويل وتجارب المستخدم بشكل كبير على بيئة الاستضافة وجودة الاستضافة ككل.

اليوم لدينا العديد من خيارات الاستضافة بخلاف خدمات استضافة مجتمع WordPress الافتراضية مثل الاستضافة المشتركة واستضافة VPS والاستضافة المخصصة والأهم من ذلك خدمات الاستضافة المستندة إلى السحابة مثل Kinsta لمقياس وأحجام مختلفة من مواقع الويب.

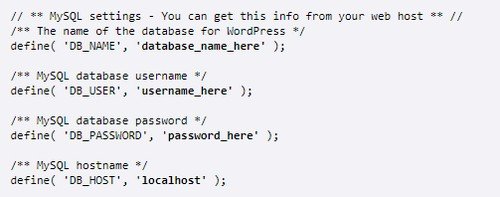

تأمين ملف wp-config.php

يعد الوصول إلى ملف wp-config.php في WordPress إنجازًا مهمًا للمتسللين لتحقيق نواياهم السيئة بسهولة لأنه يحتوي على معلومات بالغة الأهمية فيما يتعلق بتثبيت WordPress بالكامل.

أفضل طريقة هي نقل الملف إلى مستوى أعلى من الدليل الجذر. يمكنك القيام بذلك بسهولة لأن WordPress يمكنه رؤيته حتى لو كان موجودًا خارج الدليل الجذر لـ WordPress. وبالتالي ، يمكن للخادم العثور عليه بسهولة على مستوى أعلى.

تحرير ملف الحظر

في خادم الاستضافة ، يحتوي مصدر موقع الويب الخاص بك على العديد من الملفات التي تحتوي على معلومات وأذونات مهمة لتشغيل موقعك بسلاسة. إذا قام المتسللون أو العناصر الضارة باختراق الخادم والوصول إلى هذه الملفات ، فيمكنهم القيام بأضرار مختلفة.

إذا لم تسمح بتحرير الملف لأي شخص باستثناء المشرف المتميز ، فيمكنك التوفير من هذه الخسائر بسهولة. يمكنك القيام بذلك عن طريق إضافة سطر كود في نهاية ملف wp-config.

كن حذرًا أثناء تعيين أذونات الدليل

تعد الدلائل والأدلة الفرعية والملفات الموجودة على خادم الاستضافة جوانب أمان مهمة في WordPress. إذا قمت بتعيين أذونات خاطئة لهذه المكونات من موقع الويب الخاص بك. يمكنك زيادة فرص الهجمات بمجرد اختراق الخادم على أي حال.

لذلك ، يجب عليك تعيين إذن 755 للأدلة / الدلائل الفرعية و 644 إذنًا للملفات. باستخدام أدوات إدارة الملفات المتوفرة في الاستضافة / c-Panel ، يمكنك تعيين الأذونات أو تغييرها بسهولة. لمزيد من المعلومات حول أذونات الملفات - فهم أذونات الملفات واستخدامها لتأمين موقعك .

اتصال الخادم الصحيح

تقليديا ، نستخدم بروتوكول FTP للاتصال بالخادم. لكن SFTP أو SSH هي طريقة أكثر أمانًا وموثوقية اليوم لإجراء اتصال بالخادم.

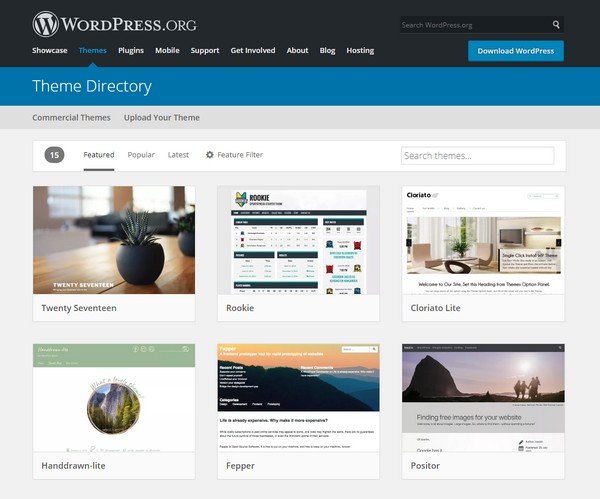

تأمين السمات والمكونات الإضافية لموقع WordPress الخاص بك

تم تطوير معظم سمات WordPress والإضافات بواسطة مطورين من جهات خارجية. هذه ليست موثوقة تماما من وجهة نظر أمنية. لذلك ، يجب اتخاذ بعض الإجراءات لجعلها آمنة. على سبيل المثال:

خذ تحديثات منتظمة

تمامًا مثل موقع WordPress الإلكتروني الخاص بك ، يقوم مطورو / شركات المكونات الإضافية والسمات أيضًا بإصدار تحديثات لمواكبة إصدارات WordPress وإصلاح الأخطاء والمشكلات التي يعرفونها من خلال تعليقات المستخدمين. لذلك ، حاول تثبيت تحديثاتهم بانتظام من خلال لوحة القيادة باستخدام مكون إضافي مناسب.

إخفاء معلومات إصدار WordPress

بالنسبة للمهاجمين ، فإن معرفة معلومات إصدار WordPress الخاصة بك مثل الرقم يمكن أن يساعد في تطوير هجوم مخصص ، كما أن معلومات الإصدار متاحة بسهولة في مصدر WordPress. إذا كان بإمكانك إزالة معلومات الإصدار هذه بنفسك ، أو بمساعدة مطور WordPress المخصص ، يمكنك جعل حياة المهاجمين صعبة بعض الشيء.

استنتاج

لقد كتبت المنشور أعلاه مع الأخذ في الاعتبار المبتدئين ومطوري WordPress من المستوى المتوسط بالإضافة إلى مطور WordPress الإضافي المخصص. لذلك ، فإن تنفيذ النصائح الموصوفة لتأمين موقع WordPress الخاص بك سيكون صعبًا دون الاستعانة بأحدث المكونات الإضافية الأمنية لـ WordPress. أوصي بتثبيت المكونات الإضافية التالية لموقعك وجعله أكثر أمانًا من أي وقت مضى:

- الكل في واحد WP Security & Firewall

- حماية تسجيل الدخول باستخدام القوة الغاشمة

- الأمن من الرصاص

- Google Authenticator

- أمان iThemes ، المعروف سابقًا باسم Better WP Security

- البرنامج المساعد Sucuri Security WordPress

- WordFence

- WP Antivirus Site Protection (حماية موقع WP Antivirus)

إذا كان لا يزال لديك ارتباك وترغب في الحصول على مساعدة من الخبراء. يوفر Perception System خدمات تطوير WordPress بالإضافة إلى تسهيلات لتوظيف مطور WordPress لمساعدة العملاء المحتاجين لجعل مواقعهم آمنة تمامًا.