Einfache Schritte zum Entfernen von WordPress-Malware

Veröffentlicht: 2021-10-01Das Entfernen von WordPress-Malware ist für Anfänger keine leichte Aufgabe. WPMarks ist also hier, um Sie mit unseren einfachen Schritten zu führen.

Es ist kein einfacher Prozess, Malware von einer gehackten WordPress-Site zu entfernen. Und da Google eine 30-Tage-Beschränkung für Überprüfungen vor Ort einführt, um Wiederholungstäter von der Verbreitung von Malware abzuhalten, ist die gründliche Bereinigung einer kompromittierten Website wichtiger denn je.

So erkennen Sie Malware auf WordPress-Websites

Es gibt viele Methoden, um festzustellen, ob Ihre WordPress-Website oder Ihr Blog gehackt oder mit bösartiger Software oder Malware infiziert wurde.

Der wichtigste Aspekt beim Schutz vor jeder Art von Bedrohung ist die Prävention, was bedeutet, dass wir bestimmte Maßnahmen ergreifen müssen, um Malware von unserer WordPress-Site zu entfernen und unsere Website zu sichern.

Viele Dinge können passieren, wenn Malware eine Website infiziert, aber eines ist sicher: Keines davon ist positiv. Hier sind die Probleme oder ungewöhnlichen Aktivitäten, die eine Website zeigt, die Ihnen helfen könnten, Malware auf der WordPress-Website zu erkennen:

- Erhöhen Sie die Nutzung von Serverressourcen, einschließlich Web und MySQL.

- Google Penalty oder Google Blacklisting

- Meldungen, die darauf hinweisen, dass Ihre Website kompromittiert wurde – Google-Nachricht „Diese Website wurde möglicherweise gehackt“.

- Unerwünschte Werbung erscheint

- Massenversand von Spam-E-Mails

- Ransomware für WordPress

- Phishing-Angriff auf WordPress

Schritte zum Entfernen von WordPress-Malware

Hier sind einige einfache Schritte, die man implementieren kann, um Malware einfach von seiner WordPress-Seite zu entfernen:

Schritt 1: Erstellen Sie eine Sicherungskopie Ihrer Website-Dateien und Datenbank

Verwenden Sie nach Möglichkeit die Site-Snapshot-Funktion des Webhosts, um die gesamte Site zu sichern. Dies ist die umfassendste Sicherung Ihres kompletten Servers. Es kann jedoch ziemlich groß sein, seien Sie also auf einen langwierigen Download vorbereitet.

Einige der Standorte können ziemlich groß sein. Beispielsweise kann die hochgeladene Datei größer als 1 GB sein. Da er alle deine Uploads enthält, ist der wp-content- Ordner der virtuelle Ordner auf deinem Server. Wenn Sie kein Backup-Plugin ausführen können und Ihr Webhost keine „Snapshots“ -Funktion anbietet, können Sie den Dateimanager des Webhosts verwenden, um ein Zip -Archiv Ihres wp-content-Ordners zu erstellen und diese Zip-Datei dann herunterzuladen.

Wenn Sie zahlreiche WordPress-Installationen auf dem Server haben, sollten Sie diese einzeln sichern.

Schritt 2: Untersuchen Sie nun die Sicherungsdateien, die Sie heruntergeladen haben

Speichern Sie es auf Ihrem Computer, nachdem die Site gesichert wurde, und doppelklicken Sie auf die ZIP-Datei, um sie zu öffnen. Sie sollten sich ansehen:

- WordPress-Kerndateien: Sie können WordPress von WordPress.org herunterladen und die Dateien im Download mit Ihren eigenen vergleichen. Natürlich benötigen Sie diese Dateien nicht, aber Sie könnten sie später bei Ihrer Untersuchung des Verstoßes benötigen.

- Die Datei wp-config.php: Dies ist wichtig, da sie den Namen, den Benutzernamen und das Passwort Ihrer WordPress-Datenbank enthält, die wir während des Wiederherstellungsprozesses verwenden werden.

- .htaccess-Datei: Die einzige Möglichkeit festzustellen, ob Sie diese gesichert haben, besteht darin, Ihren Sicherungsordner in einer FTP-Software (wie FileZilla) oder einer Codebearbeitungsanwendung zu öffnen (wie Klammern), mit denen Sie unsichtbare Dateien untersuchen können (aktivieren Sie die Option „Versteckte Dateien anzeigen“) in der Benutzeroberfläche der Anwendung.

- wp-content-Ordner: Es sollten mindestens drei Verzeichnisse im wp-content-Ordner vorhanden sein: Themes, Uploads und Plugins. Sehen Sie Ihr Design, Plugins und Bilder, die Sie hochgeladen haben? Wenn dies der Fall ist, ist dies ein positiver Hinweis darauf, dass Sie über ein robustes Site-Backup verfügen.

- Die Datenbank: Ihre Datenbank sollte in eine SQL-Datei exportiert werden. Wir werden die Datenbank während dieses Vorgangs nicht löschen, aber es ist immer eine gute Idee, eine Sicherungskopie aufzubewahren.

Schritt 3: Entfernen Sie alle Dateien aus dem Unterverzeichnis public_html

Nachdem Sie bestätigt haben, dass Sie über eine vollständige Sicherung Ihrer Website verfügen, entfernen Sie alle Dateien in Ihrem Ordner public_html . Entfernen Sie jedoch nicht den CGI-bin-Ordner sowie alle serverbezogenen Verzeichnisse, die keine kompromittierten Dateien enthalten

Wenn Sie verschiedene Websites auf demselben Konto hosten, können Sie davon ausgehen, dass sie alle ebenfalls kompromittiert wurden. Kreuzinfektionen sind weit verbreitet. Es wäre am besten, wenn Sie ALLE Sites bereinigen, also sichern Sie sie, laden Sie die Backups herunter und fahren Sie dann mit den folgenden Verfahren für jede fort.

Schritt 4: Jetzt WordPress neu installieren

Jetzt können Sie WordPress ganz einfach im öffentlichen HTML-Verzeichnis neu installieren, wenn es der ursprüngliche Speicherort der WordPress-Installation war, oder im Unterverzeichnis, wenn WordPress in einer Add-on-Domain installiert wurde, indem Sie den Ein-Klick-Installer in Ihrem Webhosting-Kontrollfeld verwenden.

Aktualisiere mit dem Backup deiner Website die Datei wp-config.php in der neuen WordPress-Installation, um die Datenbankanmeldeinformationen deiner vorherigen Website zu verwenden. Dadurch wird die neue WordPress-Installation mit der bestehenden Datenbank verknüpft. Ich befürworte nicht das erneute Hochladen Ihrer alten wp-config.php-Datei, da die neue neue Anmeldeverschlüsselungssalze enthalten und mit ziemlicher Sicherheit keinen kompromittierten Code enthalten wird.

Schritt 5: Es ist Zeit, Passwörter und Permalinks zurückzusetzen

Melden Sie sich bei Ihrer Site an und ändern Sie alle Benutzernamen und Passwörter. Wenn Sie Benutzer bemerken, die Sie nicht kennen, wurde Ihre Datenbank kompromittiert, und Sie sollten sich an einen Spezialisten wenden, um sicherzustellen, dass kein unerwünschter Code in Ihrer Datenbank verbleibt.

Navigieren Sie zu Einstellungen >> Permalinks und speichern Sie Ihre Änderungen. Dadurch wird Ihre .htaccess-Datei wiederhergestellt, sodass die URLs Ihrer Website wieder funktionieren. Stellen Sie sicher, dass Sie beim Entfernen von Dateien auf Ihrem Server unsichtbare Dateien angezeigt haben, um zu vermeiden, dass gehackte .htaccess-Dateien zurückbleiben.

Schritt 6: Installieren Sie alle Ihre Designs und Plugins neu

Installieren Sie Ihr Design erneut von einem neuen Download. Wenn Sie Ihre Designdateien geändert haben, gehen Sie zu Ihren Sicherungsdateien und duplizieren Sie die Änderungen auf einer neuen Kopie des Designs. Laden Sie Ihr vorheriges Design nicht hoch, da Sie möglicherweise nicht sagen, welche Dateien gestohlen wurden.

Installieren Sie alle Ihre Plugins von der WordPress-Quelle oder einem kostenpflichtigen Plugin-Entwickler neu. Die Installation veralteter Plugins ist keine gute Idee. Ebenso ist es keine gute Idee, Plugins zu installieren, die nicht mehr unterstützt werden.

Schritt 7: Laden Sie Bilder aus Ihrem Backup hoch

Dies ist ein kniffliger Teil. Du musst deine alten Bilddateien zurück in den neuen Ordner wp-content >> uploads des Servers kopieren. Sie möchten dabei jedoch keine kompromittierten Dateien übertragen. Sie müssen jeden Jahres-/Monatsordner in Ihrem Backup sorgfältig überprüfen und in jedem Ordner nachsehen.

Schritt 8: Scannen Sie nun den Computer

Es ist eine gute Idee, den eigenen Computer auf Viren, Trojaner und Spyware zu scannen.

Schritt 9: Installieren Sie schließlich alle diese Sicherheits-Plugins

Installieren und aktivieren Sie zunächst das WordPress-Sicherheits-Plugin iControlWP Shield . Überprüfen Sie dann alle Einstellungen. Schließlich empfehlen wir, die Audit-Funktion einige Monate lang zu verwenden, um alle Website-Aktivitäten zu verfolgen.

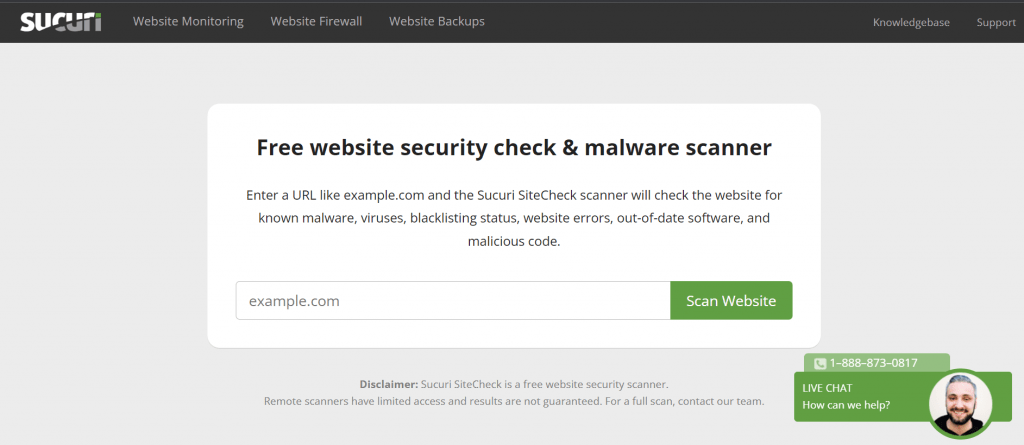

Führen Sie danach die Anti-Malware-Sicherheit und die Brute-Force-Firewall aus und scannen Sie die Website gründlich. Scannen Sie die Website mit Sucuris Website-Check , um sicherzustellen, dass Sie nichts übersehen haben.

Es kann schwierig sein, die Ursache eines WordPress-Hacks zu finden, wenn Sie kein Profi sind, aber es ist nicht unmöglich, wenn Sie ein scharfes Auge haben.

Zusammenfassen

Wir hoffen, Sie haben alles über Easy Steps for WordPress Malware Removal gelernt. Und für den Besucher, der uns gebeten hat, einen Artikel über Was ist ein Widget in WordPress zu schreiben, haben wir einen speziellen Artikel dazu.

Wenn Ihnen dieser Beitrag gefallen hat, abonnieren Sie unsere WordPress-Video-Tutorials auf dem YouTube-Kanal . Denken Sie daran, uns auf Pinterest zu folgen.

Wir nehmen alle Arten von Besuchervorschlägen entgegen, da sie uns ständig dazu motivieren, uns zu verbessern. Fühlen Sie sich frei, unten zu kommentieren.