Meine Website wurde gehackt! Was sollte ich jetzt tun?

Veröffentlicht: 2022-07-19Hallo Freunde!

In diesem Blog erklären wir alles, was mit dem Hacken einer WordPress-, WHMCS- oder PHP-erstellten Website zu tun hat, gründlich. Wir erklären Ihnen auch die Schritte zur Wiederherstellung einer gehackten Website.

Haben Sie jemals in Ihrem Leben diese Situation durchgemacht?

Meine Website wurde gehackt! Was sollte ich jetzt tun?

Lassen Sie mich Ihnen sagen, dass es verschiedene Faktoren gibt, die zum Hacken einer Website führen. Eine einzelne Hintertür/Lücke ist in der Lage, jede Art von Website zu infizieren, egal ob es sich um eine WordPress-Website, eine WHMCS-Website, eine mit PHP erstellte Website oder eine andere mit einem CMS erstellte Website handelt.

Wie können Sie feststellen, ob Ihre Website wirklich gehackt wurde?

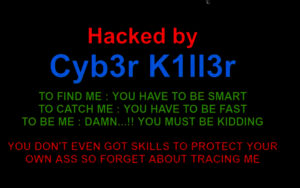

Es gibt viele Möglichkeiten, wie Sie herausfinden können, ob Ihre Website wirklich gehackt wurde. Manchmal haben Hacker Ihre Website einfach mit einigen ihrer eigenen benutzerdefinierten Seiten mit Schildern verunstaltet, auf denen steht: „ Gehackt von ………. In diesen Fällen ist es sehr einfach zu verstehen, dass Ihre Website gehackt wurde und nun unter der Kontrolle des Hackers steht.

Aber manchmal zeigen oder offenbaren Hacker nicht, dass Ihre Website von ihnen gehackt wurde, weil sie Ihre Website so lange wie möglich für illegale Arbeiten verwenden wollen.

Wie wurde Ihre Website gehackt?

Sobald Sie erfahren, dass Ihre Website gehackt wurde, gehen Ihnen viele Fragen durch den Kopf, wie z. B. Wie ist es passiert? Warum wurde es gehackt? Wann wird es gehackt?

Also, Freunde lesen diesen Blog weiter, um alle Antworten zu finden…

Lesen Sie auch: Aktivieren Sie Greylisting, um E-Mails vor Spam zu schützen

Hier sind einige der häufigsten Methoden, mit denen Hacker die Kontrolle über Ihre Website übernehmen:

1. Erraten des Passworts (Brute Force): Ein einfaches Passwort ist die häufigste Methode, mit der Hacker die Kontrolle über eine Website übernehmen. Hacker versuchen einige zufällige Versuche, indem sie Passwörter erraten, die sehr einfach zu erraten sind. Stellen Sie sicher, dass Ihr Passwort nicht unter dieser Liste steht

Aus diesem Grund wird dringend empfohlen, ein starkes und schwer zu erratendes Passwort zu generieren, um zu verhindern, dass diese Angriffe in Zukunft erfolgreich sind.

2. Schwachstelle/Hintertür

Was ist Vulnerabilität?

Es ist sehr wichtig zu verstehen, was Verwundbarkeit ist, also nehmen wir ein Beispiel Ihres eigenen Hauses. Angenommen, in Ihrem Haus gibt es viele Fenster und Türen, die Sie verschlossen halten, aber es handelt sich um ein einzelnes Fenster, das von außen geschlossen aussieht, aber nicht wirklich geschlossen ist, und wenn jemand es merkt, kann er einfach eintreten und Zugang zum Fenster haben ganzes Haus. Dies wird als Vulnerabilität bezeichnet.

Verwundbarkeit wird auch als Schwäche bezeichnet und diese Schwäche kann der Vorteil des Angreifers sein.

Angreifer nutzen diesen Vorteil und versuchen an sensible Informationen zu gelangen, die sie nicht haben sollen oder sogar in das System eindringen können.

Was tun, wenn Ihre Website gehackt wird?

Es gibt einige Schritte, die Sie sofort ausführen sollten, wenn Sie feststellen, dass Ihre Website gehackt wurde:

1. Schalten Sie Ihre Website offline, bis das Problem behoben ist: Sie können Ihre Website einfach per .htaccess-Regel offline schalten, sodass niemand außer Ihnen auf Ihre Website zugreift. Sie können dies tun, um zu verhindern, dass jeder Ihre infizierte Website von außen sieht, damit Sie Ihre Website ohne Beeinträchtigung bereinigen können. Außerdem werden Personen, die versuchen, auf Ihre Website zuzugreifen, nicht mit bösartigem Code oder Spam-Dateien konfrontiert. Lesen Sie diesen Blog

>> Sperren Sie jeden außer sich selbst für den Zugriff auf Ihre Website - htaccess >> Schützen Sie den Server vor Spam-E-Mails über Greylisting

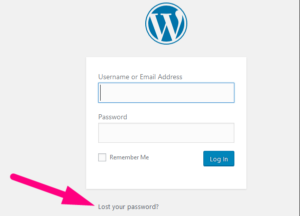

2. Ändern Sie das Passwort Ihres Kontos : Sobald Sie feststellen, dass Ihre Website gehackt wurde, ändern Sie sofort das Passwort Ihres Kontos. Manchmal können Sie durch Ändern des Passworts die Kontrolle wiedererlangen. Legen Sie niemals einfache Passwörter fest. Wenn Sie eine WordPress-Website haben, gehen Sie einfach auf die Anmeldeseite Ihrer Website und klicken Sie auf Passwort vergessen

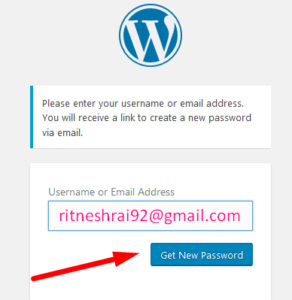

Geben Sie hier Ihren Benutzernamen oder Ihre E-Mail-Adresse ein, um einen Link für ein neues Passwort zu erhalten

Aber wenn der Hacker den Benutzernamen oder die E-Mail-Adresse bereits geändert hat, müssen Sie sich in diesem Fall etwas mehr Mühe vom Backend geben. Um den Benutzernamen oder die E-Mail-Adresse Ihres WordPress zu ändern, lesen Sie diesen Blog

3. Suchen Sie nach allen kürzlich geänderten Dateien : Es ist sehr offensichtlich, dass der Angreifer die Dateien mit ihren eigenen benutzerdefinierten Codes in eine oder mehrere Ihrer Dateien geändert haben könnte. Das Überprüfen der zuletzt geänderten Dateien ist also sehr vorteilhaft. Lesen Sie diesen Blog >> Wie überprüfe ich zuletzt geänderte Dateien in cPanel?

4. Auf Malware prüfen: Wenn Sie bei Redserverhost gehostet werden, hat Redserverhost aus besonderen Sicherheitsgründen Imunify360 installiert, um mit solchen infizierten Websites fertig zu werden. Imunify360 erkennt die Malware auf einer Website und benennt public_html automatisch um, sodass niemand darauf zugreifen kann. Und sobald public_html umbenannt wird, beginnt die Website, einen 404-Fehler auszulösen. Lesen Sie diesen Blog

4. Erstellen Sie eine vollständige Kontosicherung des aktuellen Zustands : Sobald Sie feststellen, dass Ihre Website gehackt wurde, wird dringend empfohlen, eine Sicherung des gesamten Kontos im aktuellen Zustand zu erstellen. Ich sage das nur, weil Sie nach dem Erstellen eines Backups zumindest alle Dateien und Ordner, Datenbanken bei sich haben, aber sie sind infiziert, das ist kein Problem, Sie können es später untersuchen und beheben. Aber nehmen Sie an, wenn Sie das Backup nicht bei sich haben und plötzlich feststellen, dass der Hacker alle Dateien/Ordner zusammen mit der Datenbank gelöscht hat, welche Option bleibt dann für Sie übrig ... komplett leer ...

Etwas zu haben ist viel besser als nichts zu haben.

Wie säubere ich eine infizierte Website?

1. Vergleichen Sie den aktuellen Stand der Sicherungsdatei mit der alten sauberen Sicherung : Wenn Sie die alte Sicherung bei sich haben, können Sie sie mit der aktuellen Sicherung vergleichen und feststellen, was geändert wurde. Probieren Sie Diffchecker aus. Wenn Sie mit dem Vergleichen der Dateien fertig sind, ersetzen Sie die Dateien einfach durch nicht infizierte Dateien. Wenn Sie das alte Backup nicht haben, machen Sie sich keine Sorgen, lesen Sie einfach weiter.

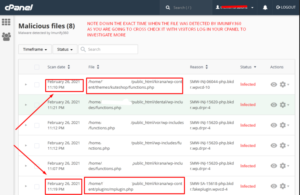

2. Suchen Sie nach infizierten Dateien, die von Imunify360 erkannt wurden (in Redserverhost): Wenn Sie Hosting-Dienste von Redserverhost verwenden, können Sie die infizierten Dateien leicht finden, da Redserverhost Imunify360 für besondere Sicherheitszwecke in jedem cPanel-Konto installiert hat. Dieses Imunify360 erkennt nicht nur die infizierte Datei, sondern stellt sie auch unter Quarantäne und benennt public_html in einen anderen Namen um.

Jetzt ist es an der Zeit für eine eingehendere Untersuchung. Sobald Sie sich in Ihrem cPanel befinden, gehen Sie einfach zu Imunify360 und identifizieren Sie die kürzlich hochgeladenen und geänderten Dateien und bestätigen Sie das Datum und die Uhrzeit der Änderungen mit dem Benutzer, der sie geändert hat, indem Sie die IP-Adresse aus dem Besucherprotokoll verfolgen.

Innerhalb von Imunify360 können Sie die genaue Uhrzeit abrufen, zu der die Datei von Imunify360 erkannt wurde, und sobald Sie die genaue Uhrzeit des Hochladens der Datei erhalten haben, können Sie die IP-Adresse des Besuchers verfolgen, der tatsächlich versucht hat, auf Ihr cPanel zuzugreifen zu diesem bestimmten Zeitpunkt aus dem metrischen Abschnitt.

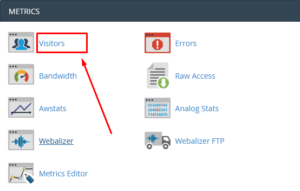

Es gibt mehrere Tools im Bereich Metriken wie Besucher, Webalizer, Raw Access usw., die Ihnen helfen können, die detaillierte Zusammenfassung der Besucher zusammen mit ihren IP-Adressen und der genauen Uhrzeit, zu der sie Ihre Website besucht haben, zu verfolgen.

Das hilfreichste unter diesen Tools ist das Besucher- Tool, das Ihnen eine detaillierte Zusammenfassung der Besucher gibt. Gehen Sie einfach in Ihrem cPanel zum Abschnitt „ Metrik “ und klicken Sie auf das Besucher-Tool.

Stellen Sie einfach sicher, dass Sie den Abschnitt „ Besucher “ auf einem Tab und die Imunify360- Seite auf einem anderen Tab geöffnet lassen, damit Sie problemlos Nachforschungen anstellen können.

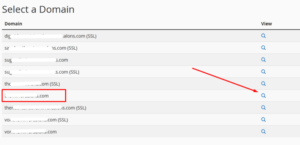

Hier müssen Sie auf das Lupensymbol vor Ihrem Domainnamen klicken.

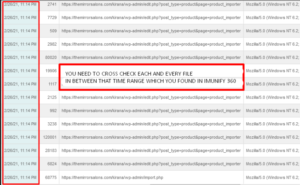

Hier sehen Sie nun verschiedene IP-Adressen zusammen mit URL, Zeit und verweisenden URLs, wie im Bild unten gezeigt.

Hier müssen Sie alle Dateien, auf die in diesem Zeitraum zugegriffen wurde (eine halbe und eine Stunde vor und nach der Erkennung der infizierten Datei), die Sie in Imunify360 gesehen haben, gegenprüfen

Auf diese Weise erhalten Sie eine Vorstellung davon, welche Besucher versucht haben, auf Ihre Website zuzugreifen, und in welche Datei sie den Schadcode eingeschleust haben

Sobald Sie die verdächtigen Dateien gefunden haben, öffnen Sie sie und versuchen Sie, die Codes zu lesen, Sie werden definitiv einige verdächtige Inhalte darin finden, entfernen Sie sie vollständig.

3. Suchen Sie nach den häufigsten schädlichen PHP-Funktionen wie base64: Um base64 in Ihrem gesamten cPanel zu finden, lesen Sie diesen Blog >> https://blog.redserverhost.com/how-to-find-base-64-code- in-deinem-ganzen-cpanel/. Sobald Sie die Dateien gefunden haben, in denen die base64-PHP-Funktion vorhanden ist, könnten diese Dateien verdächtig sein, da die meisten Hacker die base64-PHP-Funktion verwenden, sodass niemand ihre Codes durch Ausführen von PHP-Codes herausfinden kann.

4. Entfernen Sie alle unnötigen und verwendeten Anwendungen oder Plugins: Sie dürfen niemals nulled Plugins installieren, die kostenlos angeboten werden, um Schaden zu verursachen und Informationen zu sammeln. Wenn Sie also jemals solche Plugins installiert haben, entfernen Sie sie sofort.

5. Sichern Sie Ihr public_html : Berechtigungen können sehr wichtig sein, wenn es darum geht, Ihre Website zu hosten. Berechtigungen können unserem Servercomputer erlauben, Ihre Dateien zu schreiben und zu bearbeiten. Außerdem müssen einige Dateien als Sicherheitsmaßnahme vor dem Schreiben und Bearbeiten geschützt werden. Lesen Sie diesen Blog

Wenn Sie Ihre WordPress-Site sichern und härten möchten, besuchen Sie die unten angegebenen Links:

So machen Sie Ihre WordPress-Seite sicherer

Wie schütze ich den wp-content-Ordner deiner WordPress-Website?

Wie schütze ich die wp-config.php-Datei auf deiner WordPress-Seite?

Wie stoppe ich den Zugriff auf vertrauliche Dateien Ihrer WordPress-Site?

Welche Schritte sind erforderlich, wenn Sie feststellen, dass Ihre WHMCS-Site gehackt wurde?

Eine der häufigsten Ursachen für Hacking ist ein unsicheres Passwort. Wenn Sie also feststellen, dass Ihre WHMCS-Site gehackt wurde, versuchen Sie sofort, das Admin-Passwort zu ändern. Und es ist sehr offensichtlich, dass der Hacker auch die in WHMCS verwendete E-Mail-Adresse geändert haben könnte. Wenn Sie also das Passwort nicht über das Frontend ändern können, brauchen Sie sich keine Sorgen zu machen, Sie können die E-Mail-Adresse trotzdem über phpMyAdmin in cPanel in eine neue E-Mail-Adresse ändern.

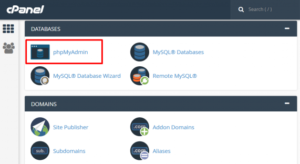

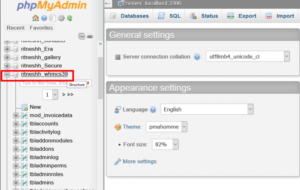

Melden Sie sich bei Ihrem cPanel an und gehen Sie zu PhpMyAdmin

Gehen Sie nun zur WHMCS-zugehörigen Datenbank. Um den Datenbanknamen zu finden, gehen Sie in Ihr whmcs-Installationsverzeichnis und suchen Sie nach configuration.php. In dieser Datei erhalten Sie den db_username, db_password, db_name usw. Lassen Sie diese Datei in einem neuen Tab geöffnet und gehen Sie zurück zur phpMyAdmin-Seite.

Sobald Sie die Datenbank gefunden haben, klicken Sie darauf.

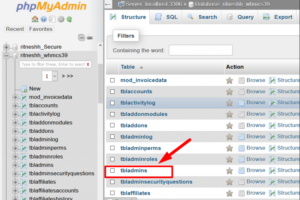

Klicken Sie nun auf die Tabelle ‚ tbladmins ‘.

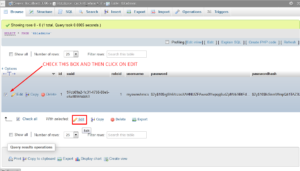

Aktivieren Sie nun das Kontrollkästchen und klicken Sie auf Option bearbeiten

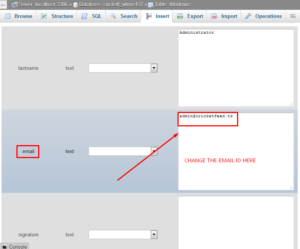

Scrollen Sie auf der nächsten Seite nach unten zum E-Mail-Bereich und ändern Sie die E-Mail-Adresse

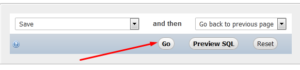

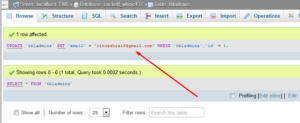

Sobald Sie die E-Mail-Adresse erfolgreich geändert haben, scrollen Sie einfach zum Ende der Seite und klicken Sie auf die Schaltfläche Los

Herzliche Glückwünsche! E-Mail-Adresse wurde erfolgreich aktualisiert.

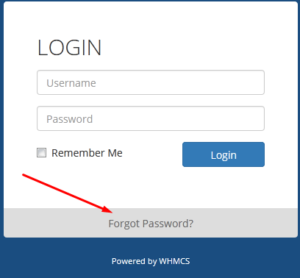

Jetzt müssen Sie die WHMCS-Anmeldeseite besuchen und auf Passwort vergessen klicken

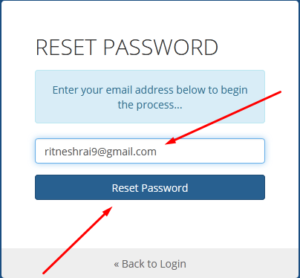

Geben Sie hier die E-Mail-Adresse ein, die Sie kürzlich in PhpMyAdmin aktualisiert haben

Klicken Sie abschließend auf Passwort zurücksetzen, um den Link zum Ändern des Passworts zu erhalten.

Auf diese Weise können Sie also Hackern die Kontrolle entreißen. Aber Sie können sich jetzt nicht einfach entspannen, denn es ist besser, einige zusätzliche Sicherheitsmaßnahmen hinzuzufügen, um die Angriffe zu verhindern.

Wir können die WHMCS-Standardeinstellungen ändern, um die Sicherheit zu verbessern. Das beinhaltet:

1. Ändern des Admin-Verzeichnisses: Ändern Sie den Namen des Admin-Verzeichnisses von „admin“ in einen schwer zu erratenden Namen. Lesen Sie diesen Blog

2. Einschränkung der IP-Adresse :

Für einen erhöhten Schutz können wir den Zugriff auf den Admin-Bereich nur auf Mitarbeiter beschränken. Dadurch wird die IP-Adresse des Personals nur für den WHMCS-Administrationsbereich zugelassen. Dazu erstellen Sie eine Datei mit dem Namen .htaccess in Ihrem WHMCS-Admin-Verzeichnis mit folgendem Inhalt:

Befehl verweigern, zulassen ab 102.34.5.167 zulassen ab 198.76.54.132 zulassen abgelehnt von allen

Um mehr darüber zu erfahren, wie Sie Ihre WHMCS-Site sichern und härten können? Lesen Sie diesen Blog

Wenn Ihnen dieser Blog gefallen hat, ziehen Sie bitte in Betracht, uns auf Facebook und Twitter zu folgen.

Facebook-Seite – https://facebook.com/redserverhost

Twitter-Seite – https://twitter.com/redserverhost

Wenn Sie Fragen haben, können Sie uns diese gerne über den Kommentarbereich unten mitteilen.