Die 7 wichtigsten Cybersicherheitsmaßnahmen, die 2021 umgesetzt werden sollten: Schützen Sie sich vor Bedrohungen, bevor sie auf Sie zukommen

Veröffentlicht: 2021-04-30In der heutigen Zeit muss Cybersicherheit sehr ernst genommen werden. In den letzten Jahren haben wir eine Zunahme sowohl von Cyberangriffen als auch von neuen Vorschriften und Methoden gesehen, die zu ihrer Bekämpfung implementiert werden müssen. Dennoch können Sie an den meisten Orten einen gb-WhatsApp-Apk-Download durchführen, ohne rote Fahnen zu setzen.

Die meisten dieser Angriffe und/oder Verstöße konzentrierten sich darauf, persönliche Daten zu erhalten, die dann für so harmlose Dinge wie gezielte Marketingkampagnen oder etwas viel Schändlicheres wie den Verkauf Ihrer Daten auf dem Schwarzmarkt verwendet werden können.

Im schlimmsten Fall kann dies zu Identitätsdiebstahl führen, bei dem Hacker Ihre Daten für ihren eigenen finanziellen Vorteil oder sogar für kriminelle Zwecke missbrauchen. Wenn Sie sich vor diesen Bedrohungen schützen, ersparen Sie sich astronomische Kreditkartenabrechnungen oder sogar Haftbefehle.

Machen Sie sich Sorgen um Ihre #Cybersicherheit? In diesem Artikel sind einige der besten Maßnahmen aufgeführt, die man ergreifen kann, um es zu verbessern!

KLICKEN, UM ZU TWEETENNatürlich ist die Erhebung personenbezogener Daten zwar die prominenteste Bedrohung, aber keineswegs die einzige. DDoS-Angriffe versuchen, Ihre Website mit falschem Datenverkehr zu überladen, wodurch der Zugriff echter Benutzer auf Ihre Inhalte deaktiviert wird. Relativ älter, aber immer noch im Einsatz sind auch verschiedene Arten von Keyloggern, Viren und Trojanern. Alle basieren auf Software, die auf die eine oder andere Weise auf Ihrem Computer installiert ist. Diese Software zeichnet entweder alle Daten auf, die Sie über Tastatur und Maus eingeben, repliziert sie auf unbestimmte Zeit, bis Ihr Computer funktionsunfähig wird, oder gewährt Hackern direkten Zugriff auf Ihre Daten, die dann kopiert, geändert oder gelöscht werden können.

Alles, was sich um Cybersicherheit dreht, ist untrennbar miteinander verbunden. Während Hacker neue Wege entwickeln, um an Daten zu gelangen, die sie nicht sollten, entwickeln Sicherheitsexperten neue Wege, um sie zu stoppen. Es ist ein endloser Kreislauf, in dem beide Seiten der Medaille versuchen, die Oberhand zu gewinnen, aber nie erfolgreich sind, zumindest nicht auf lange Sicht.

Da wir auf der Seite der Guten stehen, haben wir einige der besten Wege beschritten, um sowohl Ihre Daten als auch die Ihrer Benutzer zu schützen.

1. Verwenden Sie VPNs

Sie haben wahrscheinlich im Internet Anzeigen gesehen, die Sie vor den Gefahren des Surfens ohne den Schutz eines VPN warnen. Normalerweise überfliegen Sie sie einfach und fahren mit dem fort, was Sie tun, aber diese Warnungen sind nicht so harmlos, wie Sie denken.

Lassen Sie uns zunächst erläutern, was VPNs sind.

Ein VPN oder virtuelles privates Netzwerk maskiert Ihre IP-Adresse, ohne zu technisch zu werden, und erstellt eine private Netzwerkverbindung aus einer öffentlichen Verbindung, wodurch Anonymität und Privatsphäre gewährleistet werden. Dieser Schalter eliminiert sicher viele der oben genannten Gefahren, denen Sie durch bösartige Software ausgesetzt sein könnten.

Ein großes Problem bei VPNs ist, dass es viele Lösungen gibt, die den Dienst bereitstellen, sodass es wirklich schwierig ist, herauszufinden, welche für Sie am besten geeignet ist. Denken Sie daran, dass es keine universelle Lösung gibt, aber Sie werden wahrscheinlich besser abschneiden, wenn Sie einen Dienst anvisieren, der sich auf etwas Bestimmtes konzentriert, nach dem Sie auch suchen.

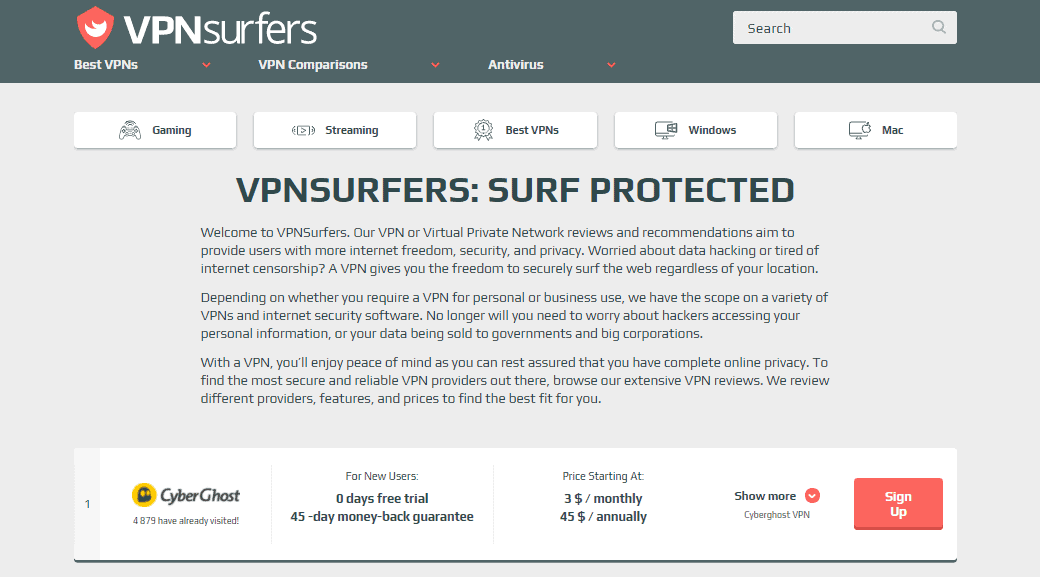

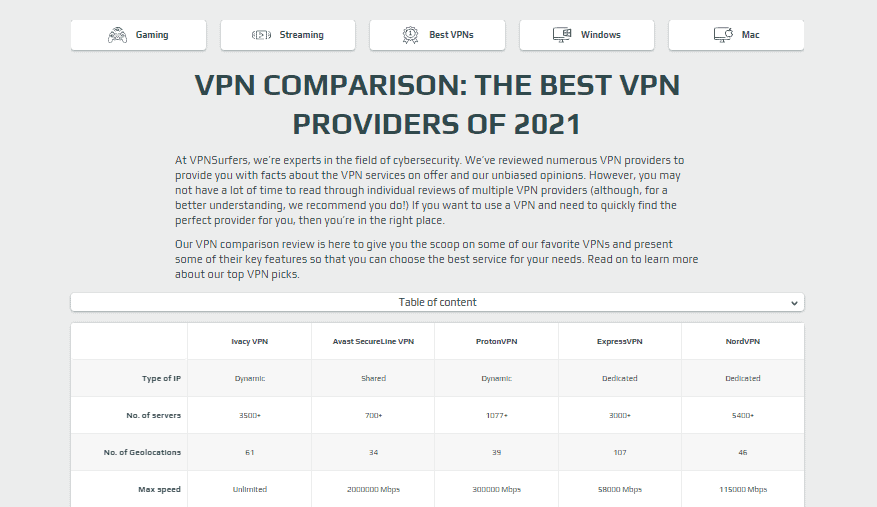

Glücklicherweise gibt es eine Website, die alle relevanten VPN-Anbieter an einem Ort zusammenbringt und sie sortiert und einordnet, um Ihnen genügend Daten zu geben, um eine fundierte Entscheidung zu treffen – VPNSurfers.

Um es ganz klar auszudrücken, VPNSurfers ist eine Liste, die Sie zu Diensten weiterleitet; Es ist jedoch viel mehr als das. Sie erhalten Zugriff auf Bewertungen, Vergleiche und Dienste, die zur einfacheren Navigation sogar nach Nischen sortiert sind. Snippet-Bewertungen werden für jeden auf der Website angebotenen Dienst angeboten, wobei ausführlichere Bewertungen für beliebte Dienste hinzugefügt werden.

Wer sich nicht mit dem Lesen von Rezensionen herumschlagen möchte und ein eher bewertungsorientiertes Gesamtsystem bevorzugt, muss sich keine Sorgen machen, denn alles wird in gewohnter Fünf-Sterne-Manier bewertet.

Auf der anderen Seite gehen die ausführlichen Rezensionen sehr tief und sind alle gleich strukturiert (ähnlich einem FAQ-Bereich) und treffen alle die gleichen Punkte, bevor sie zum endgültigen Ergebnis kommen. Dieses Konzept macht es wirklich einfach, alle wichtigen Funktionen selbst zu vergleichen, aber selbst das ist nicht notwendig, wenn Sie nicht zwischen Registerkarten / Fenstern hin und her springen möchten, da vorgefertigte Vergleiche bereitstehen und warten.

Vergleiche bieten im Voraus eine detaillierte Tabelle für den schnellen und einfachen Zugriff auf Daten, nach denen Sie höchstwahrscheinlich suchen, und bieten gleichzeitig eine eingehendere Analyse für diejenigen, die nach zusätzlichen Daten suchen.

Schließlich sind alle Dienste bequem in Abschnitte sortiert. Um nur einige zu nennen, umfassen diese Abschnitte VPNs mit dem besten Budget, die besten VPN-Lösungen für Unternehmen, die besten neuen VPNs, die besten VPNs für Spiele und mehr. Da die Datenbank umfangreich ist, können Sie mit vordefinierten Filtern Zeit sparen, die Sie dann mit der Recherche von Dienstleistungen innerhalb des bestimmten Abschnitts verbringen können, ohne Ihre Zeit mit einem ganzen Stapel zu verschwenden.

Um zu zeigen, wie komplementär VPNs zu anderen Diensten im Bereich Cybersicherheit sind, gibt es den Antivirus-Bereich; Genauer gesagt, ein Abschnitt, der erklärt, wie gut verschiedene Antivirus-Software mit Ihrem VPN Ihrer Wahl interagiert. Auch hier ist der Abschnitt in zwei Teile unterteilt – der erste zeigt, wie gut ein VPN mit Antivirensoftware funktioniert, während der zweite Ihnen eine Vorschau auf einige der beliebtesten Antivirendienste gibt.

2. Vermeiden Sie öffentliches WLAN

Da es eng mit VPNs verbunden ist, müssen wir über öffentliches WLAN sprechen. Das erste, was die meisten von uns tun, wenn wir an einen neuen Ort kommen, ist, nach dem Wi-Fi-Passwort zu fragen, ohne zu viel darüber nachzudenken. Das ist nicht die beste Idee. Lassen Sie sich nicht von der Anwesenheit eines Passworts täuschen. Obwohl passwortgeschützt, ist öffentliches Wi-Fi normalerweise der perfekte Ort für böswillige Angriffe – jeder kann sich mit demselben Netzwerk verbinden, und es ist schwer festzustellen, woher der Angriff kam.

Da die Verwendung von Wi-Fi immer noch die bessere Methode ist, um eine Verbindung zum Internet herzustellen, als jeder Datenplan, den Sie möglicherweise haben, ist es sehr schwer zu empfehlen, überhaupt kein öffentliches Wi-Fi zu verwenden – das ist einfach nicht realistisch. Stattdessen greifen wir auf die bereits erwähnten VPNs zurück.

Da sie im Wesentlichen öffentliche Verbindungen in private umwandeln (oder zumindest den Anschein erwecken, dies zu tun), sind VPNs das perfekte Werkzeug, um die häufigsten Bedrohungen im Zusammenhang mit öffentlichem WLAN zu bekämpfen.

3. Verwenden Sie starke Passwörter und Zwei-Faktor-Authentifizierung

Wir geben alle zu, dass es mehr als mühsam ist, sich auf einer neuen Seite zu registrieren, da das Passwort kleine und große Buchstaben, Zahlen, Symbole, Hieroglyphen, lateinische Sprichwörter und die längst vergessene Sprache der Mayas erfordert – mit nein Räume. Im Laufe der Zeit sind die Passwortanforderungen immer ausgefeilter geworden. Diese Anforderungen werden jedoch ausschließlich zum Schutz Ihrer Daten (sowohl privat als auch persönlich) eingeführt. Es wird empfohlen, zufällige Passwörter oder sogar vollständige Sätze zu verwenden und diese mindestens alle drei Monate zu ändern, um die besten Ergebnisse zu erzielen. Versuchen Sie auch, nicht für jeden Dienst und jedes Gerät, das Sie haben, dasselbe Passwort zu verwenden – ja, es ist einfacher, aber es kann später zu Problemen führen.

Eine Stufe über einem einzelnen Passwort (egal wie komplex) ist die Zwei-Faktor-Authentifizierung.

Früher, als Smartphones nur in SF-Shows zu sehen waren, wurden Token für die Zwei-Faktor-Authentifizierung verwendet, fast ausschließlich von Banken. Jetzt, da praktisch überall Zugang zu Hardware und erschwinglichem Internet besteht, lässt sich die Zwei-Faktor-Authentifizierung einfach über verschiedene Apps implementieren, die wir täglich verwenden.

4. Halten Sie Ihre (Antiviren-)Software auf dem neuesten Stand

Dieser ist im Wesentlichen ein Kinderspiel. Wie bereits erwähnt, befinden sich Hacker und Sicherheitsexperten in einem Teufelskreis, in dem sie versuchen, sich gegenseitig zu übertrumpfen. Jedes Mal, wenn eine neue bösartige Software auftaucht, taucht kurze Zeit später auch ein Patch auf, der dagegen schützt.

Angenommen, Sie aktualisieren Ihre Antivirensoftware und Ihre Software im Allgemeinen nicht regelmäßig. In diesem Fall geraten Sie in diesem Zyklus ins Hintertreffen und lassen die Tür für Eindringlinge weit offen. Glücklicherweise verfügt die meiste Software heutzutage, von Betriebssystemen auf allen Geräten bis hin zu Antiviren-Apps und allem dazwischen, über automatische Updates. Wenn diese Funktion aktiviert ist, müssen Sie nicht alle neu veröffentlichten Updates im Auge behalten; Sie müssen höchstens eine Installation autorisieren, aber meistens wird der Vorgang im Hintergrund ausgeführt, ohne dass Sie es überhaupt wissen.

5. Verwenden Sie Firewalls

Ähnlich wie Antivirensoftware funktionieren Firewalls hervorragend als erste Verteidigungslinie gegen alles, was möglicherweise auf Sie geworfen werden könnte. In einigen Fällen werden Sie benachrichtigt, dass schädliche Software versucht, auf Ihre Daten zuzugreifen, und in anderen Fällen wird diese Software vollständig blockiert.

Standard-Firewalls kommen von mehreren Stellen – sowohl Windows als auch macOS haben eine integrierte Firewall, auf der Sie die Einstellungen für mehr oder weniger Schutz ändern können. Darüber hinaus sollte Ihr Router auch über eine eingebaute Firewall verfügen, um das Netzwerk an der Quelle zu schützen.

Der schlechte Aspekt von Firewalls ist die Auswirkung, die sie auf die Leistung haben. Da sie alles überprüfen, was ihnen in den Weg kommt, wird Ihr Computer manchmal stärker belastet, wodurch alles langsamer wird, als es ohne Firewall der Fall wäre. Trotzdem ist das irgendwie ein kleiner Preis für die zusätzliche Sicherheit.

Wie zu erwarten, werden Sie umso weniger spüren, wie sich alles verlangsamt, je stärker Ihre Hardware und Internetverbindung sind.

6. Sichern Sie Ihre Daten

Sie sollten Ihre Arbeit immer sichern. Es gibt wahrscheinlich niemanden unter uns, dem das nicht schon einmal gesagt wurde. Unglücklicherweise ist es für uns schwer, aus den Fehlern anderer zu lernen, und normalerweise müssen wir einige Daten verlieren, bevor wir schlauer werden.

Backups sollten sowohl in der Cloud erstellt werden, damit Sie überall leicht darauf zugreifen können, als auch auf physischen Laufwerken, die nicht mit dem Internet verbunden sind, um zusätzliche Sicherheit zu gewährleisten. Das Vorhandensein von Backups schützt Sie nicht direkt vor einem potenziellen Angriff, erleichtert jedoch die Bewältigung erheblich. Auch wenn Sie am Ende alles auflösen und neu anfangen müssen, geht das durch die gesicherten Daten viel einfacher und schneller.

Sie können automatische Backups einrichten, die Ihre Daten in die Cloud übertragen, oder Sie können die Daten beispielsweise manuell auf eine externe Festplatte übertragen – es gibt viele Möglichkeiten, den Backup-Prozess durchzuführen, aber eines ist nicht zu leugnen; Dies ist einer der entscheidenden Schritte, die Sie unternehmen können, um Ihre Cybersicherheit zu verbessern.

7. Verfolgen Sie aktuelle Nachrichten in der Cybersicherheit

Diese letzte Maßnahme ist auch die mit der größten Reichweite. Sie werden nicht wissen, welche Software am besten zu verwenden ist, wenn Sie die Bedrohungen nicht kennen. Natürlich erwartet niemand, dass Sie durch das Lesen von ein oder zwei Artikeln plötzlich zum zertifizierten Experten werden, aber um Ihren Schutz zu gewährleisten, müssen Sie sich in diese Themen einlesen und dies aus der Sicht beider Seiten.

Das erste wäre, die Bedrohungen zu kennen, die zu einem bestimmten Zeitpunkt im Internet kursieren. Zweitens müssen Sie wissen, welche Software als Reaktion auf diese Bedrohungen entwickelt wurde, und sie entsprechend implementieren.

Einige dieser Methoden erfordern keine direkte Aktion Ihrerseits. Auf der anderen Seite gewähren andere einem Hacker mehr Zugriff, erfordern jedoch eine Art von Aktion von Ihnen. Etwas in der Art, dass Sie Ihre Daten in einer Phishing-E-Mail preisgeben und/oder unsichere Dateien öffnen. In diesen Fällen könnte der Fallout drastisch und weitreichend sein (und im schlimmsten Fall ganze Betriebssysteme in einem nicht funktionsfähigen Zustand belassen). Daher ist es von unschätzbarem Wert, zu wissen, welche Bedrohungen zu einem bestimmten Zeitpunkt am häufigsten verwendet werden.

Zusammenfassung

Jeden Tag werden neue Angriffsmethoden entwickelt, und natürlich ist ein Großteil des Schutzes, den Sie benötigen, heutzutage automatisiert, aber es gibt immer noch einige Aktionen, die Sie manuell durchführen müssen, um einen vollständigen Schutz zu gewährleisten.

Es ist wichtig, immer einen Schritt voraus zu sein, damit Sie nicht überrumpelt werden und feststellen, dass Ihre Daten verloren gehen oder, noch schlimmer, gestohlen werden.

Wir haben einige der einfachsten, aber effektivsten Möglichkeiten aufgelistet, um so etwas zu verhindern, und alle sind einen Blick wert, besonders wenn es so schmerzlos ist, wie eine Liste durchzugehen und die beste Option für sich selbst auszuwählen, wie Sie werden dies mit der VPNSurfers-Datenbank tun.