WordPressサイトを保護する方法に関する包括的なガイド。

公開: 2018-10-16ほとんどの人は、最初にWebサイトの設計と開発を開始するとき、主に、物事を希望どおりに機能させ、サイトの見栄えを良くすることに関心を持っています。 WordPressのセキュリティは彼らの主な関心事の1つではありません。

ほとんどの人がハッキングについて聞いたり読んだりしているので、これはおかしいですが、私たちのサイトに関しては、どういうわけか私たちには起こらないと期待しています。 なぜハッカーは私たちの地元のビジネスの小さなセクションに興味があるのでしょうか? 違う。 WordPressのセキュリティは非常に重要であるため、WordPressのWebサイトを適切に保護して固定する必要があります。 その理由を見てみましょう!

ハッカーがあなたのサイトをハッキングする理由と方法は?

Webサイトのハッキングを防ぐ方法について説明する前に、Webサイトのハッキングの背後にある理由を理解することが重要です。 中小企業のサイトや個人のブログであっても、ハッカーがあなたのWebサイトに興味を持ってしまう理由は複数あります。

サイトがハッキングされる主な2つの理由は、次のとおりです。1つは、特定のイデオロギーまたはグループをサポートするコンテンツを公開および配布するためにWebサイトの外観を損なうなどの政治的理由によるものです。

もう1つは、不正な手段で金儲けをすることを目的としています。 これがどのように機能するかというと、ハッキングされたWebサイトは悪意のあるソフトウェアを配布する仲介者として使用され、ほとんどの場合、サイトの所有者はこれを知りません。

これは、ハッキングされたサイトを通じて運営されているオンラインの闇市場です。 あなたのウェブサイトは犯罪活動に関与する可能性があります!

これら以外のその他の悪影響は次のとおりです。

サイトがハッキングされる理由を簡単に説明したので、オンラインで利用可能な数百万のサイトからハッカーが特定のサイトを見つけて標的にする方法を見てみましょう。

ハッカーがあなたのサイトを標的にする可能性は非常に低いでしょう。 結局のところ、それはウェブサイトの海のほんの一滴です。 さて、あなたのバブルを破裂させて申し訳ありませんが、それは間違っています!

ハッキングは手動では行われません。 ハッカーは、脆弱なWebサイトを探すことだけが機能するロボット/プログラムを採用しています。 これらのプログラムは通常、クラウドサーバー上で実行され、必要に応じてセットアップおよび破棄され、痕跡はほとんどまたはまったく残されません。 それらは、1時間ごとに何千ものWebサイトを発見するように構築されています。 サイトを見つけると、WordPressとそのプラグインで継続的に発見されている脆弱性が検索されます。 また、推測しやすいパスワードの使用や、信頼性の低い、または信頼性の低いホスティングなどの人為的エラーが原因で発生する場合もあります。

したがって、WordPressサイトを保護することはオプションではなく必要であり、私たちはプロセスを通してあなたを助けるためにここにいます!

WordPressを保護するためのガイド

以下のセキュリティ対策の長いリストの終わりまでに、WordPressWebサイトを完全に保証する準備が整います。 Webサイトの保護に関しては、すべての人が特定の主要な対策を講じる必要があります。

これらは無視できないものであり、ほとんどの場合単純なものであり、長い道のりを進み、WordPressを適度に安全に保ちます。 それからあなたのウェブサイトの安全性について非常に偏執的であり、それを非常に安全に保つために余分な距離を行くことを気にしないあなたのそれらのための別の一連の手段があります。

まず、前者の一連の対策、つまり、すべてのWebサイト所有者が実行する必要のあるセキュリティタスクについて説明します。

デフォルトのユーザー名を変更する

WordPressを保護するための最も簡単で最速の方法の1つは、デフォルトの「Admin」ユーザー名を推測しにくいものに変更することです。 理想的には、WordPress自体のインストール中に管理者のユーザー名を変更する必要がありますが、変更していない場合は、phpMyAdminを使用するか、データベースで標準化されたクエリ言語スクリプトを実行して名前を変更できます。

いずれにせよ、この単純なWordPressセキュリティハッキングは、Webサイトがランダムなハッキングの試みを回避するのに役立ちます。

強力なパスワードを使用し、異なるプラットフォーム間で再利用しないでください

ハッカーには、パスワードを忘れがちなため、人間は安全で同一のパスワードを保持しようとすることが知られています。 海賊はこれを利用する方法を知っており、通常、最も一般的に使用されるパスワードのリストを持っており、パスワードが見つかるまで何度も試行します。 この手法は、ブルートフォースパスワードと呼ばれます。 したがって、安全で複雑なパスワードを維持することは、WordPressを保護するための簡単なステップです。

覚えておくべきもう一つのことは、パスワードを決して再利用しないことです。 パスワードを再利用することは、ハッカーがアカウントの1つでも侵害された場合に、残りのすべてのアカウントにアクセスできるようにすることです。 はい、非常に多くの異なる複雑なパスワードを覚えておくのは不便で面倒な場合がありますが、それを支援するために、市場の多くのパスワードマネージャーがパスワードの保存と安全性の維持を支援しています。 これらの使用をお勧めします。

常に最新バージョンのWordPressを実行してください

WordPressはコアアップデートのたびに、最近発見されたセキュリティ問題を修正するため、WordPressを最新の状態に保つことが不可欠です。 多くの場合、最新バージョンは一部のプラグインと互換性がない可能性があるため、WordPressコアアップデートを無効にします。 ただし、覚えておくべき重要なことは、ハッキングされたWebサイトは、一時的に壊れたプラグインよりもはるかに問題が多いということです。

WordPressコアを変更しないでください

WordPressのコアソースファイルを編集することは、WordPressを最新バージョンに自動的に更新することの容易さを奪うため、ひどい考えです。その重要性については、前のポイントで説明しました。 WordPressコアを変更した場合、最新バージョンに更新すると、これらの変更は失われます。

では、WordPressの機能を変更したい場合はどうすればよいですか?

プラグインを書くことが答えです。 WordPressコアに妥協することなく、好きなことを自由に行うことができます。

同じことがテーマとプラグインにも当てはまります。 コアを微調整しようとすると、最新バージョンに更新する機能が失われます。 全体として、必要な機能を取得する方法は他にもありますが、コアを変更することはできません。

すべてのプラグインとテーマが更新されていることを確認してください

プラグインとアイデアを更新する必要がある理由は、WordPressを更新し続ける理由と同じです。 サイトをハッキング攻撃から保護するために、手動でも自動でも、最新バージョンに更新しておくのはあなたの責任です。

WordPress.orgからダウンロードしたプラグインを使用している場合は、バックグラウンドの自動更新を有効にできます。その他の商用プラグインの更新については、プラグインメカニズムを介して処理する必要があります。 また、最新のアップデートを入手するには、プラグインのメンバーシップを常にアクティブにしてください。

テーマの更新に関しては、更新を実行したときにテーマに加えたすべての変更がどうなるかについて心配するかもしれません。 テーマを変更する際にすべきことは、実際のテーマに直接変更を加えるのではなく、「子テーマ」を介して行うことです。

これを行うと、これまでに行った変更を失うことなく、テーマを最新バージョンに簡単に更新できます。 更新が必要なテーマを確認するには、WordPressの[外観]、[テーマ]の順に移動します。 プラグインで行うのと同じ方法で、自動バックグラウンド更新を有効にすることもできます。

プラグイン、テーマ、スクリプトは常に公式ソースからのみダウンロードしてください

非公式のソースからテーマやプラグインをより良い価格または無料で入手したくなるかもしれませんが、そうするのは賢明な考えではありません。 これは、これらの海賊版のテーマやプラグインの多くが、ハッカーによって誤って調整され、邪悪な計画を実行するためのバックドアとして機能するためです。

WordPressが安全であることを確認するために、高品質のプラグインとテーマを見つけるために常に安全なサイトに依存する必要があります。 これらの中で最も一般的なのはWordPress.orgです。 他の信頼できるサイトは、WordPress.com、ThemeForest.net、CodeCanyon.netなどです。

サイトは常に最新バージョンのPHPを実行する必要があります

PHPはWordPressの基盤となるエンジンであり、かなりの数のバージョンアップデートが用意されています。

しかし、グローバルWordPress統計ページによると、WordPressインストールのほぼ80%は、サポートされなくなったバージョンのPHPで実行されています。 第一に、Webサイトは最新バージョンで提供されるパフォーマンス機能の恩恵を受けておらず、これにより、以前のバージョンで見つかったセキュリティの不具合が修正されないため、これは懸念の原因です。

これが、サイトで最新バージョンのPHPが実行されていることを確認することが不可欠である理由です。

WordPressコアを更新している間、プラグインとテーマは非常に明確なタスクです。 PHPバージョンの更新は、主にホスティングサーバーに依存します。 これが、安全なホスティングサーバーを選択することが不可欠である理由の1つです。 これにより、WordPressのインストールで最新バージョンのPHPを利用できるようになります。 安全なWordPressホスティングサービスには、サイトがさらされている最新の脆弱性をチェックし、それらを軽減するためのアクションを実行することを任務とするプロアクティブなチームもあります。

信頼できるネットワークを介してのみサイトを更新する

空港や地元のカフェなどで無料のインターネットWifiを使うのが嫌いな人はいますか? ただし、これらのOpenWifi接続は簡単にスパイできることを覚えておいてください。 このようなネットワークを介してWordPress管理サイトにアクセスすることは避けてください。 特に、Webサイトの更新に関しては、自宅やオフィスにあるような信頼できるシステムを常に使用してください。

アンチウイルスを使用する

デスクトップにウイルスが発生した場合、それ自体をWebサイトに複製することで、ウイルスが急速に広がる可能性があります。 これは、ウイルスがサイトに感染するために通常使用するスキームです。 その後、スパイしてパスワードや銀行や個人情報にアクセスすることができます。 これが、ワークステーションが信頼性の高い更新されたアンチウイルスを使用していることを確認する必要がある理由です。

WordPressセキュリティプラグインを使用してサイトを保護します

セキュリティプラグインは、サイトがさらされている脆弱性を知らせ、それらを修正する方法についてのガイダンスを提供します。 プラグインを使用することは、WordPressサイトを保護するための簡単で安全な方法であり、ほとんどまたはまったく労力を必要としません。 彼らはスキャンを実行し、あなたのウェブサイト内で追跡された問題の詳細なレビューを提供します。

信頼できるセキュリティプラグインには、Total Security、Vulnerable Plugin Checker、iThemes Security Pro、PluginInspectorなどがあります。

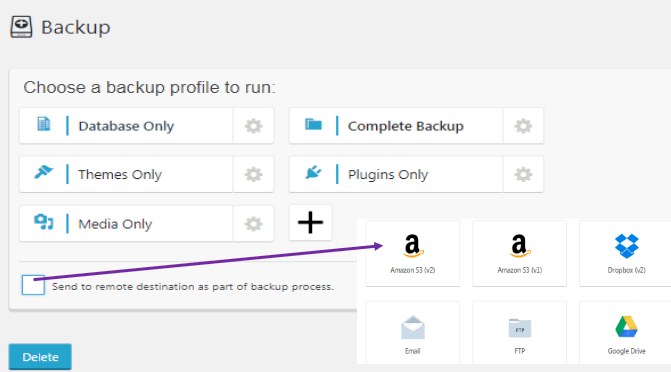

サイトをバックアップしておく

上記のすべての対策が失敗し、サイトのセキュリティが依然として危険にさらされている場合は、この手順で問題を解決できます。

サイトのバックアップを作成してスケジュールすることが不可欠です。 これらの計画されたバックアップは、サイトが危険にさらされた場合に、損傷前のバージョンに簡単に復元できるようにするため、サイトのセキュリティポリシーの不可欠な部分です。

ハッキングの場合だけでなく、事故や技術的なエラーの場合にも、バックアップをとることで、すぐにサイトを元に戻して実行できるようになります。

私たちの主要で不可欠なセキュリティ対策のリストはここで終わります!

これで、セキュリティ狂信者のためのWordPressセキュリティのヒントについて説明する第2部に到達しました。 これは、Webサイトのさまざまな保護レイヤーが必要な管理者向けです。

WordPressシークレット認証キーを設定していることを確認してください

wp-config.phpには8つのWordPressセキュリティキーと認証キーがあります。これらは任意の変数に過ぎず、データベースへの保存方法にランダムな要素を追加することでWordPressパスワードを推測するのが難しくなります。

使い方を見てみましょう。

これらのキーを共有したり公開したりすることはできません。

ログイン試行を制限する

ブルートフォーシングと、ハッカーがそれを使用してパスワードを把握する方法については、すでに説明しました。 この理由から、ログイン試行を制限するメカニズムを導入することが不可欠です。

幸いなことに、これを行うプラグインがあります。 「LimitLoginWordPress」プラグインは、多くの間違ったパスワードの試行を検出し、特定の時間、それ以上の試行を無効にします。その結果、ブルートフォース攻撃が失敗し、サイトのセキュリティが向上します。

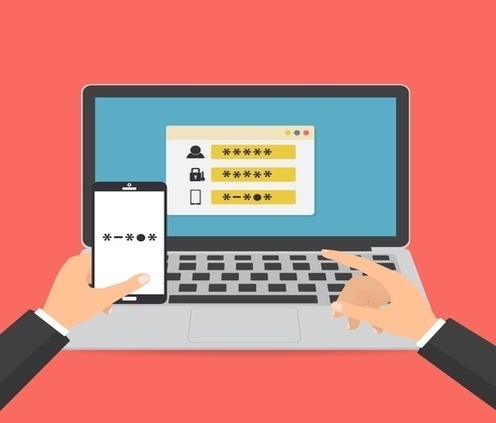

二要素認証を有効にする

二要素認証または2FAは、WordPressログインを保護するための非常に効率的な方法です。 2FAを有効にすると、WordPress管理者にログインするたびに、通常のパスワードに加えて、時間ベースのセキュリティトークン(すべてのユーザーに固有)が必要になります。 このセキュリティトークンは、通常60秒である短い期間内に期限切れになります。

これにより、ログイン資格情報を持っている場合でも、誰もがログインにアクセスすることが非常に困難になります(現在のセキュリティトークンを持っていないため)。

したがって、2FAを有効にすることは、ログインを強化し、ログインの詳細に対するブルートフォース攻撃を回避するための完全な方法です。

PHPの実行を無効にする

ハッカーがサイトにアクセスした場合、最初に行うことの1つは、ディレクトリ内からPHPを実行することです。 賢明なことは、これを完全に無効にすることです。 そうすれば、WordPress Webサイトに何らかの脆弱性が存在する場合でも、この保護により、サイトを妨害するハッカーの残りの取り組みが積極的に破壊されます。

これはWordPressのセキュリティに向けた強力なステップであり、WordPressを必要とする特定のテーマやプラグインの破損につながる可能性がありますが、それでも最もリスクの高いディレクトリwp-includesおよびuploadsに実装することをお勧めします。

次のコードを追加することにより、.htaccessファイルを介してこの保護を実装できます。

ファイル編集を無効にする

デフォルトでは、WordPress管理者はPHPファイルを編集できるため、Webサイトの作成の初期段階では、通常、プラグインとテーマファイルをいじります。 ただし、当社のWebサイトが開発されると、この編集オプションはほとんど使用されなくなります。

したがって、Webサイトが稼働したら、WordPress管理者のファイル編集を無効にすることをお勧めします。 これは、ハッカーがなんとかサイトにログインしたとしても、編集権限がなく、ファイルを変更して邪悪なスキームを実行することができないためです。 ファイル編集を無効にするには、wp-config.phpファイルに次のコマンドを挿入します。define('DISALLOW_FILE_EDIT'、true);

WordPressデータベースを分離する

同じデータベースにすべてのサイトを作成し、そのうちの1つでも侵害された場合、同じデータベースでホストされている他のすべてのWordPressサイトもハッキングされるという大きな脅威にさらされます。 WordPressをインストールするときは、常に新しいデータベースを作成し、それに別のデータベース名、データベース、およびパスワードを指定する必要があります。 これらが、使用する他のサイトやログインとは異なることを確認してください。

これが行うことは、あなたのサイトの1つがハッキングされた場合、同じ共有ホスティングアカウント上でも感染が他の場所に広がるのをやめるということです。

使用していない場合は、XML-RPCを無効にします

アプリケーションは、API(Application Programming Interface)と呼ばれるものを介してWordPressにアクセスできます。 簡単に説明すると、XML-RPCの例では、電話アプリケーションを使用してサイトを更新しています。 XML-RPC機能を使用する特定のプラグインもあります。

ただし、サードパーティのアプリケーションを使用しておらず、WordPressプラグインのいずれもXML-RPCを介してWebサイトを使用していないことが確実な場合は、XML-RPCをハッキングするツールとして使用できるため、無効にすることをお勧めします。サイト。

wp-config.phpファイルを保護します

wp-config.phpファイルは、データベースのログイン情報、パスワードソルトのハッシュなど、必要な多くの構成設定を格納する最も重要なデータの1つです。ここに侵入したくないため、セキュリティ対策が必要です。この重要なWordPress構成ファイルを保護するには、ファイルを作成する必要があります。

PHPの実行を無効にしていない場合(ポイント15で説明)、次のコマンドを.htaccessファイルに追加します。

ファイアウォールをインストールする

非常にシンプルにするために、Software Fireballは、物が入ったり出たりするのを防ぎます。 この場合、ハッカーがWebサイト(またはWebサイトのパーティ)に近づくのを防ぐのに役立ちます。 Webアプリケーションファイアウォール(WAF)を使用する必要があります。また、WordPressホスティングサービスで一般的に無料で利用できる最も信頼性の高いオープンソースファイアウォールの1つは、「ModSecurity」ファイアウォールです。

あなたのホスティングサービスがこれを提供しているかどうかを知ることができ、提供している場合は、それを利用して有効にすることができます。

理想的には、コンテンツ配信ネットワークファイアウォール(CDN)を使用して、豊富なリソースを高速に提供することでサイトのパフォーマンスを向上させる必要があります。 CDNは、WordPressのセキュリティに関する多数の問題からWebサイトを保護します。

PHPエラーレポートを停止します

エラー報告は、エラーを認識し、迅速に修正できるため、Webサイトの開発時に役立ちます。 しかし、稼働中のWebサイトでエラー報告を有効にすると、ハッカーにとって非常に重要な手がかりとなり、ハッカーの仕事が本来よりもはるかに快適になります。 エラーレポートは、それを探している人に重要な情報を提供することができます。

したがって、サイトが公開されたらPHPエラーレポートを無効にすることで、少なくともWebサイトに関する機密情報の開示によって引き起こされるWordPressのセキュリティリスクを最小限に抑えることができます。 PHPエラー報告を無効にするには、以下のようにphp.iniファイルに変更を加えます。

セキュリティログを使用してWordPressのセキュリティを監視する

ログを監視することで、サイトで発生している攻撃を特定し、それらを阻止するための準備を整えることができます。 これは、WordPressのセキュリティを向上させるためのかなり良い方法です。 最小限の例を挙げると、ハッキングの試みの大部分が特定の領域(おそらくWebサイトが対応していない領域)からのものであることがわかった場合、ファイアウォールを使用してその領域をブロックできます。 定期的な監査ログを保持するには、セキュリティ監査プラグインを使用することをお勧めします。

それで全部です!

これで、WordPressサイトを完全に保護するための長い包括的なガイドが終了しました。 あなたが以前にあなたのウェブサイトを確実にすることについてあまり考えていなかったならば、このチェックリストがあなたにとって少し圧倒されたかもしれないことは間違いありません。 しかし、良いことは、これらのステップのほとんどは、それらを実行するためにあなたに多くの労力を必要とせず、時間が経つにつれて、それはあなたのWordPressメンテナンスルーチンの定期的な部分になるでしょう。 公平を期すために、ほとんどの人は上記のすべてのステップを実行するわけではありません。それは問題ありません。 しかし、これらのセキュリティ対策を実施すればするほど、サイトはより安全になります。 あなたからの少しの余分な努力は今、大いに役立つでしょう!