¡Mi sitio web fue pirateado! ¿Qué debería hacer ahora?

Publicado: 2022-07-19¡Hola amigos!

En este blog, explicaremos a fondo todos y cada uno de los aspectos relacionados con la piratería de cualquier sitio web creado con WordPress, WHMCS o PHP. También te explicaremos los pasos para recuperar un sitio web pirateado.

¿Alguna vez has pasado por esta situación en algún momento de tu vida?

¡Mi sitio web fue pirateado! ¿Qué debería hacer ahora?

Déjame decirte que hay varios factores que conducen a la piratería de un sitio web. Una sola puerta trasera/escapatoria es lo suficientemente capaz de infectar cualquier tipo de sitio web, ya sea un sitio web de WordPress, un sitio web de WHMCS, un sitio web creado con php o cualquier otro sitio web creado con CMS.

¿Cómo saber si tu sitio web está realmente pirateado?

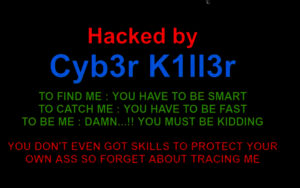

Hay muchas formas de averiguar si su sitio web está realmente pirateado. A veces, los piratas informáticos simplemente han desfigurado su sitio web con algunas de sus propias páginas personalizadas con letreros que dicen " Hackeado por ... En esos casos, es muy fácil entender que su sitio web ha sido pirateado y ahora está bajo el control del pirata informático".

Pero a veces los piratas informáticos no muestran ni revelan que su sitio web ha sido pirateado por ellos porque quieren usarlo para algún trabajo ilegal durante el tiempo que puedan.

¿Cómo fue hackeado su sitio web?

Una vez que te enteras de que tu sitio web ha sido pirateado, muchas preguntas siguen rondando en tu mente como ¿Cómo sucedió? ¿Por qué fue hackeado? ¿Cuándo se hackea?

Así que amigos, sigan leyendo este blog para encontrar todas las respuestas…

Lea también: Habilite la lista gris para proteger los correos electrónicos del spam

Estas son algunas de las formas comunes en que los piratas informáticos toman el control de su sitio web:

1. Adivinando la contraseña (Fuerza bruta): Una contraseña simple es la forma más común a través de la cual los piratas informáticos toman el control de cualquier sitio web. Los piratas informáticos intentan algunos intentos aleatorios adivinando contraseñas que son muy fáciles de adivinar. Asegúrese de que su contraseña no esté en esta lista

Por eso es muy recomendable generar una contraseña segura y difícil de adivinar para evitar que estos ataques tengan éxito en el futuro.

2. Vulnerabilidad/Puerta trasera

¿Qué es la vulnerabilidad?

Es muy importante comprender qué es la vulnerabilidad, así que tomemos un ejemplo de su propia casa. Suponga que en su casa hay muchas ventanas y puertas que mantiene cerradas, pero hay una sola ventana que parece cerrada desde afuera pero que en realidad no está cerrada y si alguien se da cuenta, simplemente puede entrar y tener acceso al toda la casa. Esto se llama vulnerabilidad.

La vulnerabilidad también se conoce como debilidad y esta debilidad puede ser una ventaja para el atacante.

Los atacantes usan esta ventaja e intentan obtener información confidencial que se supone que no deben tener o incluso pueden ingresar al sistema.

¿Qué hacer cuando su sitio web es pirateado?

Hay algunos pasos que debe seguir inmediatamente una vez que descubra que su sitio web ha sido pirateado:

1. Haga que su sitio esté fuera de línea hasta que se resuelva el problema: simplemente puede hacer que su sitio esté fuera de línea a través de la regla .htaccess para que nadie acceda a su sitio web excepto usted. Puede hacer esto para evitar que todos vean su sitio web infectado desde el exterior para que pueda limpiar su sitio sin ninguna interferencia. Además, las personas que intenten acceder a su sitio no se enfrentarán a códigos maliciosos o archivos de spam. lee este blog

>> Bloquee a todos para acceder a su sitio web excepto a usted mismo - htaccess >> Proteger el servidor de correos electrónicos no deseados a través de listas grises

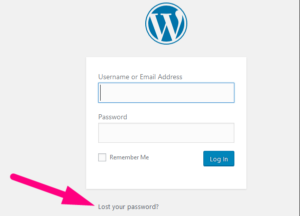

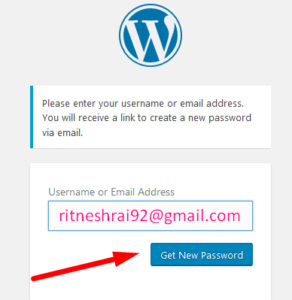

2. Cambie la contraseña de su cuenta : una vez que descubra que su sitio web está pirateado, cambie la contraseña de su cuenta de inmediato. A veces, cambiar la contraseña le permite recuperar el control. Nunca establezca contraseñas fáciles. Si tiene un sitio web de WordPress, simplemente vaya a la página de inicio de sesión de su sitio web y haga clic en Perdió su contraseña

Ingrese aquí su nombre de usuario o dirección de correo electrónico para obtener un enlace para obtener una nueva contraseña

Pero si el pirata informático ya había cambiado el nombre de usuario o la dirección de correo electrónico, en ese caso debe esforzarse más desde el backend. Para cambiar el nombre de usuario o la dirección de correo electrónico de tu WordPress, lee este blog

3. Verifique todos los archivos modificados recientemente : es muy obvio que el atacante podría haber modificado los archivos con sus propios códigos personalizados en cualquiera de sus archivos o más. Por lo tanto, verificar los últimos archivos modificados será muy beneficioso. Lea este blog >> ¿Cómo verificar los últimos archivos modificados en cPanel?

4. Verifique si hay malware: si está alojado en Redserverhost , Redserverhost ha instalado Imunify360 para tratar con dichos sitios web infectados por motivos de seguridad especiales. Imunify360 detecta los malwares en un sitio web y cambia automáticamente el nombre de public_html para que nadie pueda acceder a él. Y tan pronto como se cambia el nombre de public_html , el sitio web comienza a arrojar un error 404. lee este blog

4. Realice una copia de seguridad de la cuenta completa del estado actual : una vez que descubra que su sitio web ha sido pirateado, se recomienda encarecidamente realizar una copia de seguridad de toda la cuenta en el estado actual. Digo esto solo porque al menos después de hacer una copia de seguridad, tendrá todos los archivos y carpetas, bases de datos con usted, sin embargo, están infectados, eso no es un problema, puede investigarlo y solucionarlo más tarde. Pero supongamos que si no tiene la copia de seguridad con usted y de repente descubre que el pirata informático ha eliminado todos los archivos/carpetas junto con la base de datos, ¿cuál es la opción que le queda? Completamente en blanco.

Tener algo es mucho mejor que no tener nada.

¿Cómo limpiar un sitio web infectado?

1. Compare el estado actual del archivo de copia de seguridad con la copia de seguridad limpia anterior : si tiene la copia de seguridad anterior, puede compararla con la copia de seguridad actual e identificar qué se ha modificado. Pruebe Diffchecker . Una vez que haya terminado de comparar los archivos, simplemente reemplace los archivos con archivos que no estén infectados. Si no tiene la copia de seguridad anterior, no se preocupe, simplemente continúe leyendo.

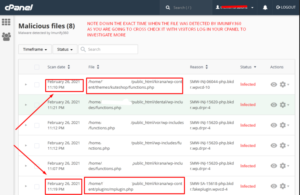

2. Compruebe si hay archivos infectados detectados por Imunify360 (en Redserverhost): si utiliza los servicios de alojamiento de Redserverhost, puede encontrar fácilmente los archivos infectados porque Redserverhost ha instalado Imunify360 en cada cuenta de cPanel para fines especiales de seguridad. Este Imunify360 no solo detecta el archivo infectado, sino que también lo pone en cuarentena y cambia el nombre de public_html a un nombre diferente.

Ahora es el momento de una investigación más profunda. Una vez que esté dentro de su cPanel, simplemente vaya a Imunify360 e identifique los archivos cargados y modificados recientemente y confirme la fecha y la hora de los cambios con el usuario que los cambió rastreando la dirección IP del registro de visitantes.

Dentro de Imunify360 puede obtener la hora exacta en que Imunify360 detectó el archivo y una vez que obtenga la hora exacta en que se cargó el archivo, lo que puede hacer es rastrear la dirección IP del visitante que realmente intentó acceder a su cPanel en ese momento particular de la sección métrica.

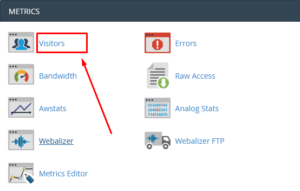

Hay varias herramientas en la sección Métricas como Visitantes, Webalizer, Raw Access, etc. que pueden ayudarlo a rastrear el resumen detallado de los visitantes junto con sus direcciones IP y a qué hora exactamente visitaron su sitio.

La más útil entre estas herramientas es la herramienta Visitantes , que le brinda un resumen detallado de los visitantes. Simplemente vaya a la sección Métrica en su cPanel y haga clic en la herramienta Visitantes.

Solo asegúrese de mantener abierta la sección Visitantes en una pestaña y la página Imunify360 en otra pestaña para que pueda investigar sin problemas.

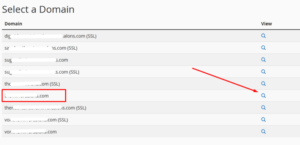

Aquí debe hacer clic en el ícono de la lupa que se encuentra frente a su nombre de dominio.

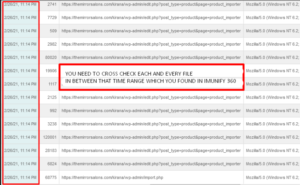

Ahora aquí verá diferentes direcciones IP junto con la URL, la hora y las URL de referencia, como se muestra en la imagen a continuación.

Aquí debe verificar todos los archivos a los que se accedió durante ese intervalo de tiempo (media hora antes y después de que se detectara el archivo infectado) que vio en Imunify360

Entonces, de esta manera, tendrá una idea de qué visitantes intentaron acceder a su sitio web y en qué archivo inyectaron el código malicioso.

Una vez que haya encontrado los archivos sospechosos, ábralos e intente leer los códigos, definitivamente encontrará contenido sospechoso en su interior, elimínelo por completo.

3. Busque la función PHP maliciosa más común, como base64: para encontrar base64 en todo su cPanel, lea este blog >> https://blog.redserverhost.com/how-to-find-base-64-code- en-tu-todo-cpanel/. Una vez que encuentre los archivos donde está presente la función PHP base64, esos archivos podrían ser sospechosos porque la mayoría de los piratas informáticos usan la función php base64 para que nadie pueda descubrir sus códigos ejecutando ningún código php.

4. Elimine todas las aplicaciones o complementos innecesarios y usados: nunca debe instalar complementos anulados que se ofrecen sin costo, diseñados para causar daño y recopilar información. Entonces, si alguna vez instaló dichos complementos, elimínelos al instante.

5. Asegure su public_html: Los permisos pueden ser muy importantes cuando se trata de alojar su sitio web. Los permisos pueden permitir que nuestra computadora servidor escriba y edite sus archivos. Junto con eso, algunos archivos deben protegerse contra escritura y edición, como medida de seguridad. lee este blog

Si desea proteger y fortalecer su sitio de WordPress, visite los enlaces que figuran a continuación:

Cómo hacer que su sitio de WordPress sea más seguro

¿Cómo proteger la carpeta wp-content de su sitio web de WordPress?

¿Cómo proteger el archivo wp-config.php en su sitio de WordPress?

¿Cómo detener el acceso a archivos confidenciales de su sitio de WordPress?

¿Qué pasos se requieren una vez que descubre que su sitio WHMCS está pirateado?

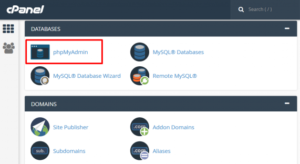

Una de las causas más comunes de piratería es la contraseña insegura. Entonces, una vez que descubra que su sitio WHMCS está pirateado, intente cambiar la contraseña de administrador de inmediato. Y es muy obvio que el pirata informático también podría haber cambiado la dirección de correo electrónico utilizada en WHMCS. Entonces, si no puede cambiar la contraseña desde la interfaz, no se preocupe, aún puede cambiar la dirección de correo electrónico a una nueva dirección de correo electrónico nueva a través de phpMyAdmin en cPanel.

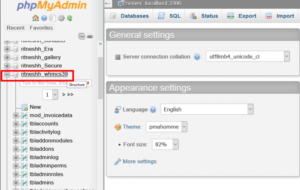

Inicie sesión en su cPanel y vaya a PhpMyAdmin

Ahora vaya a la base de datos asociada de WHMCS. Para encontrar el nombre de la base de datos, vaya a su directorio de instalación de whmcs y busque configuration.php. En este archivo obtendrá db_username, db_password, db_name, etc. Mantenga este archivo abierto en una nueva pestaña y regrese a la página de phpMyAdmin.

Una vez que encuentre la base de datos, haga clic en ella.

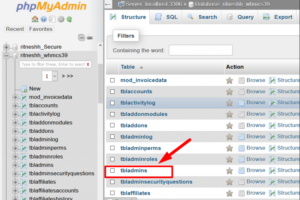

Ahora haga clic en la tabla ' tbladmins '.

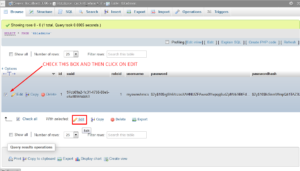

Ahora marque la casilla y haga clic en la opción Editar

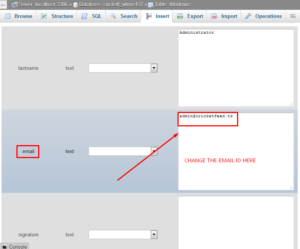

En la página siguiente, desplácese hacia abajo hasta la sección de correo electrónico y cambie la dirección de correo electrónico

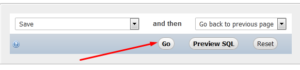

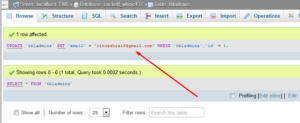

Una vez que haya cambiado con éxito la dirección de correo electrónico, simplemente desplácese hacia abajo hasta la parte inferior de la página, haga clic en el botón Ir

¡Felicidades! La dirección de correo electrónico se ha actualizado correctamente.

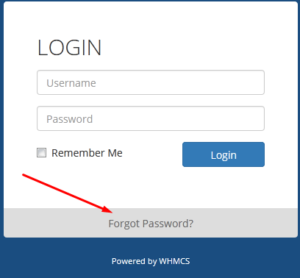

Ahora debe visitar la página de inicio de sesión de WHMCS y hacer clic en ¿Olvidó su contraseña ?

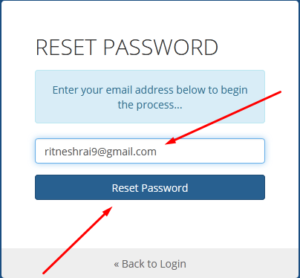

Aquí ingrese la dirección de correo electrónico que ha actualizado recientemente en PhpMyAdmin

Finalmente, haga clic en Restablecer contraseña para recibir el enlace de cambio de contraseña.

Entonces, de esta manera, podrá arrebatarle el control al hacker. Pero no puede simplemente relajarse ahora porque es mejor agregar algunas medidas de seguridad adicionales para prevenir los ataques.

Podemos cambiar la configuración predeterminada de WHMCS para mejorar la seguridad. Esto incluye:

1. Cambiar el directorio de administración: Cambie el nombre del directorio de administración de 'admin' a otro que sea difícil de adivinar. lee este blog

2. Restricción de dirección IP :

Para una mayor protección, podemos establecer un límite para acceder al área de administración solo para el personal. Eso permite la dirección IP del personal solo al área de administración de WHMCS. Esto se hace creando un archivo con el nombre .htaccess dentro de su directorio de administración de WHMCS, con el siguiente contenido:

orden denegar, permitir permitir desde 102.34.5.167 permitir desde 198.76.54.132 Negar todo

Para saber más sobre ¿Cómo asegurar y fortalecer su sitio WHMCS? lee este blog

Si disfrutó de este blog, considere seguirnos en Facebook y Twitter.

Página de Facebook: https://facebook.com/redserverhost

Página de Twitter: https://twitter.com/redserverhost

Si tiene alguna consulta, no dude en hacérnosla saber a través de la sección de comentarios a continuación.