Top 7 des mesures de cybersécurité à mettre en œuvre en 2021 : protégez-vous des menaces avant qu'elles ne vous parviennent

Publié: 2021-04-30De nos jours, la cybersécurité doit être prise très au sérieux. Au cours des dernières années, nous avons constaté une augmentation à la fois des cyberattaques et des nouvelles réglementations et méthodes à mettre en œuvre pour les combattre. Pourtant, dans la plupart des endroits, vous pouvez effectuer un téléchargement d'apk gb whatsapp sans lever de drapeau rouge.

La plupart de ces attaques et/ou violations ont été centrées sur l'obtention de données personnelles qui peuvent ensuite être utilisées pour quelque chose d'aussi bénin que des campagnes de marketing ciblées ou quelque chose de beaucoup plus néfaste comme la vente de vos données sur le marché noir.

Dans le pire des cas, cela peut conduire à un vol d'identité, les pirates abusant de vos données pour leur propre gain financier ou même à des fins criminelles. Vous protéger de ces menaces vous évite d'avoir à faire face à des factures de carte de crédit astronomiques ou même à des mandats d'arrêt.

Inquiet pour votre #cybersécurité ? Dans cet article, vous trouverez quelques-unes des meilleures mesures que vous pouvez mettre en œuvre pour l'améliorer !

CLIQUEZ POUR TWEETERNaturellement, si la collecte de données personnelles est la menace la plus importante, ce n'est en aucun cas la seule. Les attaques DDoS chercheront à surcharger votre site avec un faux trafic, désactivant ainsi l'accès des vrais utilisateurs à votre contenu. Relativement plus anciens mais toujours utilisés, il existe également divers types d'enregistreurs de frappe, de virus et de chevaux de Troie. Tous sont basés sur des logiciels qui sont, d'une manière ou d'une autre, installés sur votre ordinateur. Ce logiciel enregistrera toutes les données que vous entrez via le clavier et la souris, les répliquera indéfiniment jusqu'à ce que votre ordinateur devienne inutilisable, ou permettra aux pirates d'accéder directement à vos données qui peuvent ensuite être copiées, modifiées ou supprimées.

Tout ce qui tourne autour de la cybersécurité est intrinsèquement lié. Alors que les pirates développent de nouvelles façons d'accéder à des données qu'ils ne devraient pas, les experts en sécurité développent de nouvelles façons de les arrêter. C'est un cycle sans fin avec les deux côtés de la médaille essayant de prendre le dessus mais sans jamais réussir, du moins pas à long terme.

Puisque nous sommes du côté des gentils, nous avons passé en revue certaines des meilleures façons de protéger à la fois vos données et celles de vos utilisateurs.

1. Utilisez des VPN

Vous avez probablement vu des publicités sur le Web qui vous avertissent des dangers de la navigation sans la protection d'un VPN. Habituellement, vous vous contentez de les parcourir et de continuer ce que vous faites, mais ces avertissements ne sont pas aussi bénins que vous le pensez.

Tout d'abord, voyons ce que sont les VPN.

Un VPN, ou réseau privé virtuel, sans devenir trop technique, masque votre adresse IP, créant une connexion réseau privée à partir d'une connexion publique, garantissant ainsi l'anonymat et la confidentialité. Ce commutateur élimine en toute sécurité bon nombre des dangers susmentionnés auxquels vous pourriez être confronté à cause de logiciels malveillants.

Un gros problème avec les VPN est qu'il existe de nombreuses solutions qui fournissent le service, il est donc très difficile de déterminer laquelle est la meilleure pour vous ; gardez à l'esprit qu'il n'y a pas de solution universelle, mais au lieu de cela, vous vous en tirerez probablement mieux si vous ciblez un service axé sur quelque chose de spécifique que vous recherchez également.

Heureusement, il existe un site Web qui rassemble tous les fournisseurs de VPN pertinents en un seul endroit, les triant et les classant pour vous fournir suffisamment de données pour prendre une décision éclairée : VPNSurfers.

Pour le dire franchement, VPNSurfers est une liste qui vous redirige vers des services ; cependant, c'est bien plus que cela. Vous aurez accès à des critiques, des comparaisons et des services qui sont même triés par niche pour une navigation plus facile. Des critiques d'extraits sont proposées pour chaque service présenté sur le site, avec l'ajout de critiques plus approfondies pour les services populaires.

Si vous ne voulez pas vous embêter à lire des critiques et que vous préférez un système global plus axé sur les notes, ne vous inquiétez pas car tout est noté de manière familière à cinq étoiles.

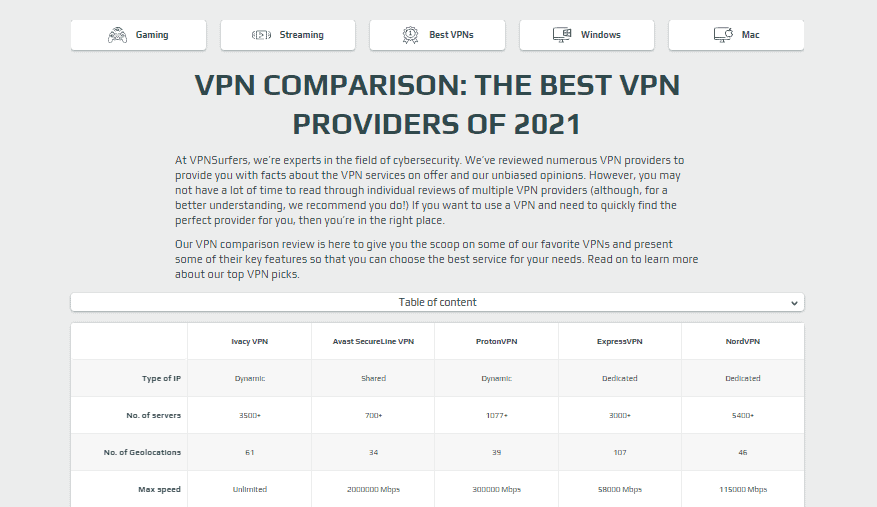

D'un autre côté, les examens approfondis vont très loin et ils sont tous structurés de la même manière (similaire à une section FAQ), touchant tous les mêmes points avant d'arriver à la conclusion finale. Ce concept facilite la comparaison de toutes les fonctionnalités clés par vous-même, mais même cela n'est pas nécessaire si vous ne voulez pas faire des allers-retours entre les onglets/fenêtres, car vous trouverez des comparaisons prédéfinies prêtes et en attente.

Les comparaisons offrent un tableau détaillé à l'avance pour un accès rapide et facile aux données que vous recherchez probablement tout en fournissant une analyse plus approfondie à ceux qui ont soif de données supplémentaires.

Enfin, tous les services sont commodément triés en sections. Pour n'en nommer que quelques-uns, ces sections incluent les meilleurs VPN à petit budget, les meilleures solutions VPN d'entreprise, les meilleurs nouveaux VPN, les meilleurs VPN pour les jeux, et plus encore. Étant donné que la base de données est importante, le fait d'avoir des filtres prédéterminés peut vous faire gagner du temps, vous pouvez ensuite passer à la recherche de services dans la section désignée, sans perdre votre temps sur un lot entier.

Pour montrer à quel point les VPN sont complémentaires aux autres services dans le domaine de la cybersécurité, il y a la section antivirus ; plus précisément, une section expliquant dans quelle mesure divers logiciels antivirus interagissent avec le VPN de votre choix. Encore une fois, la section est divisée en deux parties - la première montre à quel point un VPN fonctionne avec un logiciel antivirus, tandis que la seconde vous donne un aperçu de certains des services antivirus les plus populaires.

2. Évitez les Wi-Fi publics

Puisqu'il est étroitement connecté aux VPN, nous devons parler de Wi-Fi public. La première chose que la plupart d'entre nous faisons lorsque nous arrivons à un nouvel endroit est de demander le mot de passe Wi-Fi sans trop y penser. Ce n'est pas la meilleure idée. Ne laissez pas la présence d'un mot de passe vous tromper. Bien que protégé par un mot de passe, le Wi-Fi public est généralement l'endroit idéal pour les attaques malveillantes - n'importe qui peut se connecter au même réseau, et il est difficile de déterminer d'où vient l'attaque.

Parce que l'utilisation du Wi-Fi est toujours la meilleure méthode pour se connecter au Web que n'importe quel plan de données que vous pourriez avoir, il est très difficile de recommander de ne pas utiliser du tout le Wi-Fi public - ce n'est tout simplement pas réaliste. Au lieu de cela, nous revenons aux VPN déjà mentionnés.

Puisqu'ils transforment essentiellement les connexions publiques en connexions privées (ou du moins donnent l'illusion de le faire), les VPN sont l'outil parfait pour lutter contre les menaces les plus courantes associées au Wi-Fi public.

3. Utilisez des mots de passe forts et une authentification à deux facteurs

Nous admettrons tous qu'il est plus que fastidieux de s'inscrire sur un nouveau site puisque le mot de passe vous oblige à utiliser des lettres minuscules et grandes, des chiffres, des symboles, des hiéroglyphes, des proverbes latins et la langue longtemps oubliée des Mayas - sans aucun les espaces. Au fil du temps, les exigences en matière de mot de passe sont devenues de plus en plus élaborées. Cependant, ces exigences sont mises en place dans le seul but de protéger vos données (tant privées que personnelles). Il est recommandé d'utiliser des mots de passe aléatoires ou même des phrases complètes et de les changer au moins tous les trois mois pour garantir les meilleurs résultats. Essayez également de ne pas utiliser le même mot de passe sur chaque service et chaque appareil que vous possédez - oui, c'est plus facile, mais cela peut vous causer des problèmes sur toute la ligne.

Une étape au-dessus d'un mot de passe unique (quelle que soit sa complexité) est l'authentification à deux facteurs.

Avant, lorsque les smartphones n'étaient vus que sur les émissions de SF, les jetons étaient utilisés pour l'authentification à deux facteurs, presque exclusivement par les banques. Désormais, avec un accès au matériel et à un Internet abordable pratiquement partout, l'authentification à deux facteurs est facilement mise en œuvre via diverses applications que nous utilisons quotidiennement.

4. Gardez votre logiciel (antivirus) à jour

Celui-ci est essentiellement une évidence. Comme nous l'avons déjà mentionné, les pirates et les experts en sécurité sont dans un cercle vicieux essayant de se surpasser. Chaque fois qu'un nouveau logiciel malveillant apparaît, peu de temps après, il en va de même pour un correctif qui le protège.

Supposons que vous ne mettiez pas régulièrement à jour votre logiciel antivirus et votre logiciel en général, d'ailleurs. Dans ce cas, vous prendrez du retard dans ce cycle et laisserez donc la porte grande ouverte aux intrusions. Heureusement, la plupart des logiciels de nos jours, des systèmes d'exploitation sur tous les appareils aux applications antivirus et tout le reste, ont des mises à jour automatisées. Avec cette fonctionnalité activée, vous n'aurez pas à suivre toutes les mises à jour récemment publiées ; tout au plus, vous devrez autoriser une installation, mais le plus souvent, le processus se fait en arrière-plan sans même que vous le sachiez.

5. Utilisez des pare-feu

Très similaires aux logiciels antivirus, les pare-feu fonctionnent très bien comme première ligne de défense contre tout ce qui pourrait vous être lancé. Dans certains cas, vous serez averti qu'un logiciel nuisible tente d'accéder à vos données, et dans d'autres cas, ce logiciel sera carrément bloqué.

Les pare-feu par défaut proviennent de plusieurs endroits - Windows et macOS ont un pare-feu intégré sur lequel vous pouvez modifier les paramètres pour plus ou moins de protection. De plus, votre routeur doit également avoir un pare-feu intégré pour protéger le réseau à la source.

Le mauvais aspect des pare-feu est l'effet qu'ils ont sur les performances. Parce qu'ils filtrent tout ce qui se présente à eux, vous ressentirez parfois plus de pression sur votre ordinateur, ce qui rendra tout plus lent qu'il ne le serait sans pare-feu. Pourtant, d'une manière ou d'une autre, c'est un petit prix à payer pour la sécurité supplémentaire.

Comme vous vous en doutez, plus votre matériel et votre connexion Internet sont solides, moins vous sentirez que tout ralentit.

6. Sauvegardez vos données

Vous devez toujours sauvegarder votre travail. Il n'y a probablement pas une seule personne parmi nous à qui on n'ait pas dit cela au moins une fois. Malheureusement pour nous, il est difficile d'apprendre des erreurs de quelqu'un d'autre, et généralement, nous devons perdre des données avant de nous ressaisir.

Les sauvegardes doivent être effectuées à la fois sur le cloud, pour un accès facile où que vous soyez, et sur des disques physiques non connectés au Web pour plus de sécurité. La mise en place de sauvegardes ne vous protégera pas directement d'une attaque potentielle, mais vous facilitera grandement la tâche. Même si vous devez finalement tout décomposer et recommencer, ce sera d'autant plus simple et rapide grâce aux données que vous avez sauvegardées.

Vous pouvez configurer des sauvegardes automatiques qui transfèrent vos données vers le cloud, ou vous pouvez transférer les données manuellement sur un disque dur externe, par exemple - il existe de nombreuses façons de procéder au processus de sauvegarde, mais une chose ne peut être niée ; c'est l'une des mesures cruciales que vous pouvez prendre pour améliorer votre cybersécurité.

7. Suivez l'actualité de la cybersécurité

Cette dernière mesure est aussi celle qui a la portée la plus large. Vous ne saurez pas quel logiciel est le meilleur à utiliser si vous ne savez pas quelles sont les menaces. Bien sûr, personne ne s'attend à ce que vous deveniez soudainement un expert certifié en lisant un article ou deux, mais afin d'assurer votre protection, vous devrez vous renseigner sur ces sujets et le faire du point de vue des deux côtés.

La première chose serait de connaître les menaces qui circulent sur le web à un instant donné. La seconde est de savoir quel logiciel a été développé en réponse à ces menaces et de l'implémenter en conséquence.

Certaines de ces méthodes ne nécessitent aucune action directe de votre part. D'autre part, d'autres donnent plus d'accès à un pirate mais nécessitent un certain type d'action de votre part. Quelque chose dans le sens de donner vos données dans un e-mail de phishing et/ou d'ouvrir des fichiers dangereux. Dans ces cas, les retombées pourraient être drastiques et de grande envergure (laissant des systèmes d'exploitation entiers dans un état non fonctionnel dans les pires scénarios). Ainsi, savoir quelles sont les menaces les plus couramment utilisées à un moment donné est inestimable.

Sommaire

De nouvelles méthodes d'attaque sont conçues chaque jour, et bien sûr, une grande partie de la protection dont vous aurez besoin est automatisée de nos jours, mais il y a encore certaines actions que vous devrez prendre manuellement pour une protection complète.

Il est important de garder une longueur d'avance, afin de ne pas être pris au dépourvu et de ne pas retrouver vos données perdues, ou pire encore, volées.

Nous avons répertorié quelques-uns des moyens les plus simples mais les plus efficaces d'empêcher que cela ne se produise, et tous valent la peine d'être examinés, surtout s'il s'agit de quelque chose d'aussi indolore que de parcourir une liste et de choisir la meilleure option pour vous-même, comme vous ferez avec la base de données VPNSurfers.