Combattere i problemi di stabilità informatica con l'architettura aziendale

Pubblicato: 2022-01-26Più che nei primi anni, sembrerebbe che tutte le informazioni siano state violate quando si tratta della quantità di dettagli fuori posto nelle violazioni, insieme al numero di attacchi informatici a società, governi e uomini e donne.

Con la crescente complessità delle tecnologie aziendali, e certamente la misurazione delle funzioni aziendali totali in tutto il mondo, le aziende sono molto più suscettibili che mai alla prospettiva di alcuni dei principali attacchi alla sicurezza informatica che abbiamo mai notato.

I programmi interconnessi in tutto il mondo, le operazioni software e i miglioramenti che hanno cercato di rendere il mondo "più piccolo" hanno in cambio accelerato le dimensioni e l'impatto delle minacce alla sicurezza informatica affrontate. In che modo l'architettura aziendale (EA) può consentire alle aziende di proteggersi da questi attacchi informatici?

Un'assenza di visibilità

Una delle principali sfide in gioco è che i professionisti IT o delle possibilità faticano ad avere una visibilità cristallina sull'azienda.

Oltre a riconoscere le dimensioni dei portafogli di software e know-how tecnologico, ci saranno anche ora complicazioni con silos organizzativi e informativi, con unità sofisticate o con informazioni duplicate o sperperate. Se un'impresa non è in grado di comprendere e conoscere la propria struttura, è destinata a fallire con stabilità. In effetti, un'organizzazione tipica può impiegare 191 volte per riconoscere le violazioni delle informazioni, durante le quali la somma dei dati persi potrebbe avere un effetto negativo significativo sull'organizzazione.

La crescita dei programmi contribuisce anche a un altro dilemma, ovvero che un'organizzazione non può affrontare i problemi di sicurezza del terzo incontro. Anche se un'organizzazione ha un'amministrazione casuale incredibilmente solida, può comunque essere vulnerabile fondamentalmente a causa di un punto debole in un fornitore di servizi di posta elettronica, o un programma operativo o simili. In questo tipo di attività, le aziende sono ulteriormente suscettibili agli attacchi di malware, che possono costare a un'azienda in genere 2,4 milioni di dollari.

Allo stesso tempo, la trasformazione elettronica sta accumulando velocità. Sebbene sia in corso molto tempo prima che COVID-19 sia diventato parte del vernacolo mondiale, la pandemia ha accelerato l'adozione delle tecnologie digitali di diversi anni, spinta dalla necessità di "andare a distanza" quasi subito. Al contrario, stiamo vedendo la superficie di aggiornamenti di pacchetti software, leggi e sistemi che possono svelare nuove trappole per la stabilità informatica.

Senza una supervisione produttiva a lungo termine dell'amministrazione delle minacce o dei problemi di conformità, le organizzazioni non possono sperare di rimanere protette.

Esempio: squadra di hacker REvil

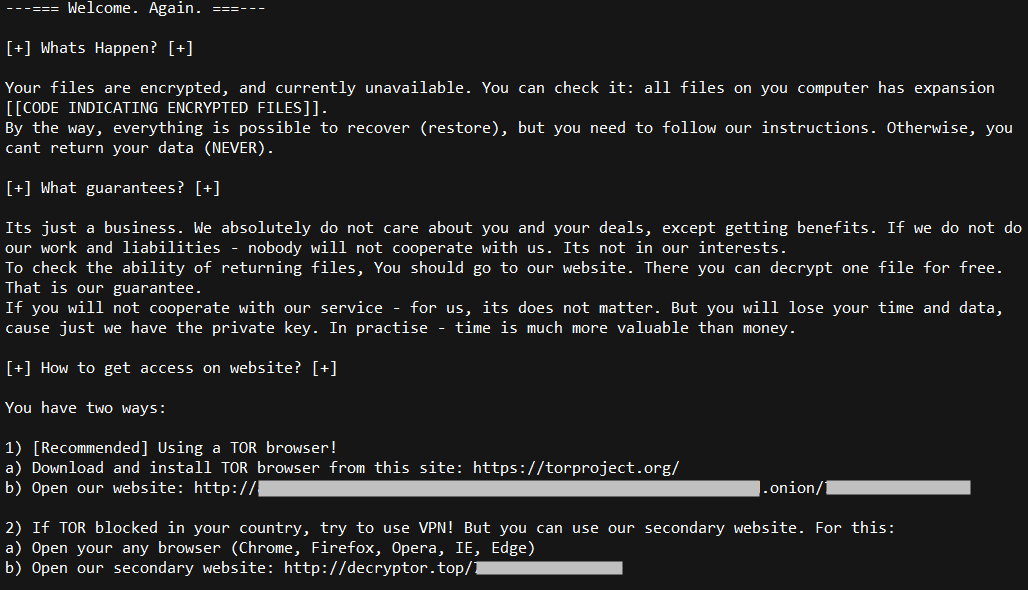

Nel luglio 2021, il gruppo di hacker russo REvil, una banda di criminali informatici riconosciuti per aver estorto pagamenti alle vittime in cambio dello sblocco delle loro informazioni, ha effettuato uno dei più grandi attacchi ransomware della storia.

Violando i dispositivi della società di programmi software Kaseya con sede negli Stati Uniti, il gruppo è stato in grado di colpire le unità IT di un milione di aziende in tutto il mondo, chiedendo un riscatto di 70 milioni di dollari in Bitcoin per una decrittazione essenziale. È improbabile che questo sottile attacco, attrezzato per fornire down corporation in 17 nazioni in tutto il mondo, sia il precedente del suo genere.

Nonostante il pericolo crescente, numerose imprese sono in gran parte impreparate. Secondo la nuova ricerca IDG, solo circa l'80% dei leader IT e protezione senior ritiene che le proprie organizzazioni non abbiano un'ampia difesa contro gli attacchi informatici, nonostante i maggiori investimenti nella sicurezza IT costruiti nel 2020 per offrire con l'IT distribuito e fare il lavoro da- problemi abitativi.

In questo modo, è molto più importante che mai che le organizzazioni stabiliscano le loro difese ed siano informate dei rischi, assicurandosi di avere le alternative adeguate nell'area per proteggersi da questo tipo di assalti dall'uso di spot. L'architettura aziendale è un fattore chiave di questo per una serie di cause.

Presentazione dell'architettura aziendale

Una sottoarea dell'architettura aziendale, l'architettura di protezione è molto importante quando si superano le minacce alla sicurezza. L'architettura di sicurezza genera e mantiene un layout di sicurezza unificato che affronta i pericoli per un'organizzazione, anche se attualmente è forte e ripetibile.

Ad esempio, utilizzando SABSA o il NIST Cyber Safety Framework, i due framework di stabilità più ampiamente utilizzati, un'organizzazione può quindi utilizzare i processi di sicurezza appropriati per le opzioni che vengono implementate all'interno dell'azienda, proteggendo la conformità in tutta l'organizzazione.

Ciononostante, utilizzare e mantenere l'architettura di sicurezza non è facile: è necessario un repository centrale e gli architetti devono avere visibilità sull'intera architettura dell'azienda e sulle sue interdipendenze. Infine, le organizzazioni semplicemente non possono creare architetture di sicurezza produttive da zero e quindi vogliono essere in grado di applicare framework e benchmark frequenti.

Uno dei migliori approcci per superare questo problema è avere un'architettura aziendale correttamente gestita. Con l'architettura di business, le aziende avranno mappe e prodotti presenti di ogni singolo fattore dell'organizzazione e delle relazioni che li coinvolgono, il tutto salvato in un repository centrale.

Possedendo un controllo olistico di un'azienda, gli architetti aziendali possono avere una migliore supervisione dell'amministrazione delle minacce e dei problemi di conformità, il che è vitale per garantire difese potenti. In cambio, l'architettura dell'organizzazione può aiutare le organizzazioni sia in termini di visibilità che di scalabilità, servendo ad aumentare il loro grado di dettaglio di sicurezza e garantirne l'esistenza in ogni singola sede di un'azienda.

La linea di base

Poiché le organizzazioni si evolvono costantemente, le organizzazioni non sono più in grado di permettersi di affrontare i problemi di sicurezza informatica in modo uniforme. Gli attacchi informatici stanno chiaramente aumentando in termini di sofisticatezza, e quindi anche le nostre tattiche difensive. Ciò suggerisce maggiori processi e unità collegati che possono escludere efficacemente una mancanza di visibilità.

Se un'organizzazione aspetta troppo a lungo per farlo bene, potrebbe costare migliaia e migliaia di fatti e chili per mano di predatori informatici. Piuttosto, i progetti di trasformazione digitale di successo dovranno sfruttare i vantaggi aggiuntivi dell'architettura aziendale per consentire di migliorare il potenziale di un'organizzazione di proteggersi dalle minacce in continua evoluzione.

Michael D'Onofrio è CEO di Orbus Program .