WordPressマルウェア除去の簡単な手順

公開: 2021-10-01WordPressマルウェアの削除は、初心者にとって簡単な作業ではありません。 したがって、WPMarksは、簡単な手順をガイドするためにここにあります。

ハッキングされたWordPressサイトからマルウェアを削除するのは簡単なプロセスではありません。 また、 Googleがオンサイトレビューに30日間の制限を実装して、繰り返しの犯罪者がマルウェアを拡散するのを阻止しているため、侵害されたサイトを徹底的にクリーンアップすることがこれまで以上に重要になっています。

WordPressWebサイトでマルウェアを検出する方法

WordPressのウェブサイトやブログがハッキングされたか、悪意のあるソフトウェアやマルウェアに感染しているかどうかを判断する方法はたくさんあります。

あらゆる種類の脅威から保護するための最も重要な側面は防止です。これは、WordPressサイトからマルウェアを削除し、Webサイトを保護するために特定のアクションを実行する必要があることを意味します。

マルウェアがWebサイトに感染すると、多くのことが起こる可能性がありますが、確かなことが1つあります。それは、どれもポジティブなものではないということです。 WordPress Webサイトでマルウェアを検出するのに役立つ可能性のある、Webサイトが示す問題または異常なアクティビティは次のとおりです。

- WebやMySQLなどのサーバーリソースの使用を増やします。

- GoogleペナルティまたはGoogleブラックリスト

- サイトが危険にさらされていることを示すメッセージ– 「このサイトはハッキングされている可能性があります」 Googleメッセージ

- 不要な広告が表示される

- 大量のスパムメール配信

- WordPress用ランサムウェア

- WordPressに対するフィッシング攻撃

WordPressマルウェア除去の手順

WordPressサイトからマルウェアを簡単に削除するために実装できる簡単な手順は次のとおりです。

ステップ1:ウェブサイトのファイルとデータベースのバックアップを作成する

可能であれば、ウェブホストのサイトスナップショット機能を使用してサイト全体をバックアップします。 これは、サーバー全体の最も包括的なバックアップです。 ただし、かなり巨大になる可能性があるため、長時間のダウンロードに備えてください。

場所のいくつかはかなり巨大かもしれません。 たとえば、アップロードされたファイルは1GBよりも重要である可能性があります。 すべてのアップロードが含まれているため、 wp-contentフォルダーはサーバー上の仮想フォルダーです。 バックアッププラグインを実行できず、Webホストが「スナップショット」機能を提供しない場合は、Webホストのファイルマネージャーを使用してwp-contentフォルダーのzipアーカイブを作成し、そのzipファイルをダウンロードできます。

サーバーに多数のWordPressがインストールされている場合は、それらを個別にバックアップする必要があります。

ステップ2:ダウンロードしたバックアップファイルを調べます

サイトのバックアップが完了したら、それをコンピューターに保存し、zipファイルをダブルクリックして開きます。 あなたは見るべきです:

- WordPressコアファイル: WordPress.orgからWordPressをダウンロードして、ダウンロードしたファイルを自分のものと比較することができます。 もちろん、これらのファイルは必要ありませんが、違反の調査の後半で必要になる可能性があります。

- ファイルwp-config.php:これは、WordPressデータベースの名前、ユーザー名、およびパスワードが含まれているため重要です。これらは、復元プロセス中に使用されます。

- .htaccessファイル:これをバックアップしたかどうかを確認する唯一の方法は、FTPソフトウェア(FileZillaなど)またはコード編集アプリケーションでバックアップフォルダーを開くことです。 (角かっこなど)非表示のファイルを調べることができます ([非表示ファイルの表示]オプションにチェックマークを付けます)アプリケーションのUI内。

- wp-contentフォルダー:wp-contentフォルダーには、テーマ、アップロード、プラグインの3つ以上のディレクトリーが必要です。 アップロードしたテーマ、プラグイン、写真が表示されますか? この場合は、堅牢なサイトバックアップがあることを示しています。

- データベース:データベースをSQLファイルにエクスポートする必要があります。 この手順の間、データベースを削除することはありませんが、常にバックアップを保持することをお勧めします。

手順3:public_htmlサブディレクトリからすべてのファイルを削除します

サイトの完全バックアップがあることを確認したら、 public_htmlフォルダー内のすべてのファイルを削除します。 ただし、CGI-binフォルダー、および侵害されたファイルがないサーバー関連のディレクトリは削除しないでください。

同じアカウントで異なるWebサイトをホストしている場合は、それらもすべて侵害されていると推測できます。 交差感染はかなり蔓延しています。 すべてのサイトをクリーンアップした方がよいので、それらをバックアップし、バックアップをダウンロードしてから、それぞれについて以下の手順を実行します。

ステップ4:WordPressを再インストールします

これで、WordPressインストールの元の場所である場合はパブリックHTMLディレクトリに、WordPressがアドオンドメインにインストールされている場合はサブディレクトリに、Webホスティングコントロールパネルのワンクリックインストーラーを使用して、WordPressを簡単に再インストールできます。

サイトのバックアップを使用して、新しいWordPressインストールでwp-config.phpファイルを更新し、以前のサイトのデータベースクレデンシャルを利用します。 これにより、新しいWordPressインストールが既存のデータベースにリンクされます。 古いwp-config.phpファイルを再アップロードすることはお勧めしません。新しいファイルには新しいログイン暗号化ソルトが含まれ、ほぼ確実に侵害されたコードがないためです。

ステップ5:パスワードとパーマリンクをリセットする時が来ました

サイトにログインして、すべてのユーザー名とパスワードを変更します。 認識できないユーザーに気付いた場合は、データベースが危険にさらされているため、専門家に連絡して、データベースに望ましくないコードが残っていないことを確認する必要があります。

[設定]>>[パーマリンク]に移動して、変更を保存します。 これにより、 .htaccessファイルが復元され、サイトのURLが再び機能できるようになります。 サーバー上のファイルを削除するときに、ハッキングされた.htaccessファイルを残さないように、非表示のファイルを表示したことを確認してください。

ステップ6:すべてのテーマとプラグインを再インストールします

新しいダウンロードからテーマを再インストールします。 テーマファイルを変更した場合は、バックアップファイルに移動し、テーマの新しいコピーに変更を複製します。 どのファイルが盗まれたかわからない可能性があるため、以前のテーマをアップロードしないでください。

WordPressソースまたは有料プラグイン開発者からすべてのプラグインを再インストールします。 古いプラグインをインストールするのは良い考えではありません。 同様に、サポートされなくなったプラグインをインストールすることはお勧めできません。

ステップ7:バックアップから画像をアップロードする

これは難しい部分です。 古い画像ファイルをサーバーの新しいwp-content>>uploadsフォルダーにコピーして戻す必要があります。 ただし、その過程で侵害されたファイルを転送することは望ましくありません。 バックアップ内の各年/月のフォルダを注意深く確認し、各フォルダ内を確認する必要があります。

ステップ8:コンピューターをスキャンします

自分のコンピューターをスキャンしてウイルス、トロイの木馬、スパイウェアを探すのは良い考えです。

ステップ9:最後にそれらすべてのセキュリティプラグインをインストールします

まず、 iControlWP ShieldWordPressSecurityプラグインをインストールしてアクティブ化します。 次に、そのすべての設定を調べます。 最後に、監査機能を数か月間使用して、サイトのアクティビティを追跡することをお勧めします。

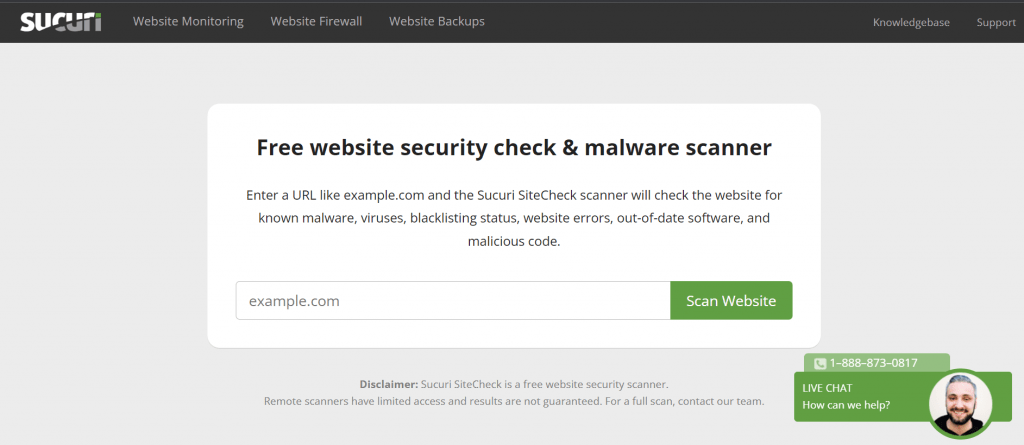

この後、マルウェア対策セキュリティとブルートフォースファイアウォールを実行し、サイトを徹底的にスキャンします。 Sucuriのサイトチェックを使用してサイトをスキャンし、見落としがないことを確認します。

あなたがプロでないなら、WordPressハックの根本的な原因を見つけるのは難しいかもしれませんが、あなたが鋭い目を持っていればそれは不可能ではありません。

まとめる

それだけです。WordPressマルウェア除去の簡単な手順についてすべてを学んだことを願っています。WordPressのウィジェットとは何かに関する記事を書くように依頼された訪問者のために、これに関する専用の記事があります。

この投稿を楽しんだら、 YouTubeチャンネルでWordPressビデオチュートリアルを購読してください。 Pinterestでフォローすることを忘れないでください。

あらゆる種類の訪問者の提案を受け入れます。それらは継続的に改善への動機付けとなります。 以下にコメントしてください。