スパムメールからサーバーを保護する方法は?

公開: 2022-07-25スパムメールからサーバーを保護する方法は?

概要:

今日、スパマーが大幅に増加したとき。 サーバーとクライアントの電子メールをスパム電子メールの送信から保護することが重要です。 このチュートリアルでは、サーバーがスパムや迷惑メールを送信しないようにするためのいくつかの方法について説明します。 一般に、大量の電子メール送信者は、商用目的で使用されるスパム電子メールの背後にある犯人ですが、ボットネットまたは侵害されたコンピューターを備えたネットワークによって大量に使用されます。 ただし、いくつかの基本的な手順に従って、サーバーをスパムメールの送信から保護することができます。

サーバーをスパムメールの送信から保護する4つの方法

サーバーを他の人にスパムや大量の電子メールを送信しないように保護するには、いくつかの異なる方法があります。 それらのいくつかを知るために以下のステップに従ってください:

- すべてのクライアントに対してSPFレコードを作成することも、すべてのクライアントが電子メールのセキュリティを強化することを必須にすることもできます。

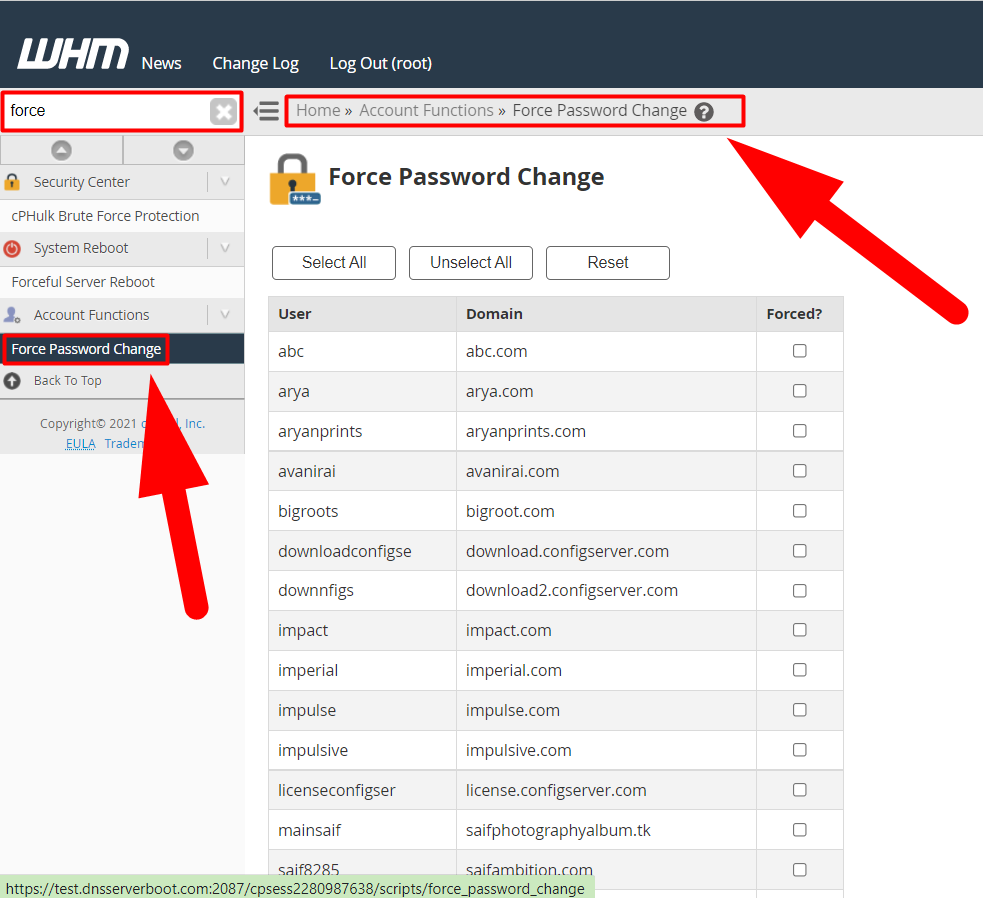

- サーバー上のすべてのcPanelおよび電子メールアカウントに強力なパスワードを使用するようにすべてのクライアントに推奨します。 [アカウント機能]>[パスワード変更を強制する]オプションに移動して、cPanelユーザーにWHMからパスワードを変更するように強制することもできます。

WHMでパスワードの変更を強制する - すべてのWebサイトで、プラグイン、ソフトウェア、およびテーマをアップグレードしてください。 アドオンを最新の状態に保つことで、侵害や脆弱性を回避できます。

- Webサイトのすべての機密ページで常にReCaptchaを使用してください。 ReCaptchaは、ボットからページを保護するために使用されるチューリングテストです。 訪問者が人間であるかどうかを判断するために使用されます。 自動ボットが情報を送信するのを防ぐため、ReCaptchaを使用することを強くお勧めします。これにより、サーバーが多数の不要なリクエストで溢れる可能性があります。

したがって、上記は、サーバーがスパムメールを送信するのを防ぐために使用できるいくつかの基本的な手法です。 しかし、疑問が生じます。これは、サーバーがスパムメールを送信するのを防ぐのに十分ですか? いいえ!! これらの戦術を使用しても、サーバーはスパムを送信します。

サーバーがスパムメールで溢れているかどうかを検出する方法は?

クライアントからメールを送受信できないチケットを受け取っている場合、またはクライアントが送信しているメールがスパムフォルダに入れられている場合。 これが発生した場合は、以下の記事に従って問題を解決するために、いくつかの追加手順を実行することをお勧めします。

スパムの発信元を追跡することから始めることができます。 ほとんどの場合、これは既存の電子メールアカウントか、サーバーで実行されているPHPメールスクリプトのいずれかです。 スパムの送信元の電子メールアドレスを見つけた場合は、すぐにそのパスワードを変更する必要があります。 郵送スクリプトがスパムの原因である場合は、スクリプトを無効にするか、正確な場所が見つかったらスクリプトファイルを削除してください。

スパムの発信元を検出するプロセスを以下に示します。 このタスクを実行するには、サーバーへのWHMまたはrootアクセスが必要です。

WHMの「メールキューマネージャー」を使用してスパムメール送信者を検出する

- WHMパネルにログインします。

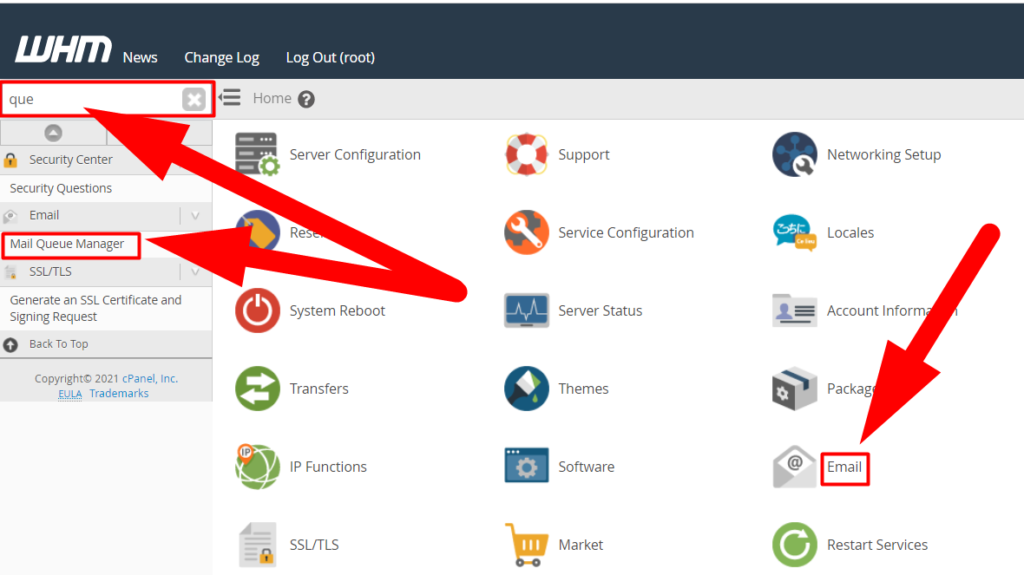

- [メール] >[メールキューマネージャー]に移動するか、左隅の検索バーにメールと入力して、結果から[メールキューマネージャー]オプションをクリックします。

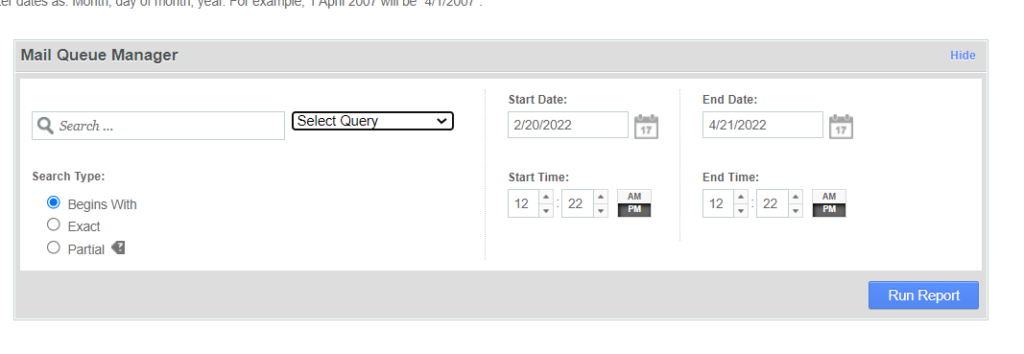

- 検索語を入力します。

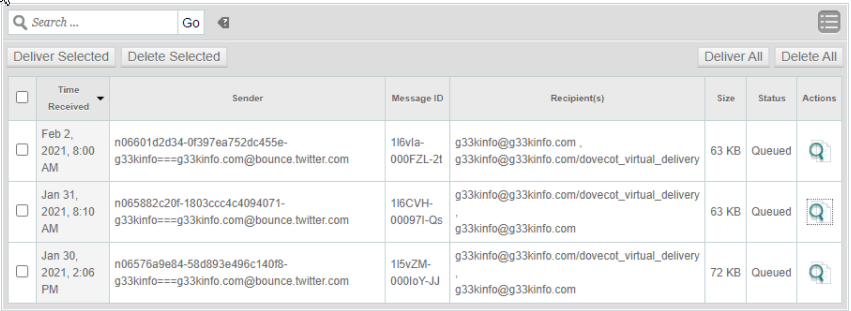

- 選択した期間中のメッセージのリストが表示されます。 継続的に繰り返されているメッセージまたは送信者を確認します。 拡大鏡アイコンをクリックすると、メッセージをさらに詳しく調べることができます。

- スパマーを調べるには、次の詳細を確認してください。

- から

- 主題

- に

受信:exampledomain.comによるユーザー名からローカル(Exim 4.93) (封筒-<[email protected]>から) id 1l0OgK-000413-I8 [email protected]の場合; 2021年1月15日金曜日18:30:01+0530 差出人: "[email protected]> 宛先:[email protected] 件名:今日稼ぐための追加の簡単な収入 X-PHP-スクリプト: 123.456.78.90のexampledomain.com/index.php X-PHP-Originating-Script:1153:class-phpmailer.php コンテンツタイプ:テキスト/プレーン; charset = UTF-8

- 単一の件名であまりにも多くの電子メールを送信した送信者は、スパマーである可能性が高くなります。

スパムメールアカウントをすぐに無効にする

電子メールの差出人と件名に焦点を合わせます。 スパムのように聞こえる場合は、できるだけ早くその電子メールのパスワードを変更する必要があります。または、スパムを防ぐために電子メールアカウントを一時的に無効にすることができます。 スパムメールアカウントのパスワードを変更すると、継続的なスパムは数分で停止するはずです。 そうでない場合は、他の方法に従うことができます。

メーリングスクリプトを無効にする

fromの情報が空白のままであるか、メールアドレスが提供されていない場合があります。 この場合、 X.PHP-ScriptまたはX-PHP-Originating-Scriptコマンドを確認してください。 両方のコマンドを分析すると、スパムスクリプトに関連付けられているドメイン名とIPアドレスが見つかります

X-PHP-スクリプト:123.456.78.90のexampledomain.com/index.php悪意のあるPHPファイルの名前を表示することもできます。

X-PHP-Originating-Script:1153:class-phpmailer.phpこれで、悪意のあるPHPファイルのドメイン名と名前がわかりました。 WHMアカウントにログインし、[アカウントのリスト]セクションに移動するだけです。

そのcPanelアカウントにログインし、私の場合はclass-phpmailer.phpである悪意のあるファイルを削除します。

SSHから、サーバー上の悪意のあるスクリプトの正確な場所を見つけることができます。 WHMクレデンシャルを使用してSSHにログインし、以下のコマンドに従うだけです。

find /home/user/public_html -type f -name 'class-mailer.php' ノート:/ home / user/public_htmlパスを独自のパスに置き換えることを忘れないでください。class-mailer.phpを入手したPHPスクリプトに置き換えます。 私のものをコピーしないでください。 それはあなたのために働きません。

chmod 000 /path/to/scriptスパムが停止したら、メールキューマネージャーに移動し、その特定の電子メールアドレスからすべての電子メールを削除またはクリアします。

それでおしまい。

この記事がサーバーからのスパムメールを減らすのに役立つことを願っています。 それでも疑問がある場合は、 Redserverhost.comにアクセスして、無料のチャットサポートを開くことができます。 経験豊富なテクニカルサポートチームが喜んでお手伝いいたします。

それ以外の質問や提案については、 FacebookまたはTwitterでお問い合わせください。