WordPress リダイレクトハッキング: 防止と最善の修正

公開: 2023-07-24WordPress リダイレクトハックの解決策をお探しですか?

WordPress リダイレクトハッキングは残念ながらよくあることであり、Web サイトが経験する可能性のある最悪のマルウェア感染の 1 つでもあります。

このタイプのハッキングでは、サイトの訪問者は悪意のある Web サイトにリダイレクトされ、サイトの評判を犠牲にして悪用されます。

その他の悪影響としては、オーガニックトラフィックの損失、高い直帰率、SEO ペナルティなどがあります。

リダイレクト ハッキングによる被害を食い止める最善の方法は、 Web サイトを直ちに駆除し、将来の脅威を防ぐための確実な措置を講じることです。

この記事を読み終えるまでに、WordPress Web サイトからハッキングを削除する方法と、将来のハッキング攻撃からサイトを保護するための手順を実行する方法がわかります。

飛び込んでみましょう。

WordPress リダイレクトハッキングの原因、影響、特定、およびバリエーション

WordPress リダイレクト ハッキングは、ハッカーが Web サイトにアクセスし、ファイルやフォルダーにマルウェアを挿入するときに発生します。

WordPress リダイレクトハッキングの原因は何ですか?

ハッカーは通常、古いテーマや無効になったテーマやプラグインを悪用したり、脆弱なユーザー資格情報を推測したりすることで、WordPress Web サイトに不正アクセスします。

WordPress リダイレクトハックの影響は何ですか?

ハッカーは Web サイトにアクセスすると、ファイルやフォルダーに悪意のあるコードを感染させ、ページの一部またはすべてが訪問者を悪質な Web サイトにリダイレクトする可能性があります。

場合によっては、ハッカーは、ログインしている管理者ユーザーがリダイレクトを経験しないようにすることもあります。つまり、何かが間違っていることにさえ気づかない可能性があります。

これらのサイトはハッカーによって運営されており、リダイレクトされた訪問者をだまして違法な製品を購入させたり、個人情報 (医療情報や財務情報など) を提供させたりするために構築されています。

訪問者の中には、これらのリダイレクトをスパムとして認識する賢明な訪問者もおり、これらの悪質な Web サイトからすぐに離れてしまいます。 しかし、彼らはあなたのブランドを否定的に認識し始め、あなたのウェブサイトへのアクセスをやめるかもしれません。

最終的に悪用された訪問者は決してあなたの Web サイトに戻ることはなく、オンライン フォーラムやソーシャル メディア グループであなたのサイトが詐欺であると宣言され、あなたのブランドをさらに傷つける可能性があります。

評判の悪い Web サイトには訪問者が少ないため、トラフィックが大幅に減少することは間違いありません。

すぐに、検索エンジンはサイトの高い直帰率 (リダイレクトが原因) に気づき、Web サイトが訪問者に価値を提供していないと結論付けるでしょう。 したがって、彼らはあなたのランキングを下げることを決定するでしょう。 サイトがハッキングされたことがわかると、検索エンジンはサイトにペナルティを課し、ユーザーがアクセスできなくなるため、トラフィックがさらに減少します。

ホスティングプロバイダーも、WordPress Web サイトでマルウェア感染を検出すると、サイトを一時停止します。

これらすべてに加えて、ハッカーはあなたのビジネス、ユーザーデータ、企業秘密、価格設定情報などに関する機密情報にアクセスできます。彼らは最終的にこの情報を盗み、それを競合他社に販売して手早く数ドルを稼ぐ可能性があります。

WordPress リダイレクトハックを特定するにはどうすればよいですか?

WordPress リダイレクト ハッキングの明らかな症状は、ユーザーと訪問者が奇妙なスパム Web サイトにリダイレクトされることです。 この種のハッキングのその他の兆候は次のとおりです。

- サイトのURL は検索エンジンに表示されますが、その URL を開こうとする訪問者は悪意のあるサイトにリダイレクトされます。

- プッシュ通知または CAPTCHA は、知らないうちに Web サイトに表示されます。 オプトインまたは確認しようとしている訪問者は他のサイトにリダイレクトされます

- 疑わしい bit.ly リンクがページや投稿に表示されます。 これらのリンクをクリックするとリダイレクトが発生します

- 意味不明な名前の不明なファイルやフォルダーがサイトのサーバーに表示される

- また、知らないうちに新しい投稿やページが公開されてしまいます。 開こうとすると、悪意のある Web サイトにリダイレクトされます

WordPress リダイレクトハックのバリエーション

ユーザーと訪問者がどのようにリダイレクトされるかに基づいて、WordPress リダイレクトハックはさまざまなタイプに分類できます。 リダイレクト ハックのタイプまたはバリエーションを見てみましょう。

- プッシュ通知リダイレクト ハック: 訪問者には、アダルト Web サイトにリダイレクトするプッシュ通知ウィンドウが表示されます。

- デバイス固有のリダイレクト ハック: Web サイトのモバイルまたはデスクトップ バージョンにのみ表示されます。

- 場所固有のリダイレクト ハック: 特定の場所からの訪問者のみが悪質なサイトにリダイレクトされます。

- 検索結果リダイレクト ハック: リダイレクトは、Web サイトが検索エンジン経由で開かれた場合にのみ発生します。

WordPress リダイレクトハックについてはよくわかったので、ハックの削除対策を進めましょう。

WordPress リダイレクトハックを修正する方法

WordPress リダイレクトハックを修正するには、次の手順を実行する必要があります。

- ウェブサイトをスキャンする

- クリーンなマルウェア感染

- 疑わしいユーザー、プラグイン、テーマを削除する

- 認証情報、プラグイン、テーマを更新する

次のいくつかのセクションでは、これらの各手順を実行する方法を説明します。 始めましょう。

ステップ 1: Web サイトをスキャンする

最初に行う必要があるのは、WordPress Web サイト上に存在するマルウェアに感染したファイルとフォルダーを特定することです。 これは手動で行うことも、セキュリティ プラグインや専用のマルウェア スキャナーを使用して行うこともできます。

サイトを手動でスキャンする

手動スキャンは技術的な知識が必要なため困難です。

まず、WordPress Web サイトのバックエンドを回避する方法を知る必要があります。 public_html フォルダーにアクセスして、その特定のフォルダー内のファイルとフォルダーを確認できるはずです。

次に、クリーンなコードと悪意のあるコードの違いを見分けられる必要があります。 これはベテランの開発者でも難しい場合があります。

ハッカーは賢く、悪意のあるコード、ファイル、フォルダーを目に見える場所に隠す技術を磨いています。 そのため、手動スキャン プロセスを案内したとしても、間違ったコード スニペット、ファイル、フォルダーを削除してしまい、Web サイトがクラッシュしてしまう可能性があります。

セキュリティ プラグインを使用してハッキングされたサイトをスキャンすることは、マルウェア感染を特定するより安全な方法です。

セキュリティプラグインを使用してサイトをスキャンする

専用のスキャン プラグインが利用可能ですが、セキュリティ プラグインを使用することをお勧めします。 これは、スキャナーがサイトをスキャンするだけであるのに対し、セキュリティ プラグインはマルウェアを特定した後、ハッキングされたサイトを駆除するのにも役立つためです。

いくつかのセキュリティ プラグインから選択できます。 プラグインを選択して Web サイトにインストールし、スキャンを開始します。 どのプラグインを使用するかは慎重に検討してください。

コストがそれほど高くなく、納期が長くないものを選択するとよいでしょう。 また、選択する前に、プラグインのスキャンとマルウェアの削除プロセスを調べてください。

たとえば、Wordfence を使用すると、WordPress ダッシュボード内からスキャンを開始できます。 ただし、MalCare のようなセキュリティ プラグインを使用する場合は、スキャンを続行する前に、外部ダッシュボードにアクセスし、Web サイトをそのダッシュボードに追加する必要があります。

MalCare を使用すると、スキャン終了後すぐにクリーナーの実行を開始できます。 ただし、ほとんどのセキュリティ プラグインでは、マルウェア除去の専門家が Web サイトにアクセスして駆除するまで待つ必要があります。 これは、MalCare が他のセキュリティ プラグインよりも速く Web サイトをクリーンアップすることを示しています。

すべての長所と短所を考慮した上で、セキュリティ プラグインを選択してください。 次に、選択したプラグインを使用して Web サイトをスキャンします。

ステップ 2: マルウェア感染を駆除する

ほとんどのセキュリティ プラグインのマルウェア削除プロセスは次のようになります…

サイトをスキャンした後、プラグインは Web サイトで見つかった感染ファイルを表示します。

次に、チケットを発行するか、 [サイトをクリーンアップ]ボタンを押して、マルウェア駆除の専門家に連絡するよう促します。

次に、Web サイトへのアクセスを許可し、マルウェア除去チームが感染したファイルとフォルダーをクリーンアップするまで 24 時間待つ必要があります。

ほとんどのマルウェア削除プロセスは次のようになりますが、MalCare などの一部のセキュリティ プラグインは即時クリーンアップを提供します。 必要なのは、 [自動クリーンアップ]ボタンを選択し、サイトの FTP 資格情報を入力してプロセスを開始し、自動システムが Web サイトにアクセスできるようにすることだけです。 その後、Web サイトがクリーンアップされるまで数分間座って待ちます。

マネージド WordPress ホスティングを使用している場合、ホスティング プロバイダーがハッキングされた WordPress サイトを修正する無料サービスを提供している場合もあります。 これは、ほとんどの高品質のマネージド WordPress ホストに当てはまります。

ステップ 3: 疑わしいユーザー、プラグイン、テーマを削除する

ハッカーは Web サイトにアクセスすると、ファイルやフォルダーに感染し、悪意のあるユーザー、プラグイン、テーマをサイトに追加します。 彼らは、サイトがクリーンアップされた後、このソフトウェアを使用して Web サイトにアクセスします。

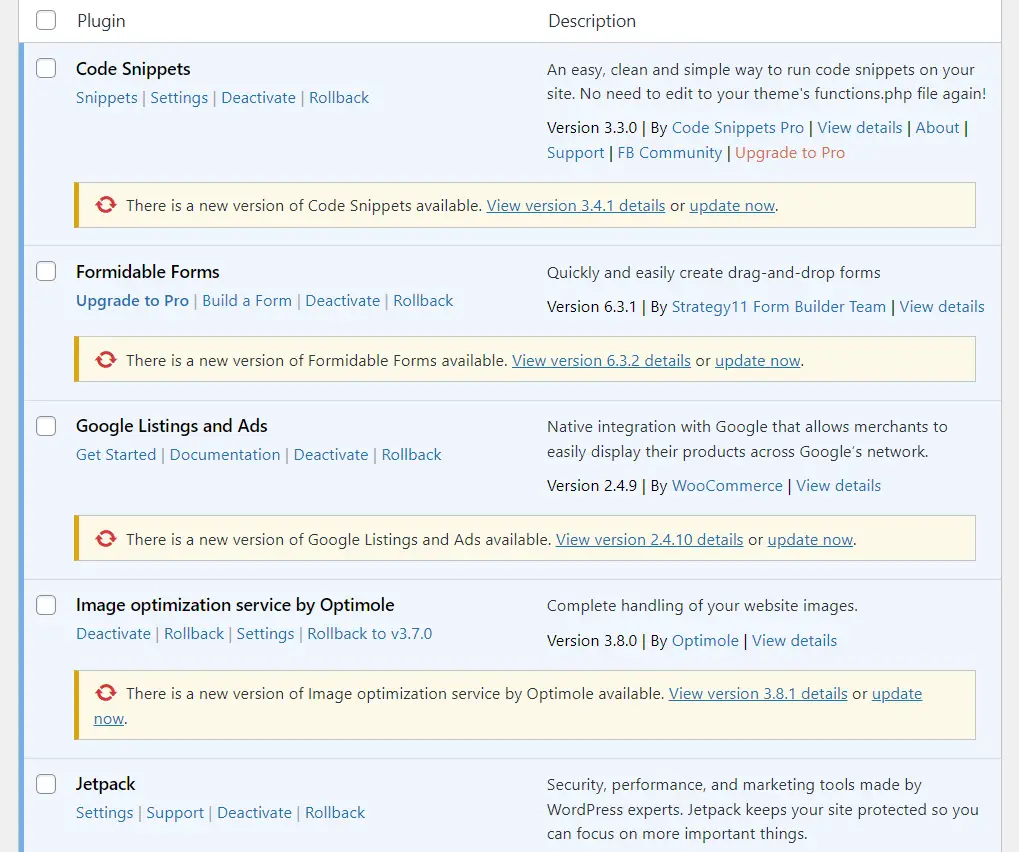

再ハッキングを防ぐには、すべての既存のユーザー、プラグイン、テーマを注意深く調べる必要があります。 疑わしいと思われるユーザーやソフトウェアを躊躇せずに削除してください。

![WP-admin の [ユーザー] 領域に不審なユーザー名と電子メールが表示されている場合は、ハッキングの確実な兆候です。](/uploads/article/18457/Rca3UG5w0OZ0hBd3.png)

ステップ 4: 認証情報、プラグイン、テーマを更新する

この記事の前半で、WordPress リダイレクト ハッキングの一般的な原因が、古くて無効になっているプラグインとテーマ、および脆弱なユーザー認証情報であることについて説明しました。

マルウェア感染と悪意のあるユーザーまたはソフトウェアを Web サイトから削除した後、ハッキングの本当の原因を取り除く必要があります。

これを行うには、古いプラグインとテーマを更新し、強力な認証情報の使用を必須にし、無効化されたプラグインとテーマを完全に削除します。

将来の WordPress リダイレクトハッキングを防ぐ方法

WordPress Web サイトでのリダイレクト ハッキングやその他のタイプのハッキングを防ぐには、次の手順を実行する必要があります。

それでおしまい。 以上で、このチュートリアルは終了です。

WordPress リダイレクトハックに関する最後の言葉

WordPress リダイレクトハッキングは、一般的に、古いプラグインやテーマ、脆弱なユーザー名、パスワードが原因で発生します。

ハッキングを手動で削除するのは面倒なプロセスであり、技術的な知識が必要です。そのため、この種のハッキングを駆除するにはセキュリティ プラグインを使用することが最善の方法です。

ハッキングを駆除した後は、再ハッキングを防ぐことが重要です。 これを行うには、不審なユーザー、プラグイン、テーマの削除、null 化されたプラグインとテーマの削除、古いプラグインとテーマの更新などの手順を実行します。 これらすべてに加えて、ファイアウォールをインストールし、ユーザーの役割を確認し、サイト強化策を実装する必要もあります。

WordPress リダイレクトハックについてまだご質問がある場合は、以下のコメントセクションでお知らせください。