Zwalczanie problemów ze stabilnością cybernetyczną w architekturze korporacyjnej

Opublikowany: 2022-01-26W ciągu ostatnich kilku lat wydaje się, że wszystkie informacje zostały złamane, jeśli chodzi o ilość szczegółów błędnie umieszczonych w przypadku naruszeń, wraz z samą liczbą ataków cybernetycznych na firmy, rządy oraz mężczyzn i kobiety.

Wraz z rosnącą złożonością technologii korporacyjnych, a na pewno pomiarem wszystkich funkcji przedsiębiorstwa na całym świecie, firmy są znacznie bardziej niż kiedykolwiek podatne na perspektywę niektórych z głównych ataków cyberbezpieczeństwa, jakie kiedykolwiek zauważyliśmy.

Połączone ze sobą na całym świecie programy, operacje oprogramowania i ulepszenia, które miały na celu uczynienie świata „mniejszym”, przyspieszyły rozmiary i wpływ zagrożeń cyberbezpieczeństwa. W jaki sposób architektura firmy (EA) może umożliwić przedsiębiorstwom ochronę przed cyberatakami?

Brak widoczności

Jednym z głównych wyzwań jest to, że specjaliści ds. IT lub możliwości mają problemy z uzyskaniem krystalicznie czystej widoczności firmy.

Oprócz rozpoznania skali oprogramowania i portfela technologicznego know-how, nawet teraz będą komplikacje z silosami organizacyjnymi i informacyjnymi, z wyrafinowanymi jednostkami, z powielanymi lub zaprzepaszczanymi informacjami. Jeśli przedsiębiorstwo biznesowe nie może zrozumieć i poznać swoich ram, jest skazane na niepowodzenie ze stabilnością. W rzeczywistości typowa organizacja potrzebuje 191 razy na rozpoznanie naruszeń informacji, w tym czasie suma przelanych danych może mieć znaczący negatywny wpływ na organizację.

Wzrost liczby programów przyczynia się również do innego dylematu, który polega na tym, że organizacja nie jest w stanie rozwiązać problemów bezpieczeństwa trzeciego pokolenia. Nawet jeśli organizacja ma niewiarygodnie solidną administrację losową, mimo to może być podatna na ataki głównie z powodu słabego punktu dostawcy usług poczty elektronicznej, programu operacyjnego lub podobnego. W związku z tym przedsiębiorstwa są dodatkowo podatne na ataki złośliwego oprogramowania – co może kosztować przedsiębiorstwo typowo 2,4 miliona dolarów.

Jednocześnie transformacja elektroniczna nabiera tempa. Chociaż na długo przed COVID-19 stał się częścią światowego języka ojczystego, pandemia przyspieszyła przyjęcie technologii cyfrowych o kilka lat, napędzana koniecznością „oddalenia się” niemal natychmiast. Z drugiej strony widzimy aktualizacje pakietów oprogramowania, prawa i systemy, które mogą rozwiązać nowe pułapki związane ze stabilnością cybernetyczną.

Bez długoterminowego, produktywnego nadzoru nad administrowaniem zagrożeniami lub kwestiami zgodności, organizacje nie mogą liczyć na ochronę.

Przykład: zespół hakerski REvil

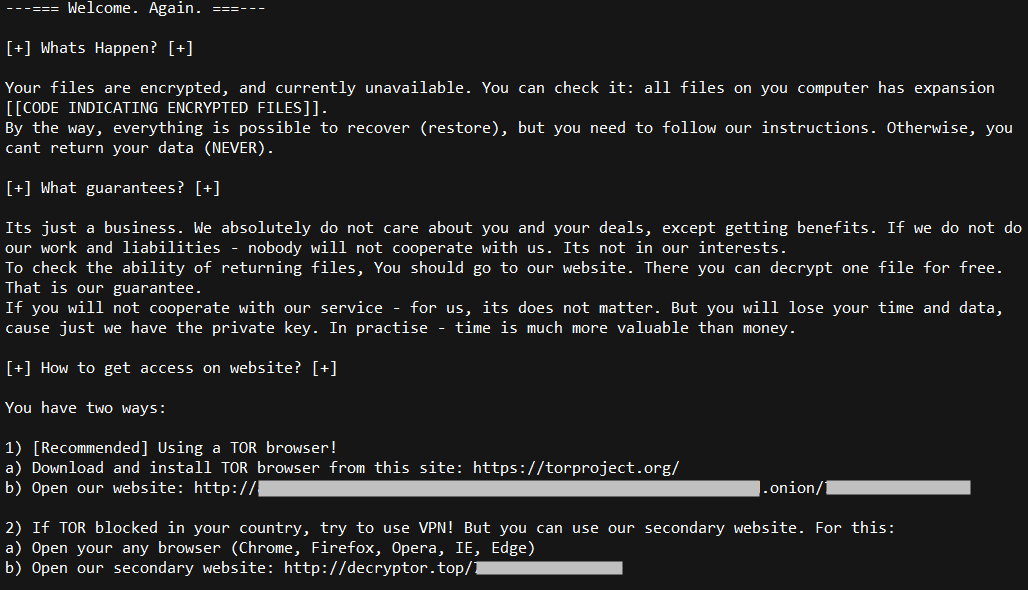

W lipcu 2021 r. rosyjska grupa hakerska REvil, gang cyberprzestępców uznanych za wyłudzanie płatności od ofiar w zamian za odblokowanie ich informacji, przeprowadziła jeden z największych ataków ransomware w historii.

Włamując się do urządzeń amerykańskiej firmy programistycznej Kaseya, grupa była w stanie zaatakować jednostki IT nawet miliona osób korporacji na całym świecie, żądając 70 milionów dolarów okupu w Bitcoin za niezbędne do odszyfrowania. Ten subtelny atak, mający na celu unieszkodliwienie korporacji w 17 krajach na całym świecie, prawdopodobnie nie będzie poprzednikiem tego rodzaju.

Nawet przy rosnącym niebezpieczeństwie wiele przedsiębiorstw jest w dużej mierze nieprzygotowanych. Zgodnie z nowym badaniem IDG, tylko około 80% starszych liderów IT i ochrony uważa, że ich organizacjom brakuje wystarczającej ochrony przed cyberatakami, pomimo większych inwestycji w bezpieczeństwo IT zbudowanych w 2020 roku, aby oferować rozproszone IT i wykonywać zadania od: kłopoty mieszkaniowe.

W związku z tym o wiele ważniejsze niż kiedykolwiek jest to, aby organizacje zarówno ustanowiły swoją obronę, jak i były informowane o zagrożeniach, upewniając się, że mają odpowiednie alternatywy w obszarze, aby chronić się przed tego rodzaju atakami z wykorzystaniem miejsca. Architektura biznesowa jest kluczowym czynnikiem umożliwiającym to z wielu powodów.

Przedstawiamy architekturę firmy

Podobszar architektury firmy, architektura ochrony jest bardzo ważny przy pokonywaniu zagrożeń bezpieczeństwa. Architektura bezpieczeństwa generuje i utrzymuje ujednolicony układ bezpieczeństwa, który odnosi się do zagrożeń dla organizacji, mimo że obecnie jest silny i powtarzalny.

Na przykład, korzystając z SABSA lub NIST Cyber Safety Framework – dwóch najszerzej stosowanych ram stabilności – organizacja może następnie zastosować odpowiednie procesy bezpieczeństwa do opcji, które są wdrożone w firmie, chroniąc zgodność w całej organizacji.

Mimo to wykorzystanie i zachowanie architektury bezpieczeństwa nie jest łatwe — wymaga centralnego repozytorium, a architekci muszą mieć wgląd w całą architekturę firmy i jej współzależności. Wreszcie, organizacje po prostu nie mogą budować wydajnych architektur bezpieczeństwa od podstaw, dlatego chcą mieć możliwość częstego stosowania frameworków i testów porównawczych.

Jedną z najlepszych metod przezwyciężenia tego problemu jest posiadanie odpowiednio zarządzanej architektury biznesowej. Dzięki architekturze biznesowej korporacje będą miały obecne mapy i produkty każdego pojedynczego czynnika organizacji i relacji z nimi związanych, a wszystko to zapisane w centralnym repozytorium.

Posiadając całościową kontrolę firmy, architekci korporacyjni mogą mieć lepszy nadzór nad administrowaniem zagrożeniami i problemami ze zgodnością – co ma kluczowe znaczenie dla zagwarantowania silnej ochrony. Z kolei architektura organizacji może pomóc organizacjom zarówno pod względem widoczności, jak i skalowalności, służąc do zwiększenia stopnia szczegółowości zabezpieczeń i zagwarantowania jej istnienia w każdym indywidualnym miejscu działalności.

Linia bazowa

Ponieważ organizacje stale ewoluują, organizacje nie są już w stanie sobie pozwolić na równe traktowanie problemów związanych z cyberbezpieczeństwem. Cyberataki stają się coraz bardziej wyrafinowane, a co za tym idzie także nasza taktyka defensywna. Sugeruje to większe powiązane procesy i jednostki, które mogą skutecznie wykluczyć brak widoczności.

Jeśli organizacja czeka zbyt długo, aby to zrobić dobrze, może to kosztować tysiące faktów i kilogramów na palcach cyber drapieżników. Udane projekty transformacji cyfrowej będą musiały raczej wykorzystać dodatkowe korzyści architektury firmy, aby zwiększyć potencjał organizacji w zakresie ochrony przed stale ewoluującymi zagrożeniami.

Michael D'Onofrio jest dyrektorem generalnym programu Orbus .