Korzyści i ryzyko skanowania pod kątem luk w zabezpieczeniach

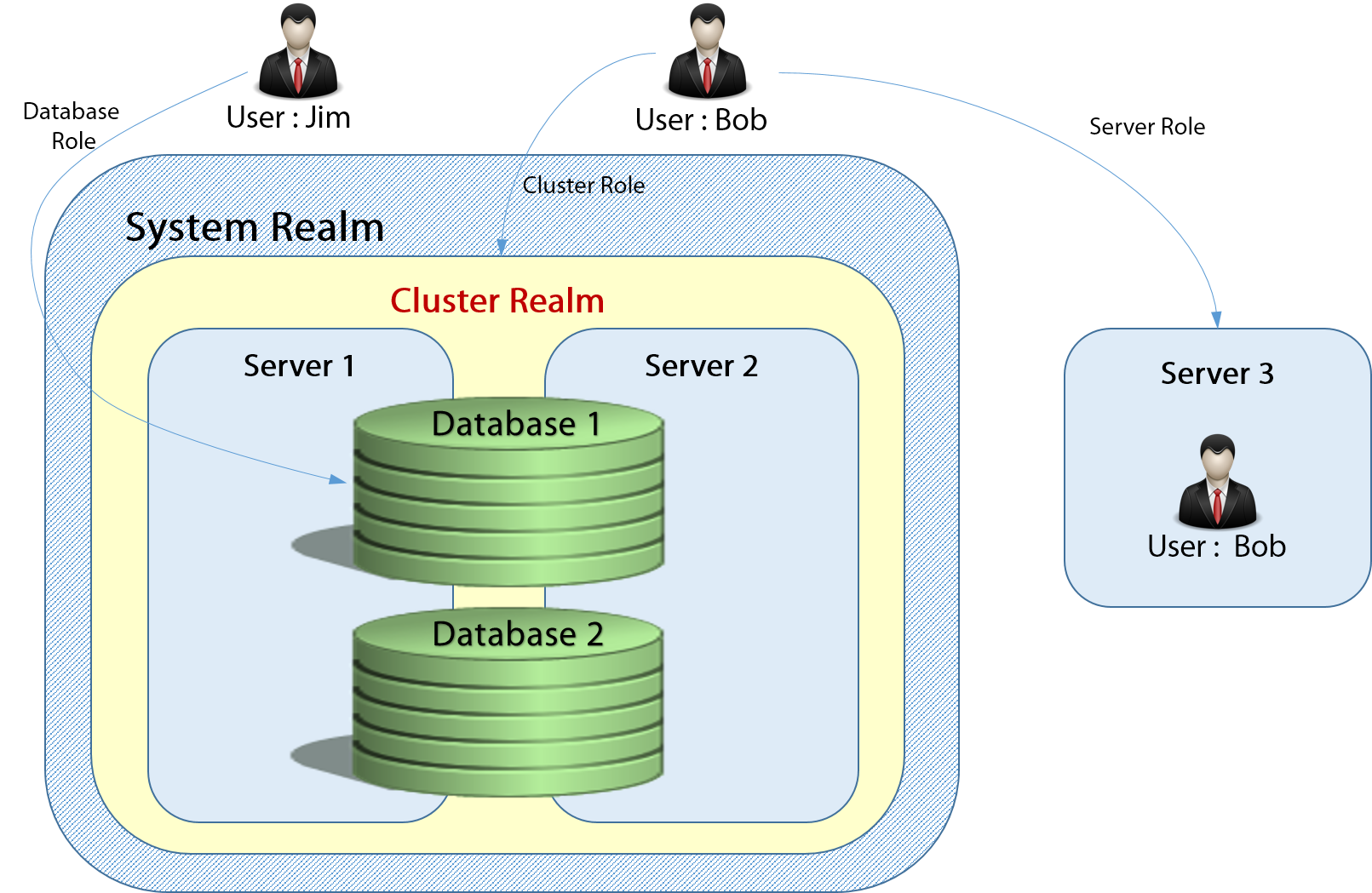

Opublikowany: 2022-11-21Ponieważ świat danych staje się coraz bardziej złożony, potrzeba bezpiecznych i niezawodnych baz danych nigdy nie była większa. Niestety żaden system nie jest doskonały, a nawet najbezpieczniejsza baza danych może być narażona na atak. W tym miejscu pojawia się skanowanie pod kątem luk w zabezpieczeniach. Skanowanie pod kątem luk w zabezpieczeniach to proces identyfikowania potencjalnych słabych punktów w zabezpieczeniach systemu. Można to zrobić ręcznie, ale częściej odbywa się to za pomocą zautomatyzowanych narzędzi, które skanują w poszukiwaniu znanych luk. Czy serwery Nosql można skanować w poszukiwaniu luk? Tak, serwery Nosql można skanować pod kątem luk w zabezpieczeniach. Należy jednak pamiętać, że nie wszystkie luki w zabezpieczeniach można znaleźć za pomocą zautomatyzowanych narzędzi. Niektóre mogą wymagać ręcznego testowania lub audytu. Ponadto niektóre luki w zabezpieczeniach mogą w ogóle nie zostać wykryte. To powiedziawszy, skanowanie pod kątem luk w zabezpieczeniach może być cenną częścią programu bezpieczeństwa. Może pomóc zidentyfikować potencjalne słabości, aby można było je wyeliminować, zanim atakujący będzie miał szansę je wykorzystać.

Carlo Strozzi opracował pierwszą (nierelacyjną) bazę danych NoSQL w 1998 roku. Bazy danych NoSQL są obecnie używane przez ponad 100 organizacji. Unikaj korzystania z baz danych NoSQL, takich jak MongoDB, jeśli nie masz pewności, czy są one niezawodne do użytku produkcyjnego. Wymieniliśmy następujące narzędzia, które pomogą Ci zlokalizować nieruchomość.

Brak funkcji bezpieczeństwa, takich jak uwierzytelnianie, autoryzacja i integralność w bazach danych NoSQL, wskazuje, że wrażliwe dane są bezpieczniejsze w tradycyjnych bazach danych DBMS niż w bazach NoSQL.

Ograniczenia spójności w bazach danych NoSQL są bardziej swobodne niż w bazach danych SQL. Jeśli chodzi o skalowanie i wydajność, korzystne jest posiadanie mniejszej liczby kontroli spójności i ograniczeń relacyjnych. Nawet bazy danych NoSQL, które nie używają składni SQL, są podatne na iniekcję.

Jakie są luki w zabezpieczeniach związane z bazą danych Nosql?

Luka umożliwiająca iniekcję NoSQL to błąd w aplikacji sieci Web, która jest uruchamiana w bazie danych NoSQL . Luka w zabezpieczeniach umożliwia atakującemu uzyskanie pełnej kontroli nad aplikacją poprzez obejście uwierzytelniania, modyfikację danych lub obejście uwierzytelniania aplikacji w inny sposób.

Ogólna słabość modeli NoSQL wymaga zwrócenia uwagi na ogólne słabości tych modeli i wdrożenia odpowiednich środków w każdym wdrożeniu. W większości przypadków dane są przechowywane w postaci zwykłego tekstu, z wyjątkiem kilku wyjątków, takich jak Cassandra, która nie ma wbudowanych mechanizmów szyfrowania. Nadal konieczne jest delegowanie szyfrowania do warstwy aplikacji lub systemu plików. Ponieważ większość baz danych NoSQL nie ma własnych, solidnych mechanizmów kontroli danych , bardzo ważne jest wykrycie możliwych ataków. Jeśli parametry wejściowe nie zostaną sprawdzone poprawnie, wykonanie polecenia może zostać włączone podczas oceny i obsługi odpowiedniego wywołania API. protokoły szyfrowania i SSL są często używane w relacyjnych bazach danych, podczas gdy bazy danych NoSQL są zazwyczaj domyślnie wyłączone.

Schematy zorientowane na dokumenty są używane w wielu aplikacjach NoSQL, więc często wymagają transakcji w wielu dokumentach. Korzystając ze wsparcia ACID, trudno jest zapewnić, że wszystkie zmiany w dokumencie będą skuteczne i trwałe. Wadą baz danych NoSQL jest to, że nie można ich tak łatwo skalować, jak tradycyjne bazy danych. Wynika to z faktu, że nie obsługują one standardowych funkcji baz danych, takich jak indeksowanie i partycjonowanie, które są wymagane, aby centra danych mogły pomieścić więcej węzłów. Bazy danych NoSQL z kolei stają się coraz bardziej popularne wśród aplikacji, które nie wymagają skali ani funkcji tradycyjnej bazy danych. Aplikacje te są zwykle prostsze i szybsze do wdrożenia, a także zajmują mniej miejsca na przechowywanie danych.

Bazy danych Nosql: niepewność w najlepszym wydaniu

Poza skalowalnością i wydajnością, zabezpieczenie i ochrona danych jest obecnie poważnym wyzwaniem dla baz danych NoSQL . Tradycyjne bazy danych nie są tak bezpieczne jak bazy danych NoSQL. Klienci mogą komunikować się z serwerami, ponieważ ich przechowywanie haseł jest tak słabe. Zewnętrzne narzędzia szyfrujące są również nieskuteczne, ponieważ nie są w stanie chronić danych. Ponadto bazy danych Nosql, w przeciwieństwie do tradycyjnych baz danych, nie obsługują języka SQL, co może utrudniać obsługę zapytań roboczych. Ponadto w bazach danych Nosql brakuje standaryzacji, co utrudnia porównywanie i kontrastowanie.

Jakie są ograniczenia Nosql?

Istnieje kilka ograniczeń baz danych NoSQL, w tym: 1) Bazy danych NoSQL nie są tak dojrzałe, jak ich relacyjne odpowiedniki, więc może być mniej funkcji i mniej dostępnego wsparcia. 2) Bazy danych NoSQL są często mniej skalowalne niż relacyjne bazy danych , więc mogą nie być w stanie obsłużyć dużych zbiorów danych lub dużego natężenia ruchu. 3) Bazy danych NoSQL mogą być trudniejsze w obsłudze i zapytaniach niż relacyjne bazy danych, więc mogą nie być idealne dla wszystkich aplikacji.

Bazy danych NoSQL to jedna z najefektywniejszych nowych metod przechowywania danych. Nie są idealne, ale są akceptowalne. W tym artykule przyjrzymy się wadom i ograniczeniom pamięci masowej NoSQL. Transakcja ACID jest dobrze znaną techniką, która zapewnia spójność danych w całej bazie danych niezależnie od konfiguracji NoSQL . NoSQL służy do zarządzania danymi, a nie do tworzenia i utrzymywania baz danych. W rezultacie krzywa uczenia się bazy danych NoSQL staje się coraz dłuższa. Jeśli chodzi o wady, nie wszystkie produkty pamięci masowej NoSQL są takie same. Organizacje mogą wybierać spośród różnych rozwiązań NoSQL w oparciu o ich zalety i wady.

Przed wyborem bazy danych NoSQL należy dokładnie rozważyć zalety i wady każdej z nich. Istnieje wiele zalet baz danych NoSQL, ale są też pewne wady, które należy wziąć pod uwagę.

Bazy danych NoSQL, oprócz tego, że nie działają poprawnie z SQL, są jedną z ich głównych wad. W takim przypadku migracja aplikacji z relacyjnej bazy danych do bazy danych NoSQL może być trudna i mogą wystąpić problemy ze zgodnością. Ponadto bazy danych NoSQL nie zawsze zapewniają ten sam poziom obsługi zapytań roboczych, co bazy danych SQL.

Ponadto bazy danych NoSQL mogą być mniej ustandaryzowane niż bazy danych SQL, co utrudnia ich obsługę w szerokim zakresie aplikacji. Ponadto, jeśli chodzi o spójność danych, bazy danych NoSQL nie zawsze są tak niezawodne jak bazy danych SQL.

Czy baza danych Nosql jest bezpieczna?

Nie ma jednoznacznej odpowiedzi na to pytanie, ponieważ zależy to od wielu czynników, w tym sposobu konfiguracji i użytkowania bazy danych Nosql. Jednak generalnie bazy danych Nosql są uważane za bezpieczniejsze niż tradycyjne relacyjne bazy danych . Dzieje się tak, ponieważ są one zaprojektowane tak, aby można je było rozpowszechniać i skalować, co utrudnia hakerom wykorzystanie luk w zabezpieczeniach. Ponadto bazy danych Nosql zazwyczaj mają wbudowane funkcje bezpieczeństwa, takie jak szyfrowanie i kontrola dostępu, które utrudniają nieautoryzowanym użytkownikom dostęp do danych.

Użytkownicy baz danych NoSQL korzystają z ulepszonej skalowalności i elastyczności w sposobie przechowywania danych. Niemniej jednak eksperci ds. bezpieczeństwa ostrzegają, że należy wziąć pod uwagę kilka poważnych kwestii związanych z bezpieczeństwem. Model NoSQL nie używa języka SQL do zapytań i umożliwia zmianę atrybutów danych bez konieczności interakcji użytkownika. Zdaniem eksperta ds. bezpieczeństwa użytkownicy baz danych NoSQL prawdopodobnie od razu popełnią błędy. Zgadza się z tym Alex Rothacker, kierownik działu badawczego TeamSHATTER firmy Application Security Inc. Wielu użytkowników No. 5 i No.

6 baz to młode startupy z niewielkim doświadczeniem. Baza danych NoSQL jest przeznaczona do wdrażania przez Internet i jest bardziej prawdopodobne, że będzie bezpośrednio połączona z Internetem. Bez zastosowania segmentacji sieci mogłoby to być punktem wejścia dla bardziej wyrafinowanych magazynów danych . Hakerzy prawdopodobnie przygotowują się do cyberataku, przygotowując się do usunięcia tych baz danych. Zdaniem Shulmana hakerzy prawdopodobnie będą pod tym względem znacznie bardziej agresywni niż osoby odpowiedzialne za wdrażanie. Mimo to wierzy, że NoSQL będzie nadal przydatny dla firm. Według Rothackera organizacje są niezwykle wrażliwe na swoje dane i w dużym stopniu polegają na obwodzie, aby zabezpieczyć te bazy danych.

W tej sekcji porównam SQL i NoSQL. Pod względem spójności danych SQL jest ogólnie uważany za bezpieczniejszy niż NoSQL. Brak schematu w NoSQL może utrudniać zarządzanie uprawnieniami. Możliwość dokonywania zmian niemających wpływu na inne dane również uniemożliwia zapewnienie integralności danych . Ponadto, ponieważ NoSQL nie ma zbędnych funkcji, w przypadku utraty danych następuje ich nieodwracalna utrata. Ze względu na te wady SQL jest ogólnie uważany za bezpieczniejszą opcję dla złożonych zapytań. Jeśli chodzi o spójność i integralność danych, NoSQL jest bardziej odpowiedni do szybszego dostępu do danych, ale nie jest tak niezawodny ani bezpieczny. SQL jest częściej używany w aplikacjach korporacyjnych, w których niezawodność i bezpieczeństwo są najwyższym priorytetem.

Bazy danych Nosql nie są tak bezpieczne jak Rdbms

Bezpieczeństwo bazy danych za pośrednictwem nosql nie może być tak bezpieczne jak rdbms. Bazy danych NoSQL generalnie nie są tak bezpieczne jak konwencjonalne relacyjne bazy danych . Nie jest jasne, na ile są one bezpieczne ze względu na brak takich cech, jak poufność i integralność, a także brak dobrze zdefiniowanych schematów, co może utrudniać zabezpieczanie uprawnień.