10 najlepszych przewodników po zabezpieczeniach WordPress, aby zabezpieczyć swoją witrynę WordPress

Opublikowany: 2020-11-10

Ponieważ pandemia Covid-19 popycha większość firm do Internetu, strona internetowa jest niewątpliwie jednym z największych atutów Twojej firmy. Systemy zarządzania treścią, takie jak WordPress, ułatwiły budowanie stron internetowych, niestety, bezpieczeństwo stron internetowych jest w większości ignorowane – aż jest za późno, a strona jest zhakowana. Hakerzy codziennie atakują ponad 100 000 witryn — dużych i małych, przy czym większość stanowią witryny WordPress. Chociaż sam WordPress jest bezpieczny, jego ogromna popularność sprawia, że jest ulubieńcem hakerów. Chociaż nie ma sposobu na zapewnienie 100% bezpieczeństwa witryny, włamania zdarzają się, ponieważ większość użytkowników nie stosuje najlepszych praktyk bezpieczeństwa, co sprawia, że ich witryny są podatne na ataki hakerów. W tym artykule dzielimy się najlepszym przewodnikiem bezpieczeństwa WordPress 10 i przetestowanymi środkami bezpieczeństwa, które stanowią podstawę kompleksowej strategii bezpieczeństwa WordPress. Zacznijmy nasz temat.

1. Regularnie skanuj i czyść swoją witrynę

Ten krok zapewnia natychmiastowe zwrócenie Twojej uwagi na każdy złośliwy kod. Ale identyfikacja takiego kodu może być trudna, jeśli nie jesteś użytkownikiem technicznym. Ponadto hakerzy nieustannie wprowadzają innowacje i opracowują nowsze hacki, co sprawia, że ich kod jest trudniejszy do zidentyfikowania.

Zalecamy zainstalowanie wtyczki zabezpieczającej, takiej jak Sucuri lub MalCare, aby wykonać tę pracę za Ciebie. Wtyczki zabezpieczające są zaprojektowane do wykrywania nawet najbardziej podstępnego złośliwego oprogramowania przy użyciu zaawansowanych i ewoluujących algorytmów. Są łatwe w instalacji, podobnie jak każda inna wtyczka, i mogą być używane przez użytkowników bez wiedzy technicznej. Możesz ich użyć do zaplanowania regularnych skanowań, dzięki czemu złośliwe oprogramowanie nigdy nie pozostanie w Twojej witrynie zbyt długo. Wtyczki zabezpieczające, takie jak MalCare, oferują automatyczne usuwanie złośliwego oprogramowania jednym kliknięciem, dzięki czemu możesz natychmiast wyczyścić witrynę bez czekania na pomoc techniczną.

Możesz ręcznie przeskanować i naprawić witrynę. Ale nie zalecamy tego, chyba że jesteś dobrze obeznany z plikami zaplecza WP i tabelami baz danych.

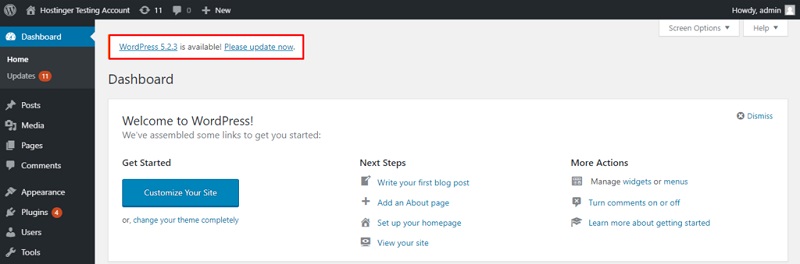

2. Zaktualizuj swoją witrynę

Czy często widzisz komunikat „WordPress wersja xxx jest dostępna” lub komunikat typu „Aktualizuj do xxx” dla wtyczek/motywów? Chociaż może być kuszące, aby je zignorować, może to być ogromnym błędem. Im dłużej zwlekasz z aktualizacją pakietu, tym bardziej podatna staje się Twoja witryna. Hakerzy wykorzystują znane luki bezpieczeństwa w starszych wersjach Core WP, wtyczkach i motywach. Gdy znajdą usterkę w określonej wersji, kierują reklamy na wszystkie witryny korzystające z tej samej wersji.

To niefortunne, ale prawdziwe, że większość witryn działa na starych lub przestarzałych wersjach WordPressa, takich jak wersja 3.x lub nawet 2.x. To samo dotyczy większości zainstalowanych wtyczek/motywów.

Stosowanie aktualizacji może być czasochłonne, zwłaszcza jeśli zarządzasz setkami witryn. Aby to ułatwić, możesz wybrać wtyczkę bezpieczeństwa, taką jak WP Remote, która zapewnia funkcję zarządzania WordPress, aby zaktualizować wszystkie komponenty WP we wszystkich witrynach za jednym razem.

3. Wzmocnij swoje nazwy użytkownika i hasła

Czy nadal używasz haseł do stron logowania, takich jak „hasło” lub „123123”? Hakerzy zawsze wykorzystują popularne nazwy użytkowników i słabe hasła, takie jak te, aby włamywać się na strony logowania. Wśród powszechnych metod hakerskich hakerzy stosują ataki typu brute force za pomocą automatycznych botów, które odgadują Twoje nazwy użytkownika i hasła, aby atakować strony logowania na całym świecie.

Najlepszym i prawdopodobnie najłatwiejszym sposobem ochrony przed atakami typu brute force jest wzmocnienie danych logowania. W praktyce upewnij się, że wszyscy użytkownicy konfigurują unikalne nazwy użytkowników do celów logowania.

Wybierz silne hasło, które ma co najmniej 12 znaków i jest mieszanką alfabetów, cyfr i symboli specjalnych (takich jak #, @ lub _).

Innym środkiem bezpieczeństwa jest regularna zmiana haseł użytkowników co sześć do ośmiu miesięcy. Narzędzia do zarządzania hasłami, takie jak Dashlane, mogą skutecznie generować i przechowywać silne hasła.

4. Zaimplementuj uwierzytelnianie dwuskładnikowe lub 2FA

Uwierzytelnianie dwuskładnikowe lub 2FA to branżowy standard, który zapewnia dodatkową warstwę zabezpieczeń Twojej witryny.

Jak działa 2FA? Po jej włączeniu każdy użytkownik próbujący zalogować się na swoje konto musi przejść przez dwuetapowy proces. Pierwszym krokiem jest wprowadzenie poprawnej nazwy użytkownika i hasła. Kolejnym krokiem jest wpisanie specjalnego i unikalnego kodu wygenerowanego i dostarczonego tylko na numer telefonu komórkowego użytkownika.

Krótko mówiąc, 2FA utrudnia hakerom wdrażanie ataków brute force na stronę logowania do Twojej witryny. Wystarczy zainstalować wtyczkę 2FA, taką jak Google Authenticator lub Duo Two-Factor Authentication. Inną alternatywą jest użycie wtyczki zabezpieczającej, takiej jak MalCare, która ma wbudowaną funkcję 2FA.

5. Zainstaluj certyfikat SSL

SSL lub Short Secure Layer to warstwa bezpieczeństwa, która szyfruje wszystkie dane przesyłane między serwerem hostingowym a przeglądarką użytkownika. Dzięki temu szyfrowaniu możesz zapewnić, że hakerzy nie będą mogli łatwo przechwycić i odszyfrować udostępnianych informacji. Jest dodatkowa korzyść. Jest to również dobry sposób na poprawę rankingu SEO, ponieważ wyszukiwarki faworyzują witryny z certyfikatami SSL.

Jak uzyskać certyfikat SSL dla swojej witryny? Możesz go otrzymać od swojej firmy hostingowej. Jeśli to nie zadziała, zainstaluj w swojej witrynie wtyczkę SSL innej firmy, taką jak Let's Encrypt.

6. Skonfiguruj ochronę zaporą sieciową dla swojej witryny

Zapory działają jako ciągła linia obrony między ruchem przychodzącym a serwerem WWW. Skuteczna zapora sieciowa może powstrzymać ataki, takie jak wstrzykiwanie bazy danych, ataki XSS i przejmowanie sesji.

Jak to jest tak skuteczne? Proste, monitoruje każde przychodzące żądanie wysyłane do Twojego serwera internetowego – i blokuje te pochodzące ze złych lub podejrzanych adresów IP. Bez względu na to, z jakiego urządzenia korzystasz do przeglądania Internetu, jest ono identyfikowane unikalnym kodem – jego adresem IP. To samo dotyczy również każdego urządzenia hakera. Zapory sieciowe blokują żądania z adresów IP, które mają historię zapoczątkowania ataków złośliwego oprogramowania.

Jak skonfigurować zaporę sieciową? Możesz wybierać spośród różnych typów zapór, w tym zapór sieciowych aplikacji internetowych w chmurze i zapór sieciowych na poziomie sieci. Zdecyduj się na wtyczki zabezpieczające, takie jak MalCare, które obejmują również ochronę zapory, którą można łatwo włączyć lub wyłączyć.

7. Wykonaj hartowanie WP

Opierając się na typowych mechanizmach hakerskich wdrażanych przez hakerów, zespół WordPressa sam zaleca zestaw 12 środków wzmacniających w celu wzmocnienia dowolnej witryny. Obejmuje to wyłączenie narzędzia do edycji plików, zmianę kluczy bezpieczeństwa i blokowanie instalacji wtyczek/motywów.

Jednak niektóre z tych środków mogą być trudne do samodzielnego wdrożenia przez użytkowników nietechnicznych. Każdy nieumyślny błąd może spowodować nieprawidłowe działanie lub awarię witryny. Wtyczka zabezpieczająca MalCare ma prostą funkcję utwardzania WordPress krok po kroku, która robi to za Ciebie za pomocą kilku kliknięć.

8. Przypisz uprawnienia użytkownika

W przypadku witryny WordPress możesz utworzyć wielu użytkowników, ale nie wszyscy muszą mieć najwyższe uprawnienia. Dlatego WP pozwala na sześć różnych ról użytkownika, a mianowicie – superadministratora, administratora, redaktora, autora, współautora i autora.

Superadministrator ma „najwyższe” prawa lub przywileje, podczas gdy autor ma „najmniejsze” uprawnienia. Ponieważ administratorzy mają najwięcej praw, hakerzy często próbują włamywać się na konta administratorów – gdzie mogą zadać maksymalne szkody.

Nasza rekomendacja – zastosuj zasadę najmniejszych uprawnień, dzięki której tylko nieliczni i zaufani użytkownicy otrzymują uprawnienia „administratora”. W zależności od ich roli zawodowej, reszcie można przypisać inne role użytkowników.

9. Zaimplementuj blokowanie geograficzne

Zgodnie z najnowszymi statystykami dotyczącymi cyberataków, hakerzy odnoszący największe sukcesy mają siedzibę w kilku krajach. Podobnie jak zapora może blokować żądania z wybranych adresów IP, może również blokować wszystkie żądania pochodzące z określonego kraju. Nazywa się to blokowaniem kraju. Blokując ruch przychodzący z tych krajów, hakerzy z tych krajów nie będą mogli uzyskać dostępu do Twojej witryny. Działa to najlepiej, jeśli Twoja witryna ma geograficzny segment docelowy.

Wybierz narzędzie zabezpieczające, które pozwala wyświetlić kraj pochodzenia wszystkich nieudanych lub zablokowanych żądań IP i daje możliwość wdrożenia blokowania kraju dla tego regionu.

10. Rób regularne kopie zapasowe swojej witryny i bazy danych

Pomimo wszystkich środków bezpieczeństwa, w rzeczywistości nie ma 100% gwarancji uniknięcia ataku. Kopia zapasowa strony internetowej jest jak polisa ubezpieczeniowa na wypadek udanego włamania. Z jego wartości zdajesz sobie sprawę dopiero po awarii lub zhakowaniu Twojej witryny.

Co robisz, gdy Twoja witryna przestaje działać? Twoim priorytetem jest przywrócenie witryny do normy i jest to możliwe tylko wtedy, gdy masz kopię zapasową zarówno witryny, jak i plików bazy danych.

Jak wykonać pełną kopię zapasową stron internetowych?

Jeśli to możliwe, wybierz usługę tworzenia kopii zapasowych zapewnianą przez firmę hostingową. Możesz też zrobić to ręcznie – choć może to być czasochłonne i pracochłonne. Jeśli szukasz prostszej i krótszej metody, możesz wybrać wtyczkę do tworzenia kopii zapasowych, taką jak BlogVault lub Backupbuddy, która automatyzuje proces tworzenia kopii zapasowej i przechowuje niezależne kopie kopii zapasowej w bezpiecznej lokalizacji.

Wiadomo, że wtyczki do tworzenia kopii zapasowych działają lepiej niż inne narzędzia do tworzenia kopii zapasowych. Po prostu dlatego, że oferują kompletne rozwiązanie do tworzenia kopii zapasowych zarówno najnowszych plików, jak i tabel baz danych, minimalizując ryzyko pominięcia czegokolwiek. Ponadto oferują łatwą funkcję przywracania jednym kliknięciem, aby przywrócić witrynę za pomocą kilku kliknięć.

Na zakończenie

Bez względu na to, jak duża lub mała jest Twoja witryna, zawsze będzie potencjalnym celem dla inteligentnego hakera. Jedynym sposobem zabezpieczenia się przed cyberzagrożeniem jest wyposażenie się w wiedzę i narzędzia, które mogą utrudnić pracę hakera. Te dziesięć kroków tworzy kompletną i solidną strategię bezpieczeństwa dla dowolnej witryny WordPress. Większość z powyższych środków można rozwiązać, instalując jedną wtyczkę bezpieczeństwa, która łączy kilka z tych środków bezpieczeństwa.

Mamy nadzieję, że ten artykuł z 10 Best WordPress Security Guide był pomocny. Śmiało i zaimplementuj ten przewodnik dotyczący bezpieczeństwa WordPress i popraw wynik bezpieczeństwa swojej witryny. Jeśli masz jakiekolwiek pytania dotyczące tego artykułu przewodnika dotyczącego bezpieczeństwa WordPress, daj mi znać w sekcji komentarzy poniżej. Ponadto, jeśli podoba Ci się ten artykuł, udostępnij go znajomym i obserwatorom w mediach społecznościowych.