[Statystyki bezpieczeństwa WordPress] 4 główne powody, dla których witryny WordPress są hackowane i jak temu zapobiegać

Opublikowany: 2021-02-22Zasilający 34% wszystkich stron internetowych i mający 60,8% udział w rynku CMS, WordPress jest bez wątpienia najpopularniejszym systemem zarządzania treścią na świecie. Jednak ta ogromna popularność ma również swoją cenę.

Od lat bezpieczeństwo WordPressa zawsze było palącym problemem. Jeśli chodzi o badanie Sucuri, wśród 8 000 zainfekowanych stron, 74% z nich zostało zbudowanych na WordPressie. Wordfence odkrył również, że co minutę na witryny WordPress dochodzi do 90 000 ataków.

Dlaczego więc WordPress jest silnie atakowany przez hakerów?

Istnieje wiele powodów, dla których witryny WordPress są hackowane. W tym artykule skupimy się na 4 głównych przyczynach wraz z rzeczywistymi statystykami hackowania WordPress przesianymi przez różne źródła. Poza tym zapewniamy również kilka przydatnych porad, jak zapewnić bezpieczeństwo WordPress.

Zanurzmy się!

- Niebezpieczny hosting

- Słabe hasła

- Nieaktualna witryna WordPress

- Nieaktualne lub zerowe motywy i wtyczki

- Jak zapewnić bezpieczeństwo WordPress

Niebezpieczny hosting

„41% witryn WordPress jest atakowanych z powodu podatnych na ataki platform hostingowych”.

Podobnie jak każda strona internetowa, WordPress jest hostowany na hoście internetowym lub serwerze. Większość właścicieli witryn WordPress wydaje się nie brać poważnie pod uwagę przy wyborze hostingu. Zwykle hostują swoje witryny na wspólnym planie hostingowym, ponieważ jest to bardziej przystępne cenowo. Niestety okazuje się, że jest to lukratywna zdobycz dla napastników.

Każda udana próba włamania na ten współdzielony serwer może potencjalnie prowadzić do podatności Twojej witryny, ponieważ hakerzy mogą uzyskać dostęp do Twojej witryny za pośrednictwem tej zhakowanej witryny.

Słabe hasła

Jest to jedna z najczęstszych przyczyn udanych ataków brute force. WP Smackdown udowadnia, że 8% witryn WordPress zostaje zhakowanych z powodu słabych haseł.

Co zaskakujące, nawet do tej pory ludzie nadal używają łatwych do odgadnięcia i popularnych haseł, takich jak „123456” lub „hasło”, aby chronić swoje witryny. NordPass podsumował najwyższe wykorzystanie haseł w 2020 roku i to, co ujawnią, wprawi Cię w osłupienie.

| 10 najlepszych haseł | Liczba użytkowników | Czas to złamać |

| 123456 | 2 543 285 | Mniej niż sekundę |

| 123456789 | 961435 | Mniej niż sekundę |

| obrazek 1 | 371.612 | 3 godziny |

| hasło | 360,467 | Mniej niż sekundę |

| 12345678 | 322,187 | Mniej niż sekundę |

| 111111 | 230 507 | Mniej niż sekundę |

| 123123 | 189 327 | Mniej niż sekundę |

| 12345 | 188,268 | Mniej niż sekundę |

| 1234567890 | 171,724 | Mniej niż sekundę |

| senha | 167 728 | 10 sekund |

Ich badania wykazały, że użytkownicy mają tendencję do ustawiania łatwych do zapamiętania cyfr lub ciągów liter jako swoich haseł. Ponadto ze względu na wygodę mają tendencję do ponownego używania tego samego hasła dla wielu kont. Najważniejsze są hasła łatwiejsze do zapamiętania, tym bardziej podatne na złamanie.

Nieaktualne wersje WordPress

Przestarzała wersja WordPressa jest jednym z głównych powodów, dla których witryna została zhakowana. Badanie przeprowadzone przez Sucuri pokazuje, że 36,7% zhakowanych stron internetowych ma nieaktualne wersje.

Nowe wersje dodadzą bardziej zaawansowane funkcje i naprawią luki w starych. Jednak niektórzy użytkownicy nawet wyłączają funkcję samoaktualizacji. Według WordPressa tylko 32,2% użytkowników WordPressa zaktualizowało swoje witryny do najnowszej wersji 5.6.

Dlaczego użytkownicy odmawiają aktualizowania swoich witryn?

Główne wymówki to:

- Mają tendencję do opóźniania lub zapominania powiadomień o aktualizacjach z powodu ich zajętości (lub lenistwa).

- Martwią się, że aktualizacja wpłynie na wydajność ich witryn.

Ale wiesz, czasami ignorancja dużo cię kosztuje. Włamanie się do platformy blogowej Reuters w 2012 roku to taka typowa lekcja.

Reuters zapomniał aktualizować instalację WordPressa, co daje hakerom szansę na zaatakowanie ich witryny. Umieścili liczne fałszywe posty na stronie Reutera, w tym rzekomy wywiad z przywódcą armii rebeliantów syberyjskich. W tym czasie Reuters używał wersji 3.1.1 zamiast 3.4.1.

Nieaktualne lub zerowe motywy i wtyczki

Wielu właścicieli witryn doświadczyło ataków z powodu luk w motywach i wtyczkach. Chociaż WordPress natychmiast aktualizuje swój rdzeń za pomocą poprawek bezpieczeństwa, to ulepszenie nie dotyczy jego wtyczek.

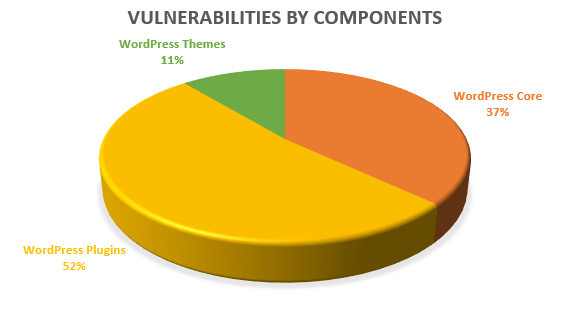

Według statystyk WP Scan do 2020 r. istniało 21 936 luk w zabezpieczeniach WordPressa. Wśród nich 52% i 11% zgłoszonych luk w zabezpieczeniach WordPressa dotyczy odpowiednio wtyczek i motywów, podczas gdy rdzeń WordPressa stanowi resztę.

Co więcej, w raporcie Wordfence 2020 WordPress, Wordfence podkreślił, że złośliwe oprogramowanie z pustych wtyczek i motywów stanowi zagrożenie dla bezpieczeństwa WordPressa. Zarówno WP Scan, jak i Wordfence zgadzają się, że Cross-site Scripting i SQL Injection to najpopularniejsze typy luk we wtyczkach i motywach WordPress.

Zobacz 10 najbardziej wrażliwych motywów i wtyczek wymienionych przez Wpwhitesecurity (ostatnia aktualizacja 08 października 2020 r.), a będziesz zaskoczony.

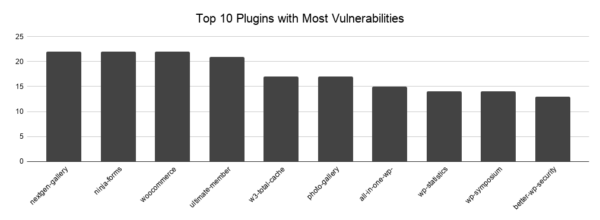

Top 10 najbardziej wrażliwych wtyczek:

Na powyższym wykresie Nextgen Gallery, Ninja Forms i WooCommerce prowadzą w pierwszej trójce z ponad 20 lukami. Nawet wtyczka bezpieczeństwa o nazwie „All In One WP Security & Firewall” pojawia się na tej liście, co oznacza, że wtyczki bezpieczeństwa mogą być również celem hakerów.

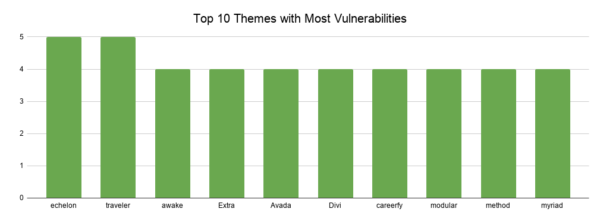

10 najbardziej wrażliwych motywów:

Załączony wykres pokazuje, że motywy nie powodują wielu podatności w porównaniu do wtyczek. Największa liczba luk to pięć i dotyczy motywu Echelon i Traveler. Dzieje się tak, ponieważ motywy nie obejmują rozszerzania funkcjonalności, jak robią to wtyczki. Ponoszą głównie odpowiedzialność za wygląd i styl witryn WordPress.

Jak zapewnić bezpieczeństwo WordPress

Na podstawie alarmujących statystyk i faktów dotyczących bezpieczeństwa WordPress powyżej wyprowadziliśmy 5 realnych rozwiązań, które pomogą Ci zapewnić bezpieczeństwo WordPress. To, co musisz teraz zrobić, to:

- Zainwestuj w swoje hostingi

- Twórz unikalne hasła

- Aktualizuj swoją witrynę

- Użyj wtyczek bezpieczeństwa WordPress

- Unikaj używania pustych motywów i wtyczek

Zainwestuj w swoje hostingi

Dostajesz to, za co płacisz. Wybierz niezawodny hosting internetowy znacznie zmniejszy prawdopodobieństwo włamania na Twoją witrynę. Wysokiej jakości hosting nie tylko obsługuje najnowszą wersję PHP i MySQL, ale także zapewnia skanowanie w poszukiwaniu złośliwego oprogramowania i regularne tworzenie kopii zapasowych.

Serwer dedykowany jest wysoce zalecany jako najbezpieczniejsza opcja hostingu. Oczywiście jest to dość kosztowne, ale jest bardzo pomocne, jeśli Twoja witryna generuje duży ruch i zawiera poufne dane.

Trzymaj się z dala od współdzielonych rozwiązań hostingowych. Jeśli jednak korzystasz już z hostingu współdzielonego, przełącz się na hosting VPS.

Twórz unikalne hasła

Bezpieczne hasła są niezbędne nie tylko do kont administratorów WordPress, ale także do hostingu stron internetowych, kont FTP i baz danych MySQL.

Aby utworzyć silne hasło, najpierw unikaj używania często sąsiadujących cyfr lub liter, takich jak „1234567” lub „abcdef”, oraz powtarzających się znaków, w tym „abc123” lub „111111111”.

Oprócz tego powstrzymaj się od używania tych samych haseł do różnych stron internetowych. Powinieneś wymyślić długie, złożone i solidne hasło z co najmniej 8 znakami dla każdego konta.

Idealne hasło powinno zawierać słowa, liczby i symbole, na przykład !wdf34*de5. Nie zapomnij regularnie resetować haseł co 90 dni.

Aktualizuj swoją witrynę

Aby uniknąć bycia drugim Reutersem, musisz zaktualizować swoją witrynę WordPress do najnowszej wersji. Zwróć uwagę na powiadomienia o aktualizacjach na pulpicie nawigacyjnym.

Jeśli obawiasz się, że aktualizacja zepsuje Twoje witryny, przed uruchomieniem aktualizacji utwórz kopię zapasową i przetestuj aktualizację na swojej stronie testowej.

Użyj wtyczek bezpieczeństwa WordPress

Instalowanie wtyczek zabezpieczających WordPress to najprostsze, ale najskuteczniejsze rozwiązanie do ochrony Twojej witryny przed wszelkiego rodzaju atakami, w tym złośliwym oprogramowaniem.

Decydując się na wtyczkę bezpieczeństwa, która umożliwia skanowanie w poszukiwaniu luk, wymuszanie silnych haseł, blokowanie złośliwych sieci, wdrażanie zapory i tak dalej. W tej dziedzinie istnieje szeroka gama niezawodnych wtyczek zabezpieczających WordPress, z których kilka dużych strzałów to Sucuri, Wordfence i BlogVault.

Unikaj używania pustych motywów i wtyczek

Zerowane wtyczki i motywy to zhakowana wersja premium, w której brakuje funkcji sprawdzania licencji. Zwykle ta funkcja jest wyłączona lub usunięta z tych wtyczek i motywów, co prowadzi do potencjalnie złośliwego złośliwego oprogramowania.

Nie możemy zaprzeczyć, że puste wtyczki i motywy są kuszące, biorąc pod uwagę, że są bezpłatne i łatwe do pobrania. Proszę jednak wziąć pod uwagę ten pomysł: jeśli użyjesz tych pirackich kopii, nie ma żadnych poprawek bezpieczeństwa, ponieważ nie będą one miały żadnych dostępnych aktualizacji od ich twórców.

Dlatego sugerujemy pobieranie oryginalnych wtyczek lub motywów z zaufanych stron internetowych lub inwestowanie pieniędzy w te premium. Pomyśl o nich na dłuższą metę, możesz zarówno zabezpieczyć swoją witrynę, jak i otrzymać nowe funkcje lub dalsze wsparcie w poprawkach bezpieczeństwa.

Wniosek

W tym artykule przedstawiono 4 główne powody, dla których WordPress został zhakowany przy użyciu rzeczywistych danych liczbowych. Dostarczone statystyki hackowania WordPress mają na celu podkreślenie, jak ważne jest zaostrzenie bezpieczeństwa WordPress.

Przedstawiliśmy również przydatne porady dotyczące zapobiegania potencjalnym atakom WordPress. „Ostrożność jest lepsza niż leczenie”. Należy zwrócić szczególną uwagę na wybór hostingu, aktualizację rdzenia WordPressa, wtyczek i motywów, a także tworzenie silnych haseł.

Czy są jakieś statystyki dotyczące włamań do WordPressa, którymi, jak masz nadzieję, podzielimy się w tym artykule, ale przegapiliśmy je? Czy miałeś jakieś doświadczenia z eksploatacją strony internetowej? Podziel się z nami w sekcji komentarzy poniżej!