如何使用内容安全策略标头提高 WordPress 网站的安全性

已发表: 2022-09-11添加内容安全策略标头是提高 WordPress 网站安全性的好方法。 通过添加此标头,您可以帮助防止跨站点脚本 (XSS) 攻击和其他恶意活动。 有几种不同的方法可以将内容安全策略标头添加到 WordPress 站点。 一种方法是使用像 Wordfence Security 这样的插件。 另一种选择是编辑您网站的 .htaccess 文件。 如果您不习惯编辑代码,那么最好的选择是使用插件。 Wordfence Security 是一个流行的插件,可以帮助向您的 WordPress 站点添加内容安全策略标头。 安装并激活插件后,您需要访问 Wordfence 设置页面。 在此页面上,您将看到添加内容安全策略标头的选项。 只需选中该框,然后单击“保存更改”按钮。 如果您喜欢编辑代码,则可以通过编辑站点的 .htaccess 文件将内容安全策略标头添加到 WordPress 站点。 为此,您需要通过 FTP 连接到您的 WordPress 站点。 连接后,您需要编辑 .htaccess 文件。 您可以使用 Notepad++ 之类的文本编辑器来执行此操作。 打开 .htaccess 文件后,您需要添加以下代码行: # BEGIN Content Security Policy Header always set Content-Security-Policy “default-src 'self';” # END 内容安全策略 添加这些代码行后,您需要保存更改,然后将 .htaccess 文件上传回您的 WordPress 站点。 通过采取此步骤,您可以帮助防止跨站点脚本 (XSS) 攻击和其他恶意活动。

要为您的 WordPress 站点获取 X-Content-Type- Options 安全标头,您必须首先上传以下配置文件。 使用 Apache 软件下载一个 htaccess 文件。 您必须使用 NGINX 在 nginx 中进行更改。 使用 conf 文件,复制并粘贴您想要的任何文本或图像。 尽管名称如此,但 X-Content-Security-Policy 标头不再需要。 您可以在此文件的底部添加一个代码来为您的网站启用 HTTPS 安全证书。 安全标头可以帮助防止各种常见攻击,例如 XSS 和代码注入。 除了提高您的 SEO 得分外,这还可以提高您的网站排名。

在 Windows 上,单击 Ctrl-F,在 Mac 上,单击 Cmd-F。 CSP 将是由于找到“内容安全策略”而出现的代码。

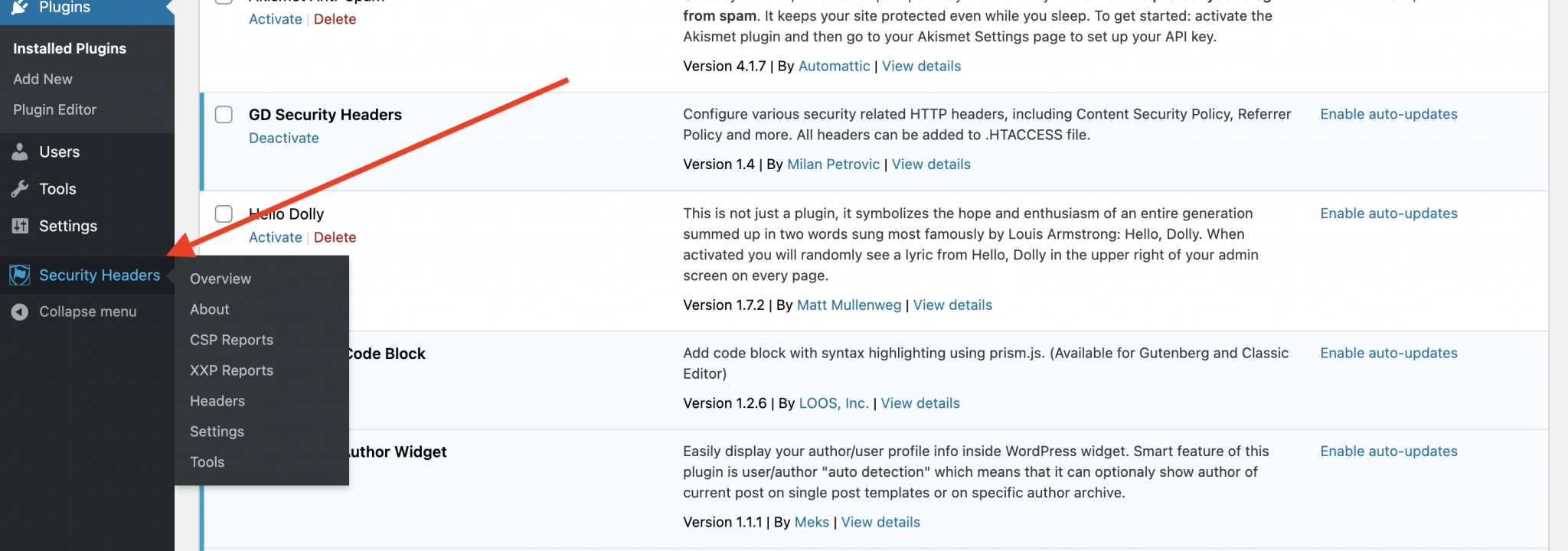

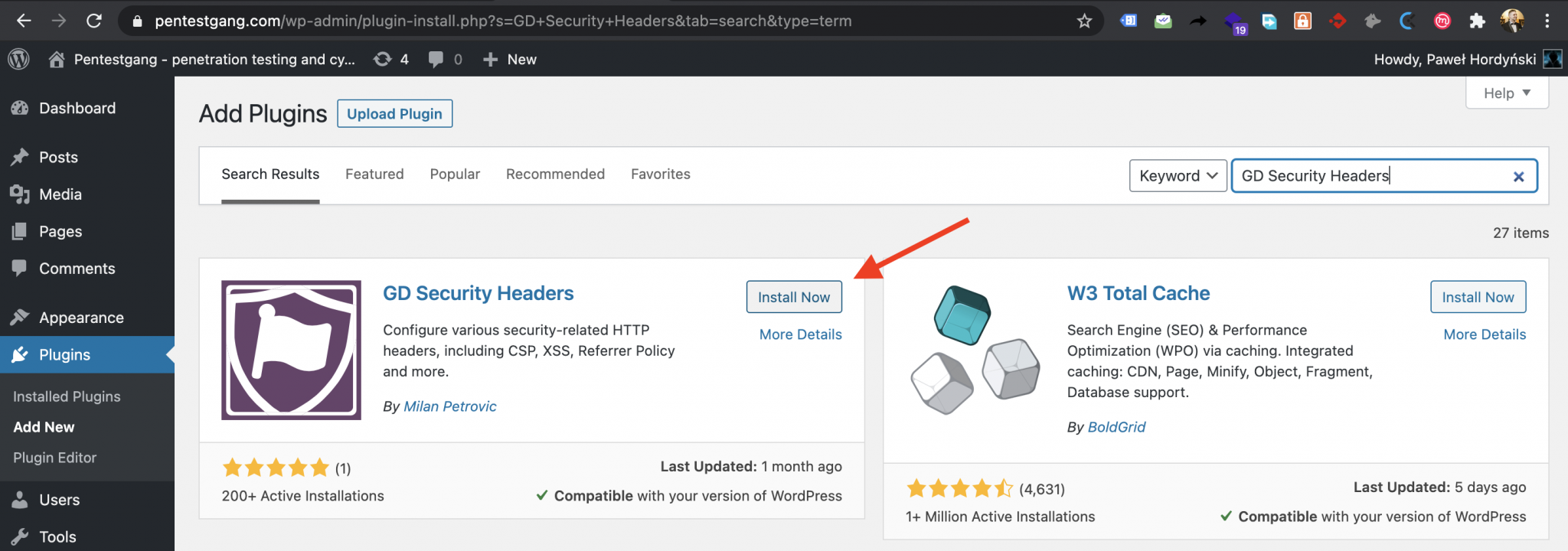

如何在 WordPress 中添加安全标头?

信用:pentestgang.com

信用:pentestgang.com当您登录到 Cloudflare 帐户仪表板时,导航到 SSL/TLS 页面并从下拉菜单中选择 Edge Certificates 选项卡。 在 HTTP 严格传输安全 (HSTS) 部分中,单击“启用 HSTS”按钮。

Web 服务器使用 HTTP 安全标头来防止常见的安全威胁,以免它们影响您的网站。 这些工具可以帮助您防止常见的恶意活动干扰您网站的性能。 在本文中,我们将向您展示如何在几分钟内为您的 WordPress 网站添加标题保护。 Sucuri 是 WordPress 最好的安全插件。 如果您也使用公司的网站防火墙服务,则可以配置 HTTP 安全标头。 我们将向您展示所有选项,您可以选择适合您的方法。 黑客在到达之前无法访问您的网站,因为它是 DNS 级别的 WAF。

可以使用此方法在服务器级别为 WordPress 配置 HTTP 安全标头。 您必须更改您网站上的.htaccess 文件才能执行此操作。 Apache 网络服务器软件包含此文件作为服务器配置。 不建议初学者使用 HTTPS 安全标头脚本,因为它会引入意外问题。 有关如何安装 WordPress 插件的分步指南,可以找到更多信息。 单击“添加安全预设”按钮开始配置安全设置。 然后,您必须再次单击它以添加其他选项。 这些标头针对安全性进行了优化,因此可以随时查看和调整。 安全标头工具是免费的,可用于测试您的配置。

我在 WordPress 中将内容安全策略放在哪里?

信用:pentestgang.com

信用:pentestgang.com要访问内容安全策略,请转到性能 > 浏览器 > 安全标头并启用“内容安全策略”。 您需要定义资源的去向。 CSP 标头允许您为浏览器可以加载的 Web 内容定义已批准的源。

要启用内容安全策略,请转到浏览器的性能部分并单击安全标题。 CSP 标头允许您通过定义批准的源来指定浏览器可以加载的内容。 您可以通过仅指定浏览器可以从中加载内容的来源来保护您的访问者免受各种问题的影响。 通配符只能用于方案、端口和主机%27s 最左侧部分的其余部分。 如果我选择这样做,我的域上的任何资产都将使用任何方案或端口从任何来源加载。 当你输入 src. 指定资源类型时,定义其加载策略。 特定指令是后备指令还是专用指令并不总是很清楚。

什么是 WordPress 中的内容安全策略?

借助内容安全策略 (CSP),您可以为您的网站添加一层安全保护,以检测和缓解某些类型的攻击,包括跨站点脚本 (XSS) 和数据注入。 这些攻击中使用了从数据盗窃到站点破坏的各种恶意软件分发技术。

内容安全策略值得吗?

使用 CSP 有多种原因,其中最重要的是防止跨站点脚本漏洞。 如果应用程序遵循严格的策略,在应用程序中发现 XSS 漏洞的攻击者将无法强制浏览器在页面上执行恶意脚本。

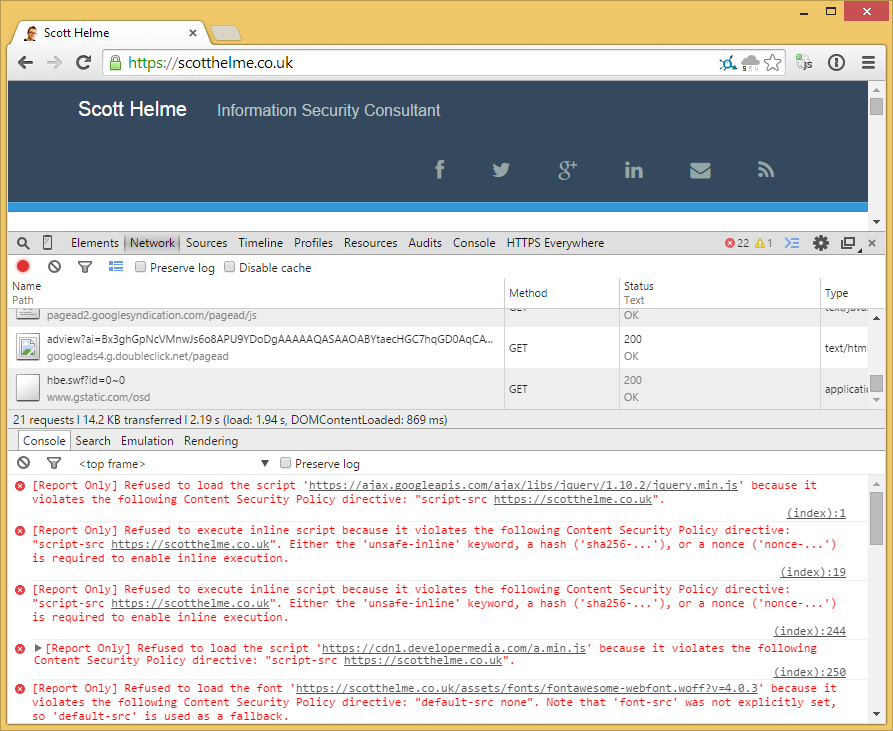

如何将 Content-security-policy 放在标题中?

学分:斯科特赫尔姆

学分:斯科特赫尔姆这个问题没有万能的答案,因为实施内容安全策略的最佳方式会因具体网站及其需求而异。 但是,有关如何将内容安全策略放在标题中的一些提示包括:确保策略定义明确并针对网站的需求,确保所有相关利益相关者都了解策略及其实施,并测试策略发射前彻底。

内容安全策略 (CSP) 在与 Oracle Eloqua 关联的所有登录页面、应用程序和域的标题中定义。 CSP 的作用是帮助防御各种威胁,例如跨站点脚本 (XSS)、数据注入和点击劫持。 未正确配置的内容安全策略可能会导致数据丢失和功能中断。 CSP 标头配置可以通过四个步骤完成。 在登录页面中使用第三方域内容时,您的 CSP 标头必须包含它。 包括所有 CDN 域,例如图像、JavaScript、CSS 和任何其他公司域。 如果您从公司公共网站加载自定义 CSS,则还应包括您的公司域。

如果您的 Eloqua 帐户没有品牌或自定义内容域,您可以使用以下 CSP 标头。 如果您在使用自定义内容或品牌域时仅使用此标头,则可能会破坏登录页面、应用程序或跟踪域。 在使用此标头之前,请确保您没有品牌域。 要将此标头添加到您的帐户,请使用以下方法: default-src'self” unsafe-eval' unswitched。 eloqua.com 和 bluekai.com 是网站的示例。 En25.com; Oraclecloud.com; 和 client-logo-name 'eloqua' 是网站的名称。

配置 Content-security-policy 头

请在您的 Web 服务器的配置中包含以下指令: *br> 以配置 Content-Security-Policy 标头。 默认情况下,src self 包含在内容安全策略中。 它指示 Web 服务器使用文档自己的源作为它可以用来加载的唯一数据源。 因此,从其他来源加载的任何资源都将不允许在文档的上下文中运行。 如果您希望其他来源的资源在文档的上下文中运行,则必须在 Content-Security-Policy 标头中包含更具体的指令。

要在文档上下文中启用来自“http://example.com”源的资源,您需要在 Content-Security-Policy 标头中包含以下指令: *br 应设置 Content-Security-Policy到 http://example.com 的“src”。

Content-security-policy 是标头吗?

Content-security-policy 是可用于提高网站安全性的标头。 它可用于帮助防止跨站点脚本攻击和其他类型的攻击。

内容安全策略还可以防止其他类型的攻击,例如 ClickJacking 和跨站点脚本。 虽然它主要用于路由 HTTP 请求,但您也可以将其用作自定义元标记。 大多数主要浏览器都支持 CSP,但 Internet Explorer 不支持。 将沙箱值保留为空,以便保留所有限制,或向沙箱添加值,例如允许表单和允许弹出窗口。 该政策不允许从任何其他来源(例如图像、脚本、AJAX 和 CSS)加载任何其他资源(例如框架、对象或 CSS)。 如果您想创建一个网站,这是一个很好的起点。

Content-security-policy 是标头吗?

现代浏览器用来保护文档(或网页)免受破坏的HTTP 响应标头的名称是 Content-Security-Policy。 Content-Security-Policy 标头允许您控制资源(如 JavaScript、CSS 和各种其他内容)在浏览器中的加载方式。

内容安全策略标题 WordPress Htaccess

帮助保护您的 WordPress 网站的一种方法是实施内容安全策略 (CSP) 标头。 CSP 是一种安全措施,有助于降低跨站点脚本 (XSS) 和其他类型攻击的风险。 通过在站点的 .htaccess 文件中指定 CSP 标头,您可以帮助保护您的站点及其访问者。 要将 CSP 标头添加到您的 WordPress 站点,请编辑您的 .htaccess 文件并添加以下行: 标头集 Content-Security-Policy “policy-directive” 将“policy-directive”替换为您希望实施的实际策略。 例如,要仅将特定域列入白名单,您可以使用如下指令: Content-Security-Policy: script-src 'self' https://example.com; 您可以使用许多不同的策略指令来自定义 CSP 标头。 有关详细信息,请参阅内容安全策略规范。

以下步骤将向您展示如何使用本地 Apache 文件实施内容安全策略。 我一直认为换行,所以我不确定 Apache 将如何处理标头,但我不确定解析后的结果如何。 此外,您可以使用 PHP 设置 Content-Security-Policy 的标头,以确保它不依赖于服务器。 如果一行中有反斜杠 *,则表示该指令将继续到下一行。